LOG360:构建坚实网络安全防线的利器

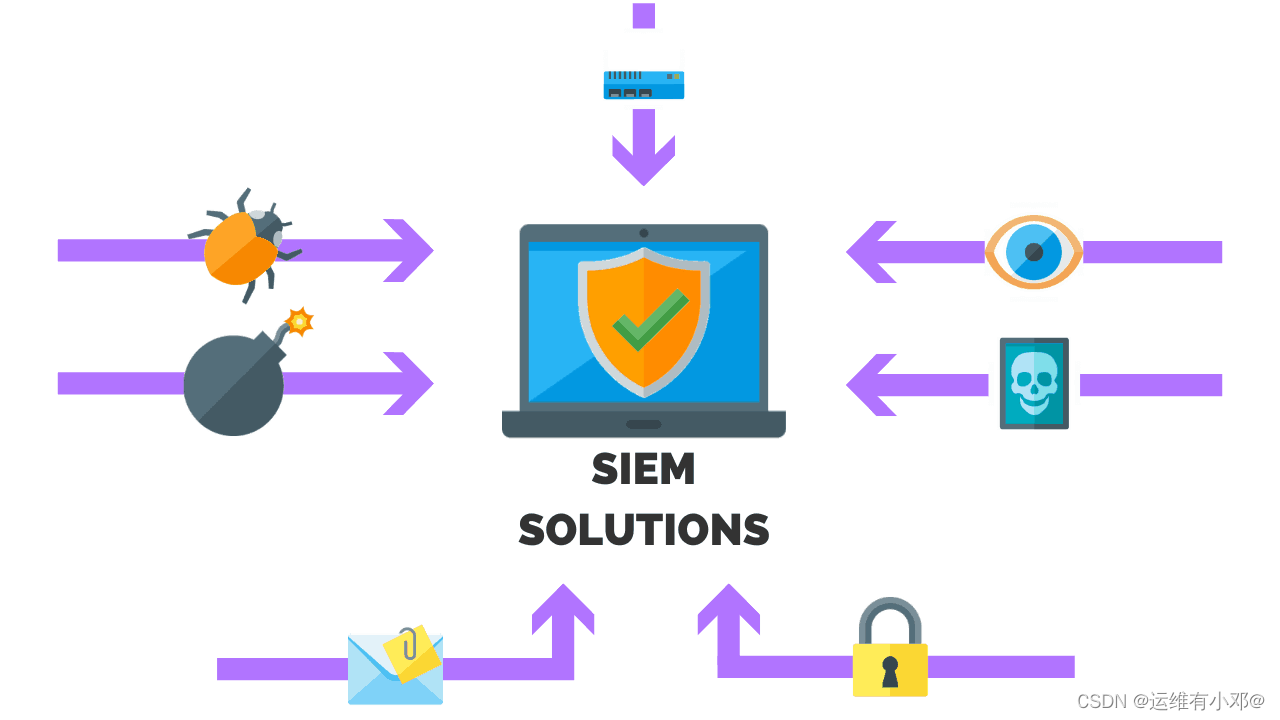

在当今数字化时代,网络安全的重要性愈发凸显。随着信息技术的不断发展,企业和组织在日常运营中变得更加依赖网络。然而,这也为恶意行为者提供了更多机会渗透系统,窃取敏感信息或对网络基础设施进行攻击。为了有效应对这一威胁,安全信息与事件管理(SIEM)工具如LOG360变得至关重要。

SIEM

SIEM

一、LOG360简介

LOG360是Zoho Corporation旗下ManageEngine IT管理部门推出的一体化SIEM解决方案。这个强大的工具为企业提供了全面的网络安全管理功能,旨在建立坚实的网络安全防线。LOG360的独特之处在于其整合了各种模块,旨在应对不同层面和类型的威胁。

LOG360

LOG360

二、构建网络安全的基石

网络安全的基础是一套健全的防御措施,覆盖整个软件开发生命周期(SDLC)的各个阶段。LOG360在这一点上起到了关键的作用。

1、规划阶段:软件清单和零信任模型

在SDLC的规划阶段,LOG360建议创建软件清单,记录所有SDLC活动。这有助于跟踪并识别潜在的威胁。与此同时,LOG360推崇实施零信任模型,通过验证所有SDLC中的依赖关系和第三方,确保每一个环节都经过可靠验证。

SDLC

SDLC

2、设计阶段:验证供应商和网络分段

在设计阶段,LOG360建议建立验证过程,评估供应商组织的安全状况,并评估供应商产品的风险水平。此外,通过网络分段,限制第三方对内部资源的访问范围,从而降低潜在威胁。

3、实施阶段:强化代码完整性和审计影子IT

在实施阶段,LOG360建议部署强大的代码完整性策略,限制对代码依赖项的未经授权的执行。与此同时,通过审计影子IT,监控DevOps团队未经IT部门批准使用的未经授权资源,防范内部威胁。

4、测试阶段:内部渗透测试和漏洞识别

在测试阶段,LOG360建议建立内部渗透测试设施,避免过度依赖第三方工具。通过识别和消除漏洞,可以防止零日漏洞和未知攻击。

内部渗透

内部渗透

5、部署阶段:持续发展和集成安全团队

在部署阶段,LOG360提倡实施kaizen,即持续发展和改进,确保软件部署流水线的不断完善。此外,将安全团队与开发团队整合,以确保代码签名证书和JavaScript存储库的安全。

6、维护阶段:多层次的安全和定期更新

在维护阶段,LOG360建议建立有效的软件资产清单,以跟踪所有软件的更新和升级。通过实施安全的工作流程,可以定期应用安全补丁和软件更新。最后,通过多因素身份验证,限制对软件构建、代码存储库和库的未经授权访问。

多因素身份验证

多因素身份验证

三、LOG360的独特之处

LOG360的独特之处在于其源自Zoho和ManageEngine的专有框架,以及自有的基础设施,为产品开发提供了坚实的基础。LOG360不依赖于开源资源或第三方平台,而是使用专有代码、插件和集成,通过多层次的验证确保产品在部署前后的稳定和高效运行。

LOG360的独特之处

LOG360的独特之处

四、结语

在网络安全的战场上,LOG360是一把强大的武器,为企业提供了全方位的网络安全解决方案。通过其独特的模块化设计和整合的功能,LOG360助力企业构建起坚实的网络安全防线,保护关键信息免受威胁。在数字化时代,LOG360是网络安全的得力助手,值得每个企业和组织的信赖与选择。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!