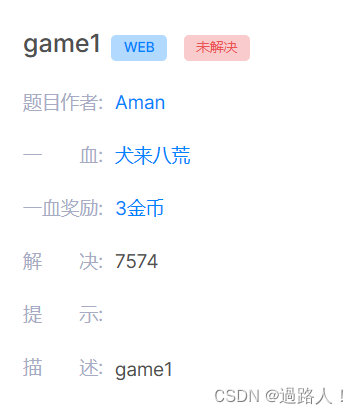

bugku --game1

2023-12-13 14:49:53

打开是一个游戏 浅玩一下吧~

不错不错~

F12 抓一下包

搜索sign(传的数值)

点进去是一个界面,分析url

? sign是base64加密? sign的统一格式是zM+什么什么的也就是NzU==是他往后台传的值 解码看一下

? sign是base64加密? sign的统一格式是zM+什么什么的也就是NzU==是他往后台传的值 解码看一下

可以看到是75 也就是我们刚刚玩完的数值 构造payload 传参

http://114.67.175.224:18454/score.php?score=75&ip=39.144.108.244&sign=zMNzU===

把75 和base64编码改一下数值越大越好

http://114.67.175.224:18454/score.php?score=999999999&ip=39.144.108.244&sign=zMOTk5OTk5OTk5===999999999的base64编码是OTk5OTk5OTk5

拿着去传参

flag{7680cf306fa735a400ffca24fb285924}

就出来啦

找sign 可以理解为和后台交互的中间件

然后就是base64编码

文章来源:https://blog.csdn.net/qq_51802152/article/details/134969654

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!