网络安全法规和模型

基础

ISO信息安全:为数据处理系统建立和采取技术、管理的安全保护,保护计算机硬件、软件、数据不因偶然的或恶意的原因而受到破坏、更改、泄露

信息安全属性:

CIA三元组:保密性、完整性、可用性

其他属性:真实性、不可否认性、可问责性、可控制(比如数字签名就是抗抵赖的应用)

分类:

通信安全,信息系统安全,数据安全,信息安全,网络安全,信息技术安全,网络空间安全

产生问题原因:

内因:系统复杂产生漏洞

外因:环境,人为

安全特征:系统安全,动态安全,无边界安全,非传统安全

不同人关注安全方面不一样,国家关注法规产业设施保护,组织关注业务连续性合规和资产保护,个人关注隐私保护资产安全。

发展5阶段:

COMSEC通信安全----COMPUSEC计算机安全---INFOSEC信息系统安全----IA信息安全保障----CS网络空间安全(传输--存储处理--综合传输和存储处理----物+人统管----多领域所有信息化领域)

法规

《网络安全法》 3章2节31条我国关键基础设施定义:“公共通信和信息服务、能源、交通、水利、金融、公共服务、电子政务等重要行业和领域,以及其他遭到破坏、丧生功能或者数据泄露,可能严重危害国家安全、国计民生、公共利益的基础设施 ‘’为关键基础设施

模型

时间--PPDR模型(Policy-Protection-Detection-Response)

? ? ? ? 策略、防护、检测、响应

? ? ? ?强调管理持续性,安全策略的动态性,以实时监视网络活动、发现威胁和弱点来调整和填补网络漏洞。

? ? ?防护时间Pt,攻击时间At,检测时间Dt,响应时间Rt,暴露时间Et

? ? ?Pt>At>Dt+Rt,如果Pt>Dt+Rt那么是安全的,如果Pt<Dt+Rt,那Et=(Dt+Rt)-Pt

? ??

空间--IATF模型(Information Assurance Technical Framework)

? ? ? ? 保障技术框架核心:深度防御

? ? ? ? 要素:人、技术、运行

? ? ? ? 聚焦保护:计算环境、网络基础设施、区域边界、支持性基础设置(本地程序服务器,局域网连接进出管理,骨干网可用,公钥私钥检测与响应基础设施)

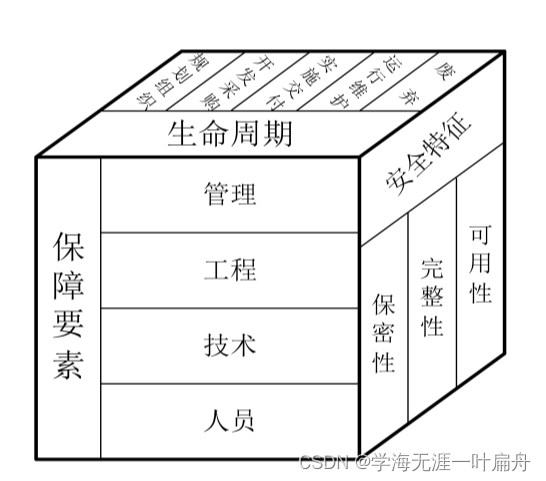

信息系统保护评估框架GB/T 20274

? ? ? 保障4要素

商业应用安全架构框架

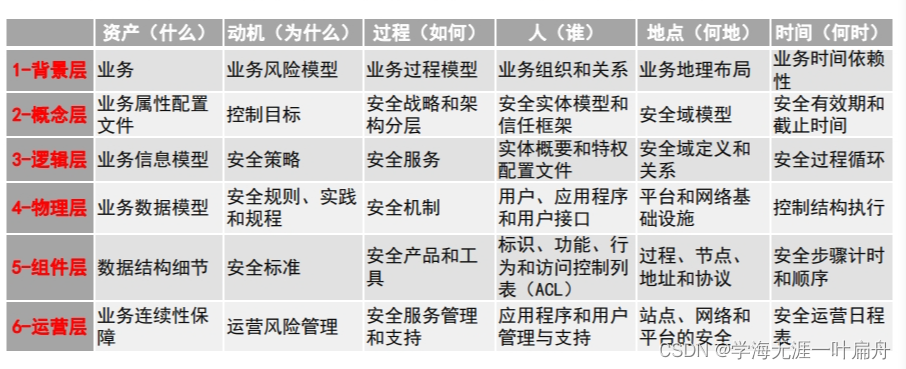

????????SABSA舍伍德业务安全架构:

? ? ? ? ?6要素和6个维度的组合,根据自身业务特性和组织架构确定内容

? ? ? ??

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!