端口安全实验

2023-12-21 17:40:49

?端口安全简介:

端口安全是一种基于MAC地址对网络接入进行控制的安全机制,是对已有的802.1X认证和MAC地址的扩充。这种机制通过检测端口收到的数据帧中的源MAC地址来控制非授权设备对网络的访问,通过检测从端口发出的数据帧中的目的MAC地址来控制对非授权设备的访问。

端口安全的主要功能是通过定义各种端口安全模式,让设备学习到合法的源MAC地址,以达到相应的网络管理效果。启动了端口安全功能之后,当发现非法报文时,系统将触发相应特性,并按照预先指定的方式进行处理,即方便用户的管理又提高了系统的安全性。这里的非法报文是指:

- ?禁止MAC地址学习时,收到的源MAC地址为未知MAC的报文

- 端口学习到的MAC地址达到端口所允许的最大MAC地址数后,收到的源MAC地址为未知MAC的报文

- 未通过认证的用户发送的报文

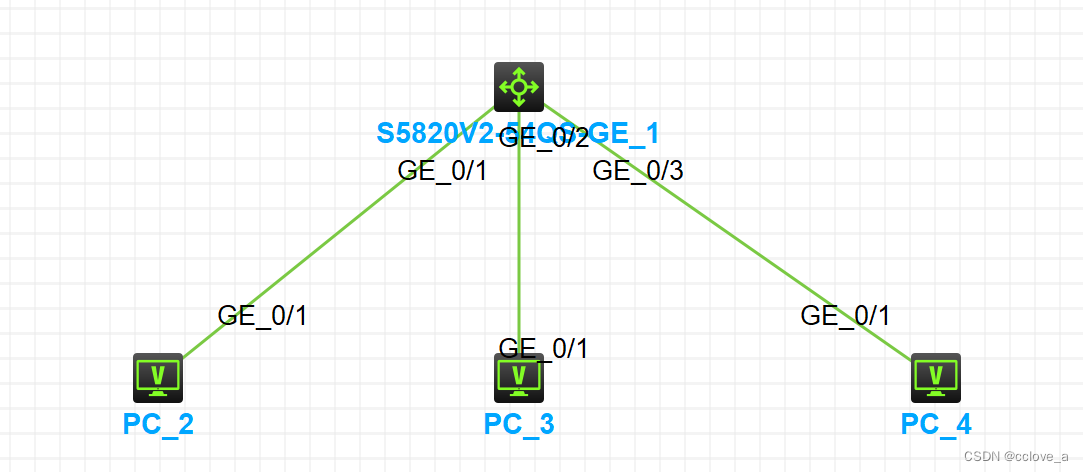

实验拓扑:

实验需求:

- 按照图示配置IP地址

- 在SW1所有连接PC的接口上配置开启802.1X验证,使接入的终端需要进行身份验证

- 创建一个用户身份验证的用户。用户名为

wangdaye,密码为qwe1234567 - 创建一个端口隔离组,实现三台PC无法互相访问

实验步骤:

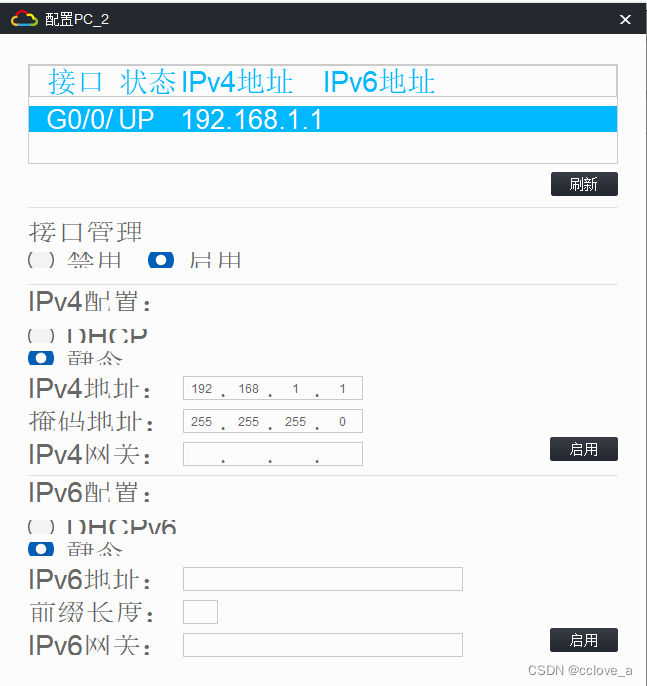

1.PC配置地址

注:后面操作也是如此。

2.在SW1上开启802.1X身份验证

步骤1:在SW1的系统试图下开启全局802.1X

[SW1]dot1x步骤2:分别在三个连接PC的接口上开启802.1X

[SW1]int g1/0/1

[SW1-GigabitEthernet1/0/1]dot1x

[SW1-GigabitEthernet1/0/1]qu

[SW1]int g1/0/2

[SW1-GigabitEthernet1/0/2]dot1x

[SW1-GigabitEthernet1/0/2]qu

[SW1]int g1/0/3

[SW1-GigabitEthernet1/0/3]dot1x

[SW1-GigabitEthernet1/0/3]qu3.创建一个用户验证的身份,用户名为wangdaye,密码为qwe1234567

[SW1]local-user wangdaye class network

New local user added.

[SW1-luser-network-wangdaye]password simple 123456

[SW1-luser-network-wangdaye]service-type lan-access 由于802.1X的验证无法在模拟器环境中实现,所以这里不做实验效果测试

4.创建一个端口隔离组,实现三台PC无法互相访问

步骤1:在SW1上创建编号为1的隔离组

[SW1]port-isolate group 1步骤2:把各个接口都加入到隔离组中

[SW1]int g1/0/1

[SW1-GigabitEthernet1/0/1]port-isolate enable group 1

[SW1-GigabitEthernet1/0/1]qu

[SW1]int g1/0/2

[SW1-GigabitEthernet1/0/2]port-isolate enable group 1

[SW1-GigabitEthernet1/0/2]qu

[SW1]int g1/0/3

[SW1-GigabitEthernet1/0/3]port-isolate enable group 1

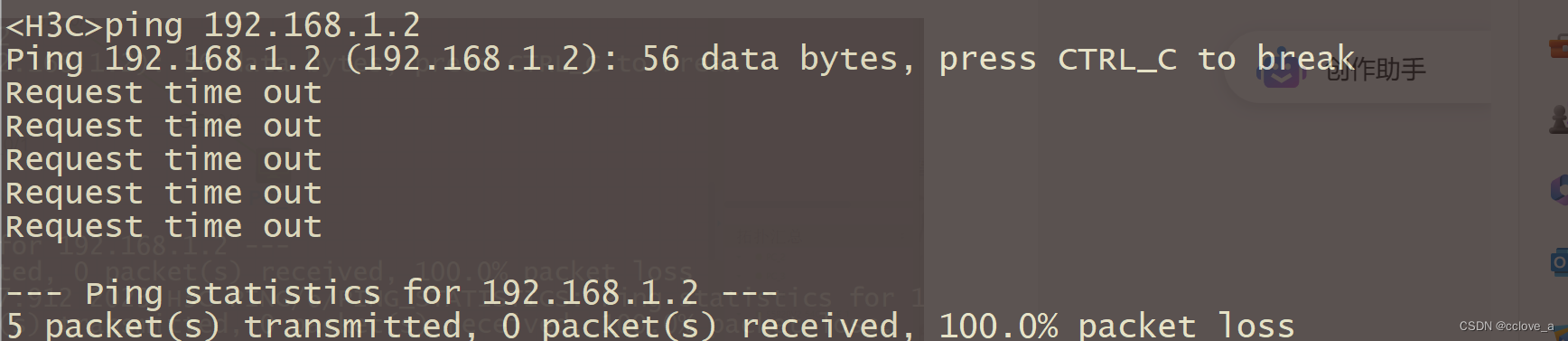

[SW1-GigabitEthernet1/0/3]qu5.实验结果

发现同处于一个隔离组的不能互相访问?

文章来源:https://blog.csdn.net/cclove_a/article/details/132777643

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!