统信UOS|DNS server|05添加不同网段主域名解析

原文链接:统信UOS|DNS server|05-添加不同网段主域名解析

hello,大家好啊!继我们在之前的文章中成功部署了测试用的HTTP服务器、搭建了DNS解析服务器,并添加了子域名解析及主域名解析之后,今天我们将继续我们的DNS域名解析服务器系列。这是第五篇文章,我们将学习如何在DNS服务器上添加不同网段的主域名解析。这次我们将使用一个新的HTTP服务器——http04,并为DNS服务器及终端添加新的网卡。这一步骤对于管理复杂网络环境中的DNS解析至关重要。让我们开始吧!

http04服务器(info.pdsywadm.cn):

IP:192.168.2.111

网关:192.168.2.254

掩码:255.255.255.0

dns服务器:

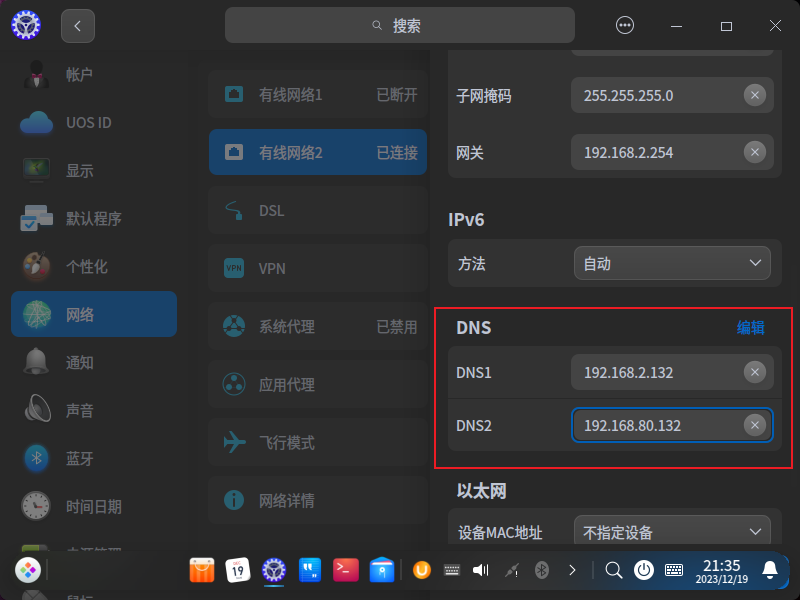

IP1:192.168.2.132

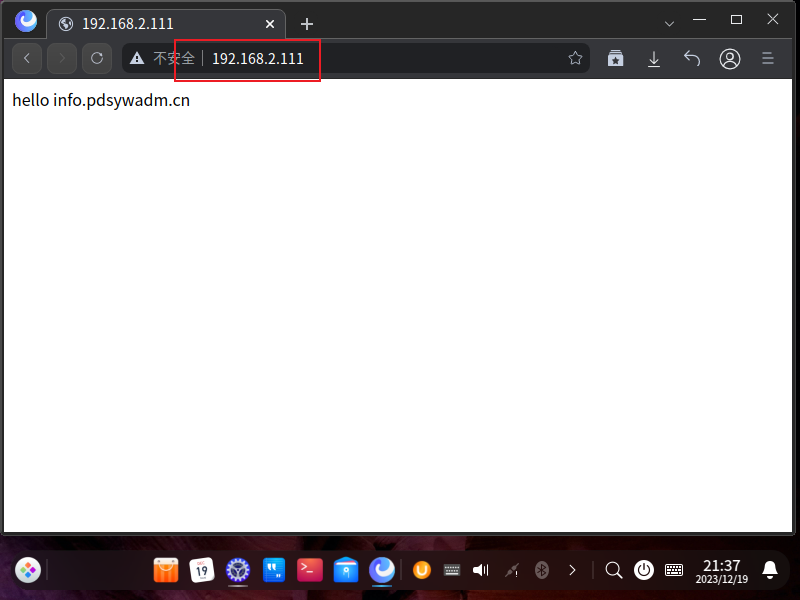

网关:192.168.2.254

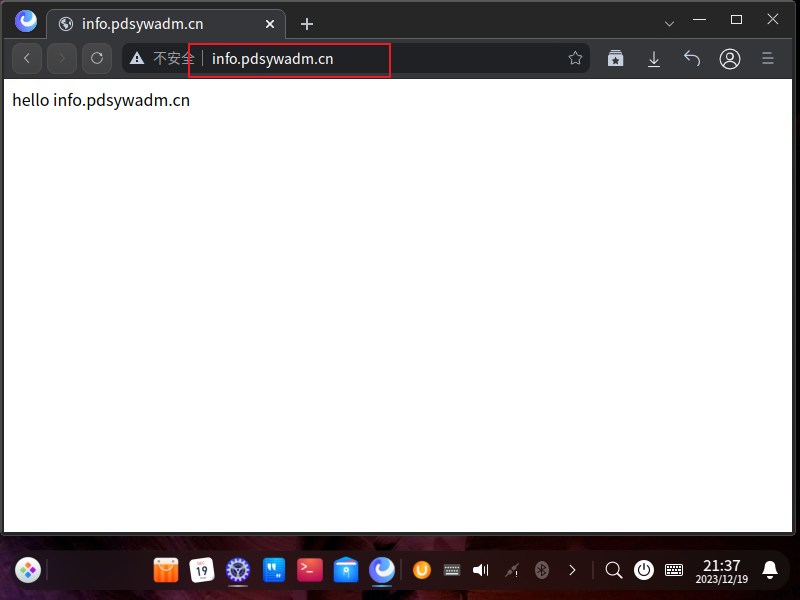

掩码:255.255.255.0

IP2:192.168.80.132

网关:192.168.80.254

掩码:255.255.255.0

终端:

IP1:192.168.2.67

网关:192.168.2.254

掩码:255.255.255.0

IP1:192.168.80.67

网关:192.168.80.254

掩码:255.255.255.0

注意事项

- 确保新添加的网卡配置正确,包括IP地址、子网掩码和网关。

- 在进行DNS配置更改后,务必检查配置文件的语法正确性。

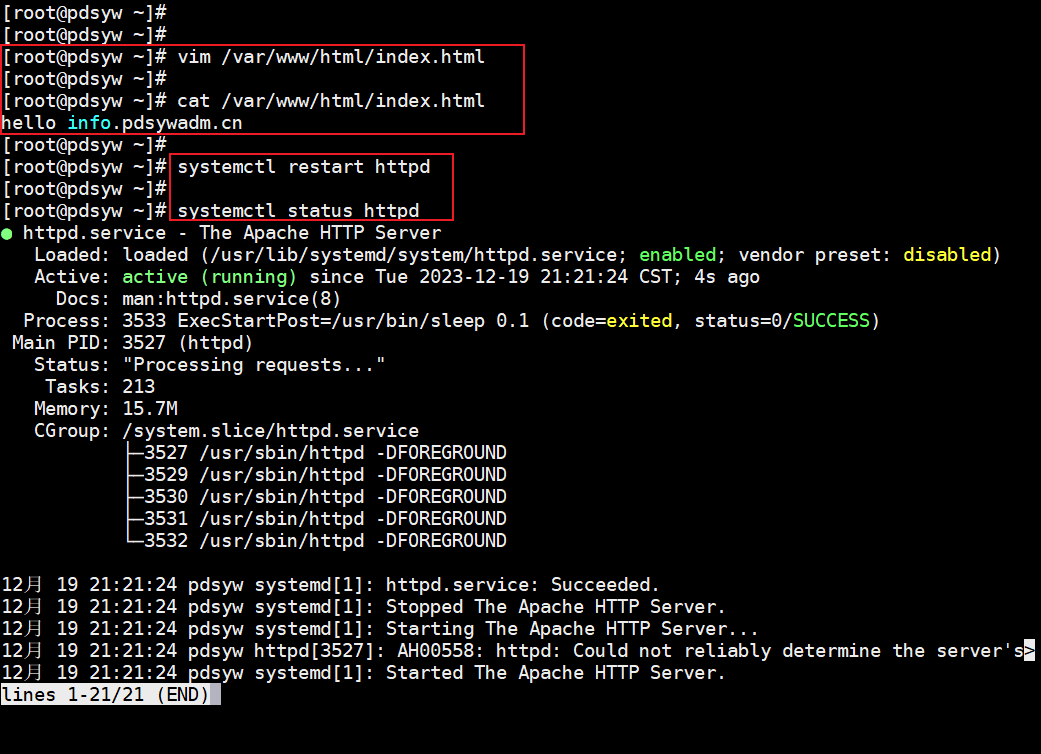

1、编辑http04服务器网站index页面

[root@pdsyw ~]# vim /var/www/html/index.html

[root@pdsyw ~]#

[root@pdsyw ~]# cat /var/www/html/index.html

hello info.pdsywadm.cn

[root@pdsyw ~]#

[root@pdsyw ~]# systemctl restart httpd

[root@pdsyw ~]#

[root@pdsyw ~]# systemctl status httpd

● httpd.service - The Apache HTTP Server

Loaded: loaded (/usr/lib/systemd/system/httpd.service; enabled; vendor preset: disabled)

Active: active (running) since Tue 2023-12-19 21:21:24 CST; 4s ago

Docs: man:httpd.service(8)

Process: 3533 ExecStartPost=/usr/bin/sleep 0.1 (code=exited, status=0/SUCCESS)

Main PID: 3527 (httpd)

Status: "Processing requests..."

Tasks: 213

Memory: 15.7M

CGroup: /system.slice/httpd.service

├─3527 /usr/sbin/httpd -DFOREGROUND

├─3529 /usr/sbin/httpd -DFOREGROUND

├─3530 /usr/sbin/httpd -DFOREGROUND

├─3531 /usr/sbin/httpd -DFOREGROUND

└─3532 /usr/sbin/httpd -DFOREGROUND

12月 19 21:21:24 pdsyw systemd[1]: httpd.service: Succeeded.

12月 19 21:21:24 pdsyw systemd[1]: Stopped The Apache HTTP Server.

12月 19 21:21:24 pdsyw systemd[1]: Starting The Apache HTTP Server...

12月 19 21:21:24 pdsyw httpd[3527]: AH00558: httpd: Could not reliably determine the server's>

12月 19 21:21:24 pdsyw systemd[1]: Started The Apache HTTP Server.

lines 1-21/21 (END)

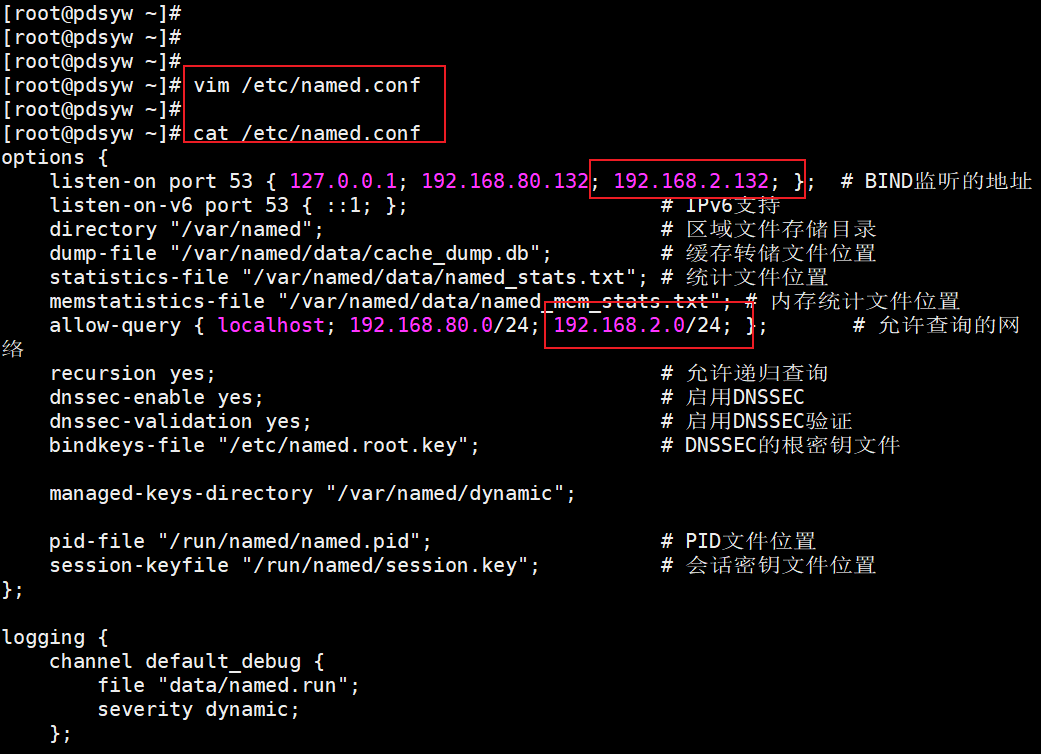

2、编辑named.conf文件

[root@pdsyw ~]# vim /etc/named.conf

[root@pdsyw ~]#

[root@pdsyw ~]# cat /etc/named.conf

options {

listen-on port 53 { 127.0.0.1; 192.168.80.132; 192.168.2.132; }; # BIND监听的地址

listen-on-v6 port 53 { ::1; }; # IPv6支持

directory "/var/named"; # 区域文件存储目录

dump-file "/var/named/data/cache_dump.db"; # 缓存转储文件位置

statistics-file "/var/named/data/named_stats.txt"; # 统计文件位置

memstatistics-file "/var/named/data/named_mem_stats.txt"; # 内存统计文件位置

allow-query { localhost; 192.168.80.0/24; 192.168.2.0/24; }; # 允许查询的网络

recursion yes; # 允许递归查询

dnssec-enable yes; # 启用DNSSEC

dnssec-validation yes; # 启用DNSSEC验证

bindkeys-file "/etc/named.root.key"; # DNSSEC的根密钥文件

managed-keys-directory "/var/named/dynamic";

pid-file "/run/named/named.pid"; # PID文件位置

session-keyfile "/run/named/session.key"; # 会话密钥文件位置

};

logging {

channel default_debug {

file "data/named.run";

severity dynamic;

};

};

zone "." IN {

type hint;

file "named.ca";

};

include "/etc/named.rfc1912.zones";

include "/etc/named.root.key";

zone "pdsyw.cn" IN {

type master; # 主区域类型

file "pdsyw.cn.zone"; # 此区域的数据文件

allow-update { none; }; # 不允许动态更新

};

zone "testpdsyw.cn" IN {

type master; # 主区域类型

file "testpdsyw.cn.zone"; # 此区域的数据文件

allow-update { none; }; # 不允许动态更新

};

zone "80.168.192.in-addr.arpa" IN {

type master; # 主区域类型,用于反向解析

file "80.168.192.in-addr.arpa.zone"; # 反向解析区域文件

allow-update { none; }; # 不允许动态更新

};

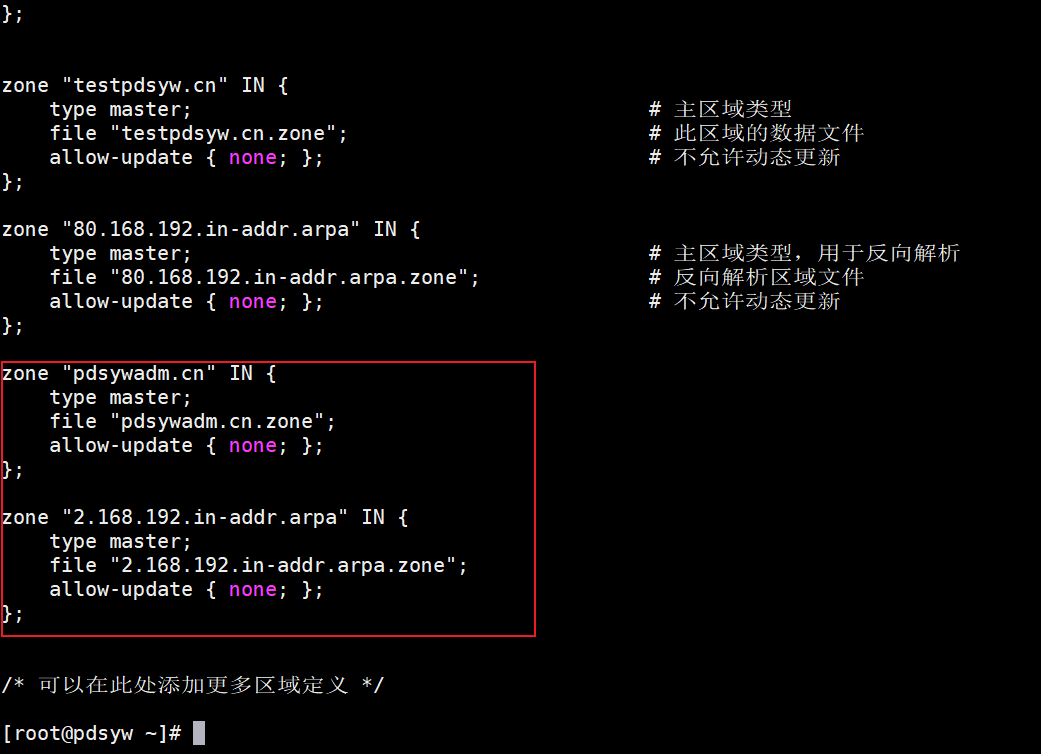

zone "pdsywadm.cn" IN {

type master;

file "pdsywadm.cn.zone";

allow-update { none; };

};

zone "2.168.192.in-addr.arpa" IN {

type master;

file "2.168.192.in-addr.arpa.zone";

allow-update { none; };

};

/* 可以在此处添加更多区域定义 */

[root@pdsyw ~]#

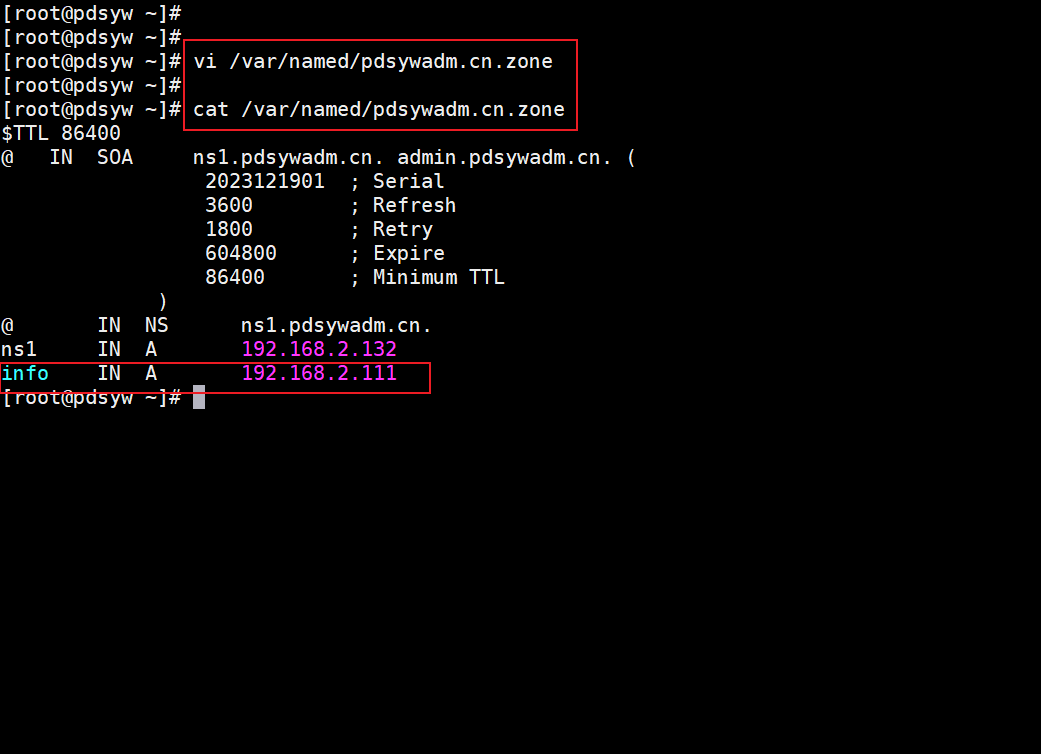

3、编辑正向解析区域文件

[root@pdsyw ~]# vi /var/named/pdsywadm.cn.zone

[root@pdsyw ~]#

[root@pdsyw ~]# cat /var/named/pdsywadm.cn.zone

$TTL 86400

@ IN SOA ns1.pdsywadm.cn. admin.pdsywadm.cn. (

2023121901 ; Serial

3600 ; Refresh

1800 ; Retry

604800 ; Expire

86400 ; Minimum TTL

)

@ IN NS ns1.pdsywadm.cn.

ns1 IN A 192.168.2.132

info IN A 192.168.2.111

[root@pdsyw ~]#

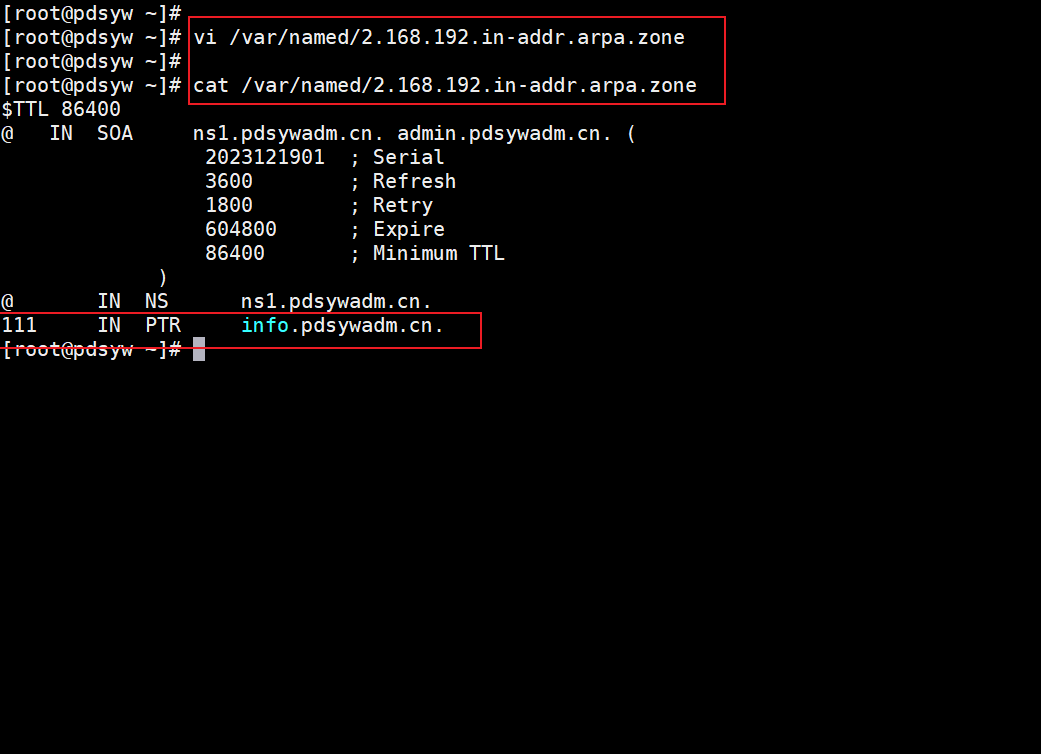

4、编辑反向解析区域文件

[root@pdsyw ~]# vi /var/named/2.168.192.in-addr.arpa.zone

[root@pdsyw ~]#

[root@pdsyw ~]# cat /var/named/2.168.192.in-addr.arpa.zone

$TTL 86400

@ IN SOA ns1.pdsywadm.cn. admin.pdsywadm.cn. (

2023121901 ; Serial

3600 ; Refresh

1800 ; Retry

604800 ; Expire

86400 ; Minimum TTL

)

@ IN NS ns1.pdsywadm.cn.

111 IN PTR info.pdsywadm.cn.

[root@pdsyw ~]#

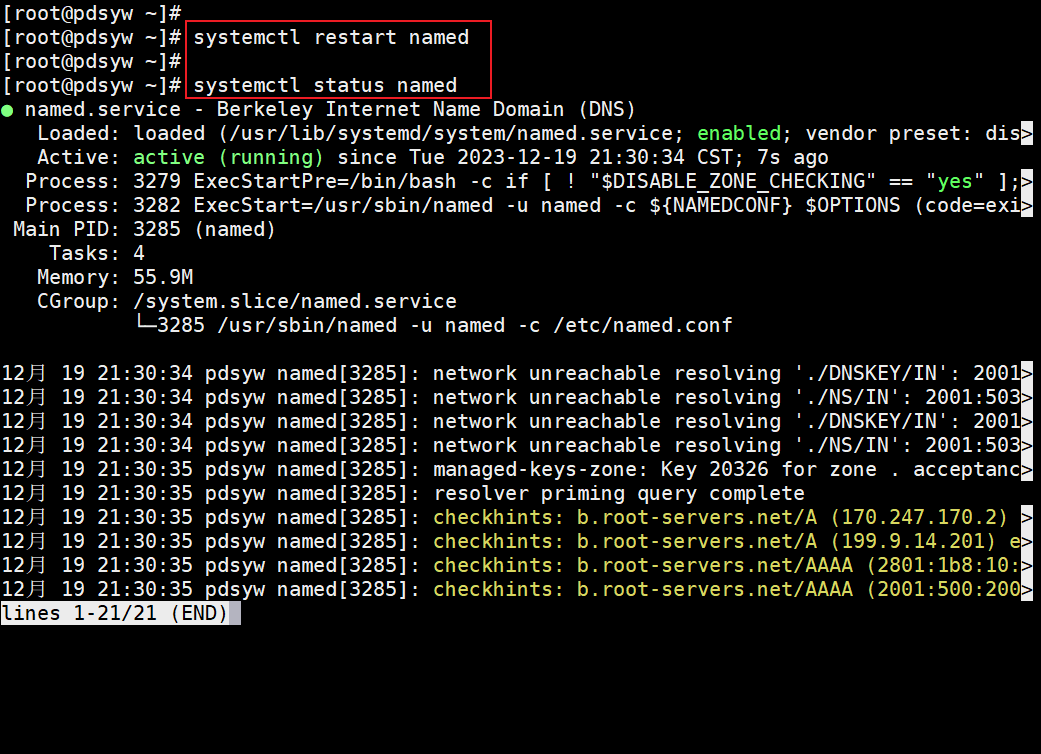

5、重启named服务器

[root@pdsyw ~]# systemctl restart named

[root@pdsyw ~]#

[root@pdsyw ~]# systemctl status named

● named.service - Berkeley Internet Name Domain (DNS)

Loaded: loaded (/usr/lib/systemd/system/named.service; enabled; vendor preset: dis>

Active: active (running) since Tue 2023-12-19 21:30:34 CST; 7s ago

Process: 3279 ExecStartPre=/bin/bash -c if [ ! "$DISABLE_ZONE_CHECKING" == "yes" ];>

Process: 3282 ExecStart=/usr/sbin/named -u named -c ${NAMEDCONF} $OPTIONS (code=exi>

Main PID: 3285 (named)

Tasks: 4

Memory: 55.9M

CGroup: /system.slice/named.service

└─3285 /usr/sbin/named -u named -c /etc/named.conf

12月 19 21:30:34 pdsyw named[3285]: network unreachable resolving './DNSKEY/IN': 2001>

12月 19 21:30:34 pdsyw named[3285]: network unreachable resolving './NS/IN': 2001:503>

12月 19 21:30:34 pdsyw named[3285]: network unreachable resolving './DNSKEY/IN': 2001>

12月 19 21:30:34 pdsyw named[3285]: network unreachable resolving './NS/IN': 2001:503>

12月 19 21:30:35 pdsyw named[3285]: managed-keys-zone: Key 20326 for zone . acceptanc>

12月 19 21:30:35 pdsyw named[3285]: resolver priming query complete

12月 19 21:30:35 pdsyw named[3285]: checkhints: b.root-servers.net/A (170.247.170.2) >

12月 19 21:30:35 pdsyw named[3285]: checkhints: b.root-servers.net/A (199.9.14.201) e>

12月 19 21:30:35 pdsyw named[3285]: checkhints: b.root-servers.net/AAAA (2801:1b8:10:>

12月 19 21:30:35 pdsyw named[3285]: checkhints: b.root-servers.net/AAAA (2001:500:200>

lines 1-21/21 (END)

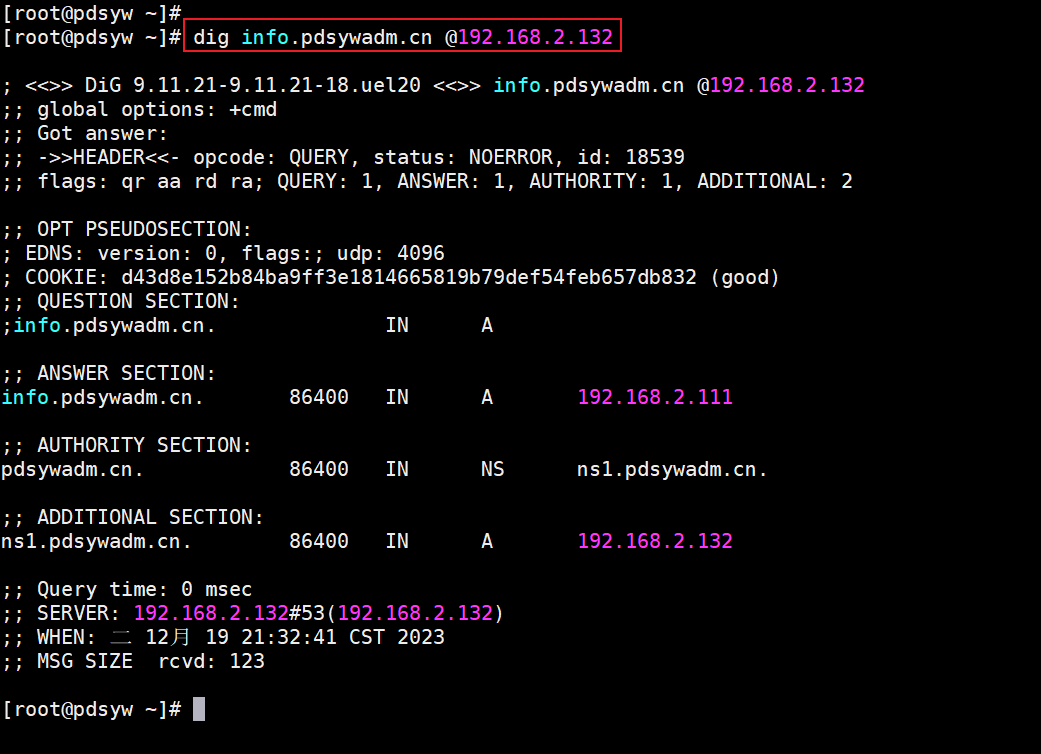

6、测试正向解析

[root@pdsyw ~]# dig info.pdsywadm.cn @192.168.2.132

; <<>> DiG 9.11.21-9.11.21-18.uel20 <<>> info.pdsywadm.cn @192.168.2.132

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 18539

;; flags: qr aa rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 1, ADDITIONAL: 2

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

; COOKIE: d43d8e152b84ba9ff3e1814665819b79def54feb657db832 (good)

;; QUESTION SECTION:

;info.pdsywadm.cn. IN A

;; ANSWER SECTION:

info.pdsywadm.cn. 86400 IN A 192.168.2.111

;; AUTHORITY SECTION:

pdsywadm.cn. 86400 IN NS ns1.pdsywadm.cn.

;; ADDITIONAL SECTION:

ns1.pdsywadm.cn. 86400 IN A 192.168.2.132

;; Query time: 0 msec

;; SERVER: 192.168.2.132#53(192.168.2.132)

;; WHEN: 二 12月 19 21:32:41 CST 2023

;; MSG SIZE rcvd: 123

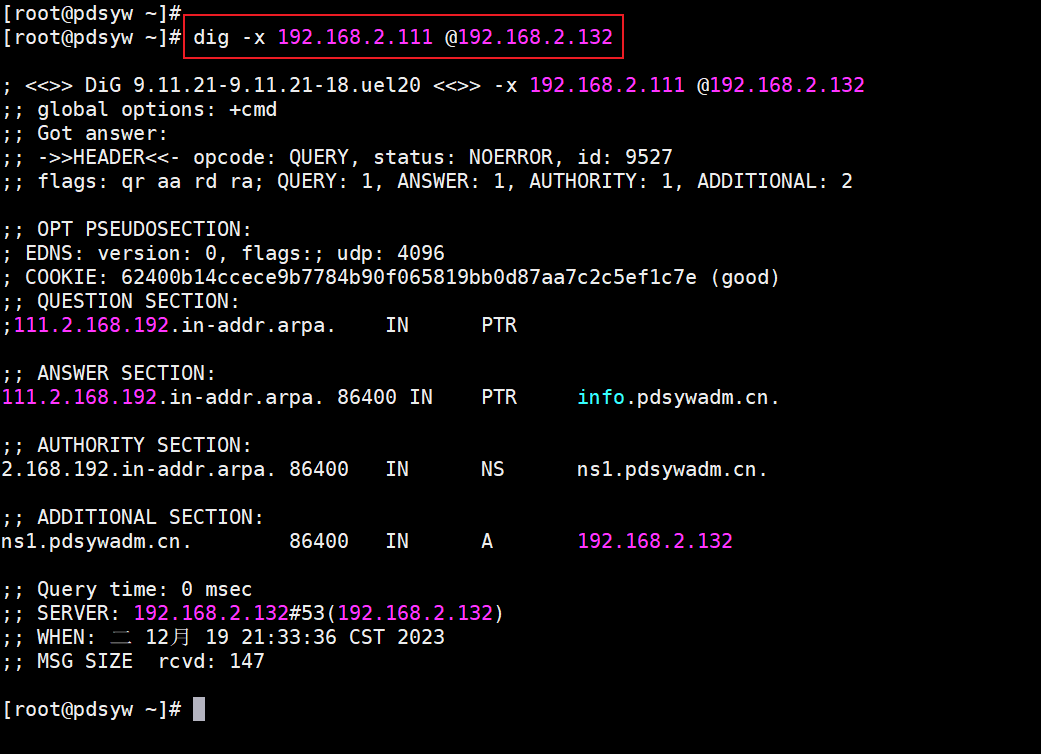

7、测试反向解析

[root@pdsyw ~]# dig -x 192.168.2.111 @192.168.2.132

; <<>> DiG 9.11.21-9.11.21-18.uel20 <<>> -x 192.168.2.111 @192.168.2.132

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 9527

;; flags: qr aa rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 1, ADDITIONAL: 2

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

; COOKIE: 62400b14ccece9b7784b90f065819bb0d87aa7c2c5ef1c7e (good)

;; QUESTION SECTION:

;111.2.168.192.in-addr.arpa. IN PTR

;; ANSWER SECTION:

111.2.168.192.in-addr.arpa. 86400 IN PTR info.pdsywadm.cn.

;; AUTHORITY SECTION:

2.168.192.in-addr.arpa. 86400 IN NS ns1.pdsywadm.cn.

;; ADDITIONAL SECTION:

ns1.pdsywadm.cn. 86400 IN A 192.168.2.132

;; Query time: 0 msec

;; SERVER: 192.168.2.132#53(192.168.2.132)

;; WHEN: 二 12月 19 21:33:36 CST 2023

;; MSG SIZE rcvd: 147

8、终端配置DNS解析服务器

9、终端IP访问测试

10、终端域名访问测试

通过在DNS服务器上添加不同网段的主域名解析,我们可以更灵活地管理复杂的网络环境,满足不同网段内设备的DNS解析需求。这对于构建大型或分布式网络环境非常有帮助。

希望这篇文章能帮助到需要在统信UOS上部署和管理DNS服务器的朋友们。如果你有任何问题或者更多的经验分享,请在评论区留言,我们一起讨论。

最后,如果你觉得这篇文章有用,请分享转发。点个关注和在看吧,让我们一起探索和学习更多关于Linux系统管理和网络服务部署的知识!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!