Nginx优化与防盗链

目录

方法一:在编译安装时用--user 和 --group指定nginx的用户和组

Nginx优化

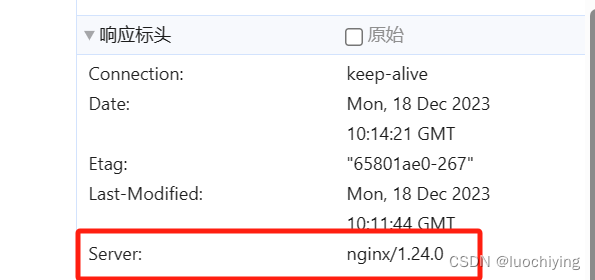

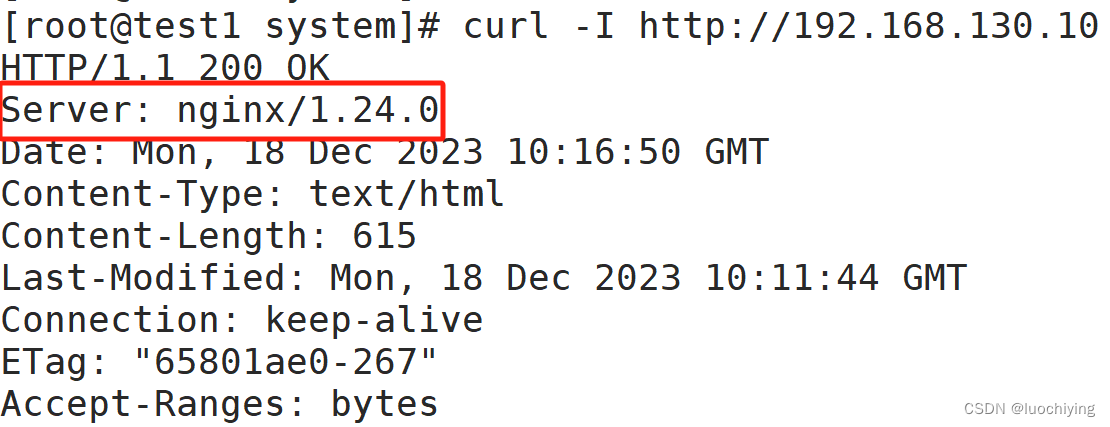

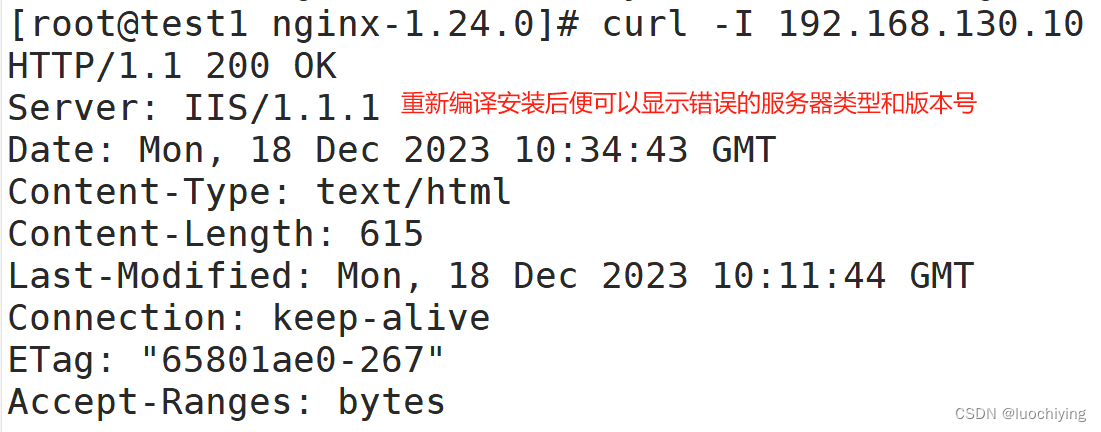

1、隐藏版本号

在浏览器中使用f12工具抓取数据包、在 CentOS 命令行中使用命令 curl -I都能够显示响应报文首部信息

Nginx每一个版本都存在相应的漏洞,不隐藏版本号比较危险,容易被攻击。

方法一:修改配置文件方式

vim /usr/local/nginx/conf/nginx.conf (在http块中添加server_tokens off)

systemctl restart nginx

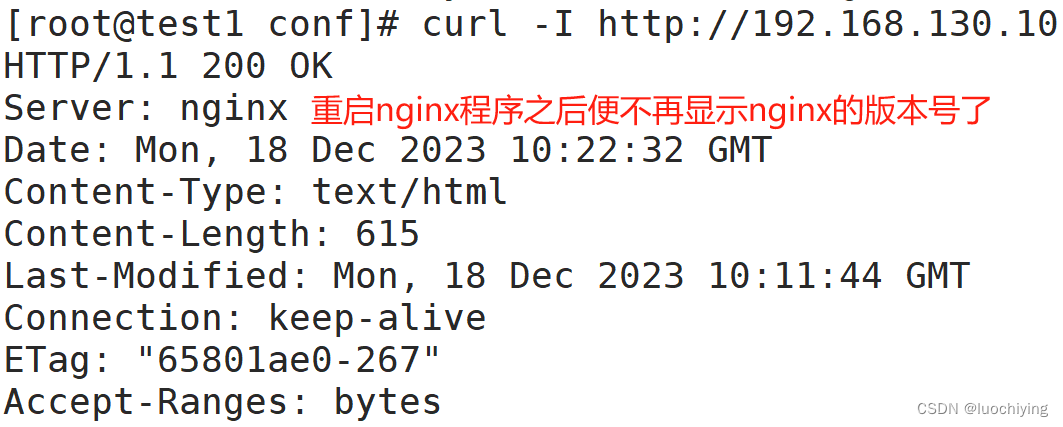

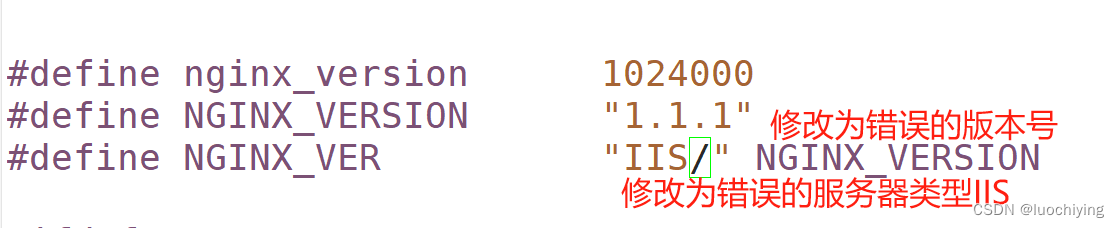

方法二:修改源代码文件,重新编译安装

vim? /opt/nginx-1.24.0/src/core/nginx.h?

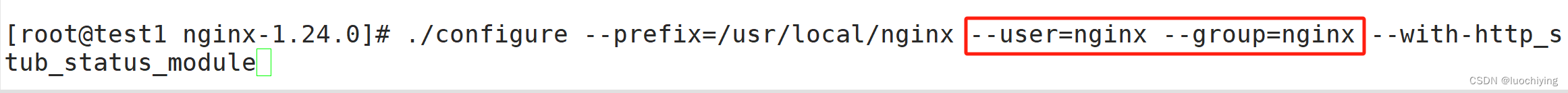

2、修改用户与组

方法一:在编译安装时用--user 和 --group指定nginx的用户和组

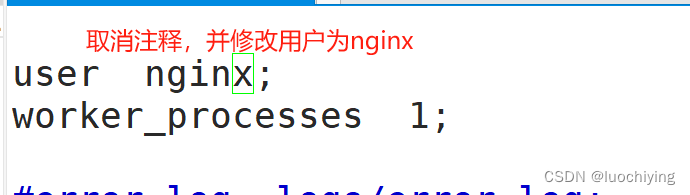

方法二:修改配置文件

vim /usr/local/nginx/conf/nginx.conf

systemctl restart nginx

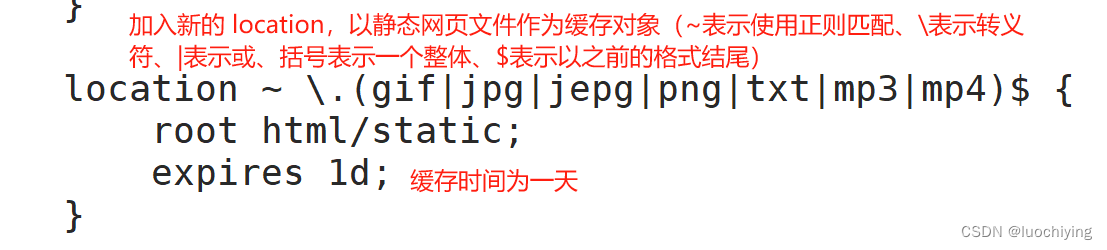

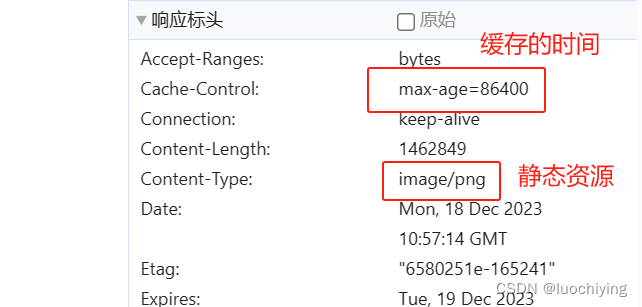

3、设置客户端缓存时间

当Nginx将网页数据返回给客户端后,可设置缓存的时间,以方便在日后进行相同内容的请求时直接返回,避免重复请求,加快了访问速度。一般针对静态网页设置,对动态网页不设置缓存时间。

vim /usr/local/nginx/conf/nginx.conf????(在http块所有站点或server块或location块添加参数)

systemctl restart nginx

访问 http://192.168.80.10/a.png , Cahce-Control:max-age=86400 表示缓存时间是 86400 秒,也就是缓存一天的时间,一天之内浏览器访问这个页面,都是用缓存中的数据,而不需要向 Nginx 服务器重新发出请求,减少了服务器的使用带宽。

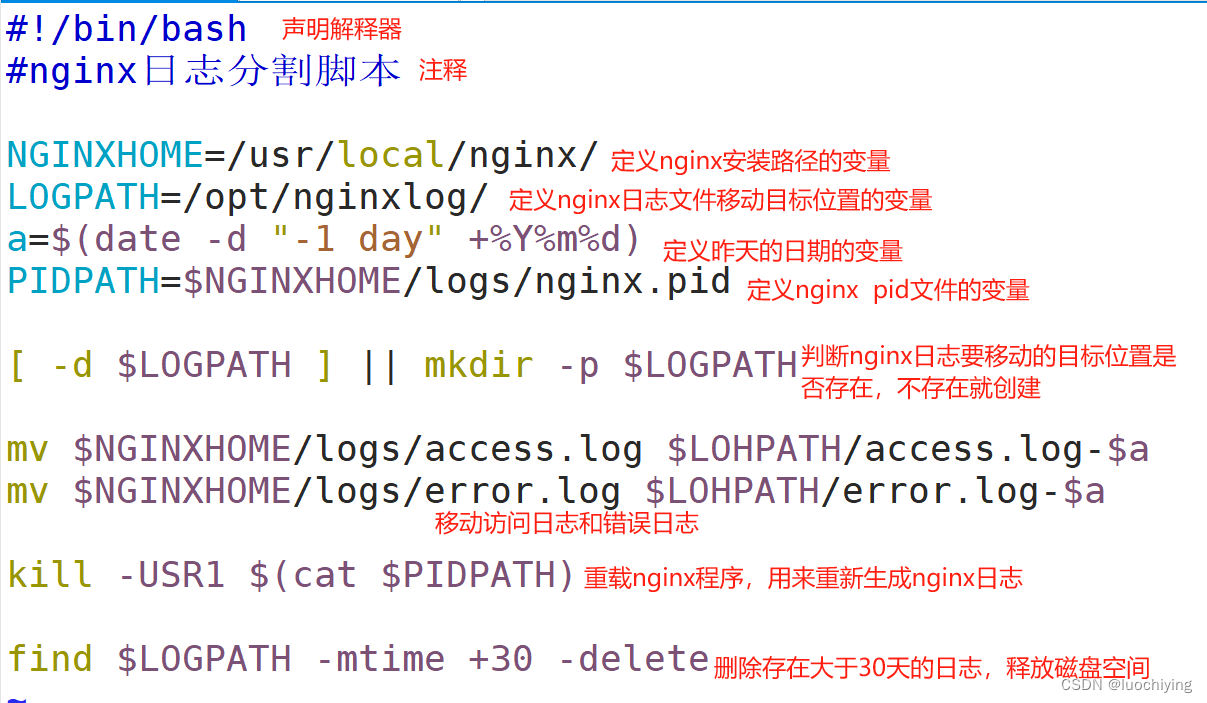

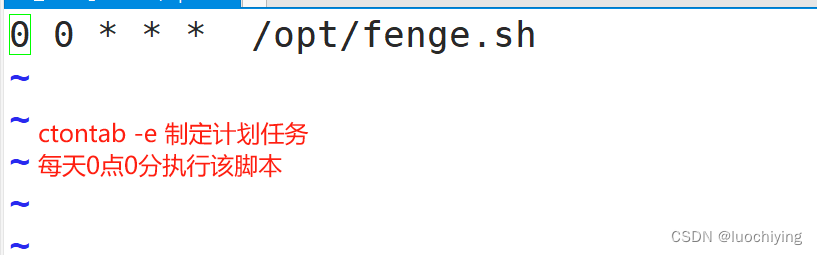

4、Nginx日志切割(脚本)

随着Nginx运行时间增加,日志也会增加。为了方便掌握Nginx运行状态,需要时刻关注Nginx日志文件,太大的日志文件对监控是一个大灾难定期进行日志文件的切割Nginx自身不具备日志分割处理的功能,但可以通过Nginx信号控制功能的脚本实现日志的自动切割通过Linux的计划任务周期性地进行日志切割。

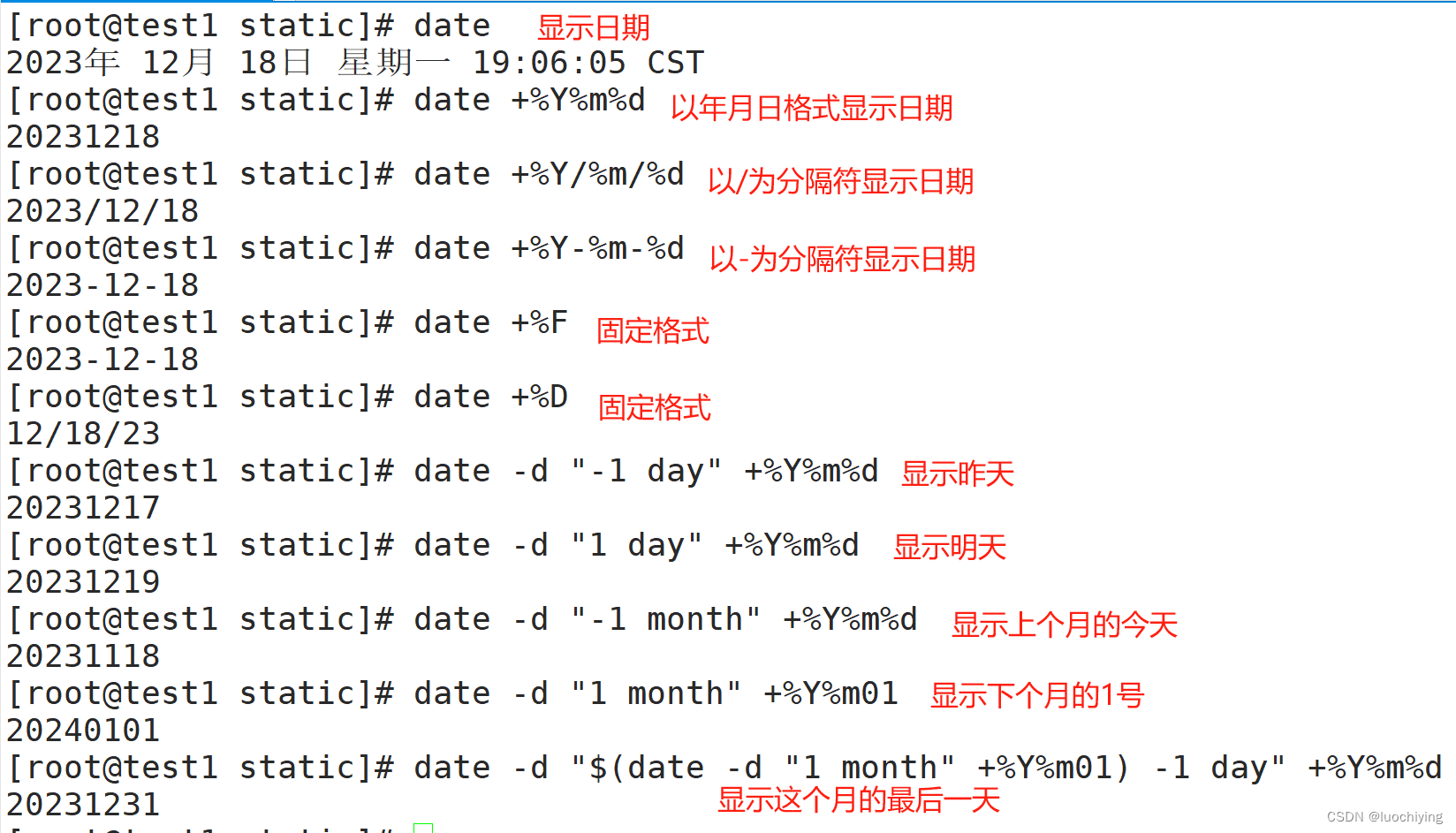

①date命令的使用方法

②日志分割脚本

chmod +x fenge.sh? ? ? ? ? ? ?#给日志执行权限

小知识:

在linux操作系统中,每个文件都有很多的时间参数,其中有三个比较主要,分别是ctime,atime,mtime

ctime(status time):当修改文件的权限或者属性的时候,就会更新这个时间,ctime并不是create time,更像是change time,

只有当更新文件的属性或者权限的时候才会更新这个时间,但是更改内容的话是不会更新这个时间。

atime(accesstime):当使用这个文件的时候就会更新这个时间。

mtime(modification time):当修改文件的内容数据的时候,就会更新这个时间,而更改权限或者属性,mtime不会改变,这就是和ctime的区别。

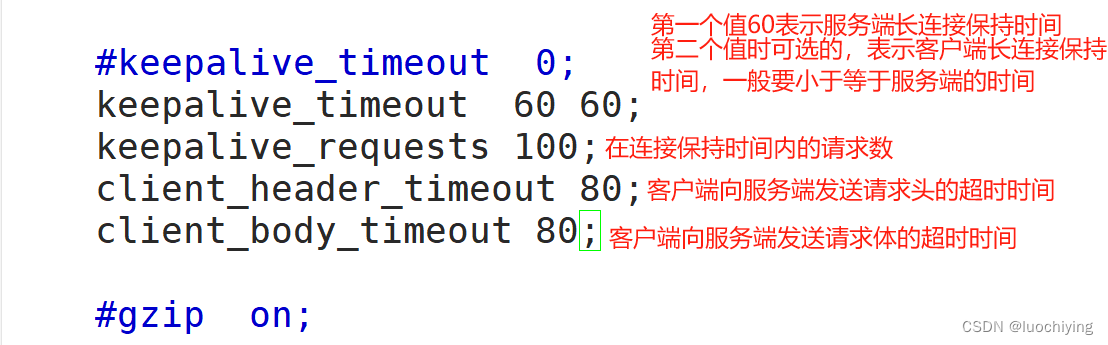

5、连接超时

HTTP有一个KeepAlive模式,它告诉web服务器在处理完一个请求后保持这个TCP连接的打开状态。若接收到来自同一客户端的其它请求,服务端会利用这个未被关闭的连接,而不需要再建立一个连接。

KeepAlive 在一段时间内保持打开状态,它们会在这段时间内占用资源。占用过多就会影响性能。

在并发多的情况下使用长连接,并发少的情况下不用长连接。

vim /usr/local/nginx/conf/nginx.conf

systemctl restart nginx

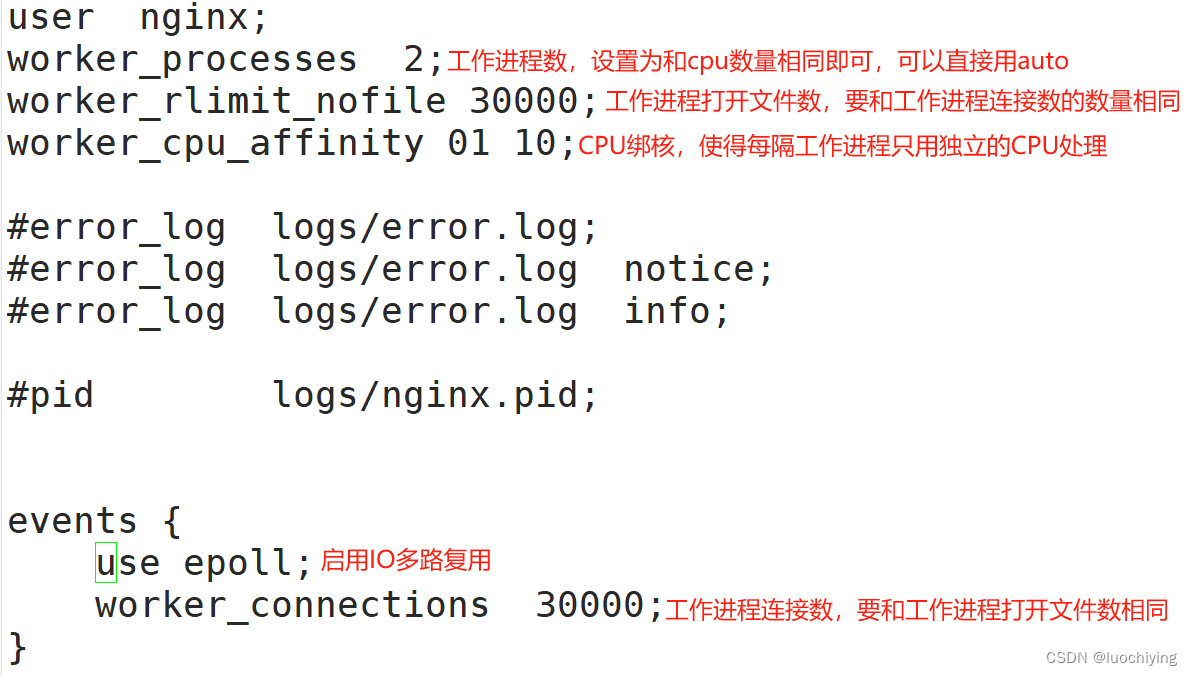

6、更改进程数

在高并发场景,需要启动更多的Nginx进程以保证快速响应,以处理用户的请求,避免造成阻塞。想要实现nginx实现最大并发,需要改配置文件打开文件数、io多路复用 (use epoll)、进程连接数、系统中的ulimit打开文件数四个步奏。

①vim /usr/local/nginx/conf/nginx.conf

systemctl restart nginx

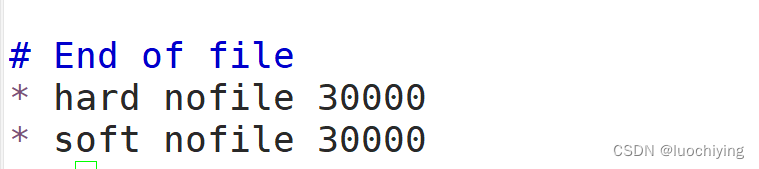

②vim /etc/security/limits.conf (在最后添加系统打开文件数)

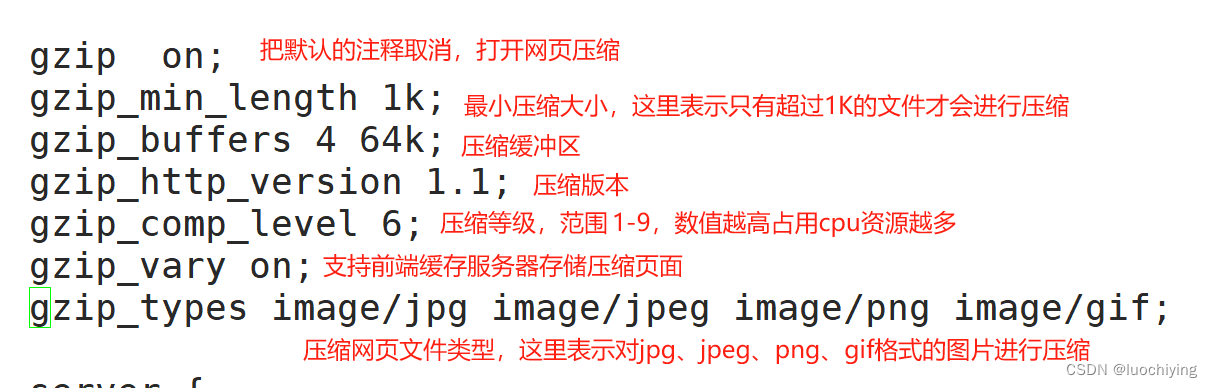

7、配置网页压缩

Nginx的ngx_http_gzip_module压缩模块提供对文件内容压缩的功能

允许Nginx服务器将输出内容在发送客户端之前进行压缩,以节约网站带宽,提升用户的访问体验,默认已经安装(cat /opt/nginx/auto/options |grep gzip)

可在配置文件中加入相应的压缩功能参数对压缩性能进行优化

vim /usr/local/nginx/conf/nginx.conf

systemctl restart nginx

8、配置防盗链

在企业网站服务中,一般都要配置防盗链功能,以避免网站内容被非法盗用,造成经济损失Nginx防盗链功能也非常强大。默认情况下,只需要进行简单的配置,即可实现防盗链处理。

vim /usr/local/nginx/conf/nginx.conf

http {

......

server {

......

location ~* \.(jpg|gif|swf)$ {

valid_referers none blocked *.kgc.com kgc.com;

if ( $invalid_referer ) {

rewrite ^/ http://www.kgc.com/error.png;

#return 403;

}

}

......

}

}本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!