DDoS原生防护和Web应用防火墙组合使用方案

本文介绍了为网站类业务同时部署DDoS原生防护和Web应用防火墙的配置方法。该方案适用于为网站业务同时防御四层DDoS攻击和七层Web攻击、CC攻击的场景。

前提条件

-

已创建ECS实例并部署了业务相关的应用,ECS实例拥有公网IP地址且网站有域名。

说明

如果网站用于在中国内地提供服务,则网站域名必须已经完成ICP备案,否则将不能接入中国内地的Web应用防火墙实例进行防护。

-

已购买DDoS原生防护。

说明

您在购买原生防护实例时,需要选择资源所在地域。该地域必须与ECS实例一致。

-

已购买Web应用防火墙3.0。

背景信息

为网站类业务开启DDoS原生防护时,如果业务本身除了需要防御DDoS攻击,还需要防御Web攻击、CC攻击,建议您为网站同时开启Web应用防火墙,由Web应用防火墙帮助业务防御常见的Web攻击、CC攻击。

同时使用DDoS原生防护和Web应用防火墙时,您需要先将网站业务接入Web应用防火墙进行防护,然后将WAF实例的IP地址添加为DDoS原生防护实例的防护对象。完成上述部署后,所有业务流量先经过WAF进行安全清洗,攻击流量(包括DDoS攻击、Web攻击、CC攻击)被丢弃,只有正常的业务流量被转发到源站服务器。

操作步骤

-

登录Web应用防火墙3.0控制台。在顶部菜单栏,选择WAF实例的资源组和地域(中国内地、非中国内地)。

-

在左侧导航栏,单击接入管理。

-

在CNAME接入页签,单击接入。

-

在配置监听向导页,完成如下配置后,单击下一步。

配置项

配置说明

域名

填写要防护的域名,包括精确域名(例如

www.c.9he.com)或通配符域名(例如*.c.9he.com)。仅支持填写一个域名。如果您是首次添加该域名,需要验证是否拥有该域名的归属权。通过后,才能添加域名。

说明

-

通配符域名能够匹配所有同级别的子域名,不能匹配不同级别的子域名。例如,

*.c.9he.com能够匹配www.c.9he.com、example.c.9he.com等;*.c.9he.com不能匹配www.example.c.9he.com。 -

二级通配符域名能够匹配对应的二级主域名,例如,

*.c.9he.com能够匹配c.9he.com。 -

三级通配符域名不能匹配对应的三级主域名,例如,

*.example.c.9he.com不能匹配example.c.9he.com。 -

如果防护对象中同时存在精确域名和能够匹配该精确域名的通配符域名,精确域名的防护规则优先生效。

协议类型

选择网站使用的协议类型并填写对应端口。每输入一个端口,按回车确认。

说明

填写的端口必须在可选端口范围内。您可以单击查看端口范围,查看WAF支持的HTTP和HTTPS端口。

-

选中HTTPS后,您还需要将网站域名关联的SSL证书上传到WAF,使WAF监听和防护网站的HTTPS业务流量。

在HTTPS证书上传方式区域,选择证书上传方式,并完成配置。

手动上传

选择已有证书

申请新证书

-

选中HTTPS并配置证书后,您也可以根据业务需要,进行如下操作:

-

如果您的网站支持HTTP 2.0协议,您可以选中HTTP2,开启HTTP 2.0业务防护。

说明

HTTP 2.0协议的端口与HTTPS协议端口一致。

-

高级配置

-

开启HTTPS的强制跳转(默认不开启)

-

TLS协议版本

-

HTTPS加密套件

-

-

WAF前是否有七层代理(高防/CDN等)

网站在接入WAF前是否启用了其他七层代理服务(例如DDoS高防、CDN等)。

-

无其他代理服务,选择否(默认)

-

有其他代理服务,选择是

更多配置

-

开启IPv6

-

开启独享IP

-

防护资源

资源组

从资源组下拉列表中选择该域名所属资源组。如果不选择,则默认加入默认资源组。

说明

您可以使用资源管理服务创建资源组,根据业务部门、项目等维度对云资源进行分组管理。

-

-

在配置转发向导页,完成如下配置后,单击提交。

配置项

说明

负载均衡算法

如果源站有多个服务器地址,您可以根据业务需要,选择不同的负载均衡算法,使WAF将回源请求转发到对应的服务器,实现负载均衡。可选项:

-

IP hash(默认)

-

轮询

-

Least time

服务器地址

填写网站对应的源站服务器的公网IP地址或源站域名,用于接收WAF转发回源的正常业务请求(回源请求)。可选项:

-

IP

-

必须为公网可达的IP地址。

-

支持填写多个IP地址。每填写一个IP地址,按回车进行确认。最多支持添加20个源站IP。

说明

如果设置了多个源站IP地址,WAF会将回源请求转发到不同的源站,实现负载均衡。

-

支持同时配置IPv4和IPv6地址,或者只配置IPv4地址,只配置IPv6地址。

同时配置IPv4和IPv6地址时,来自IPv4客户端的请求将被转发到IPv4源站,来自IPv6客户端的请求将被转发到IPv6源站。

重要

如需配置IPv6回源,必须确保在配置监听时,开启了IPv6防护。

-

-

域名(如CNAME)

服务器地址为域名时,只支持IPv4地址,暂不支持IPv6地址,即WAF只会将客户端请求转发到源站域名解析出来的IPv4地址。

HTTPS高级设置

-

开启HTTP回源

-

启用回源SNI

其它高级设置

-

启用流量标记

-

设置WAF回源到源站的超时时间

-

回源重试

-

回源长连接

-

-

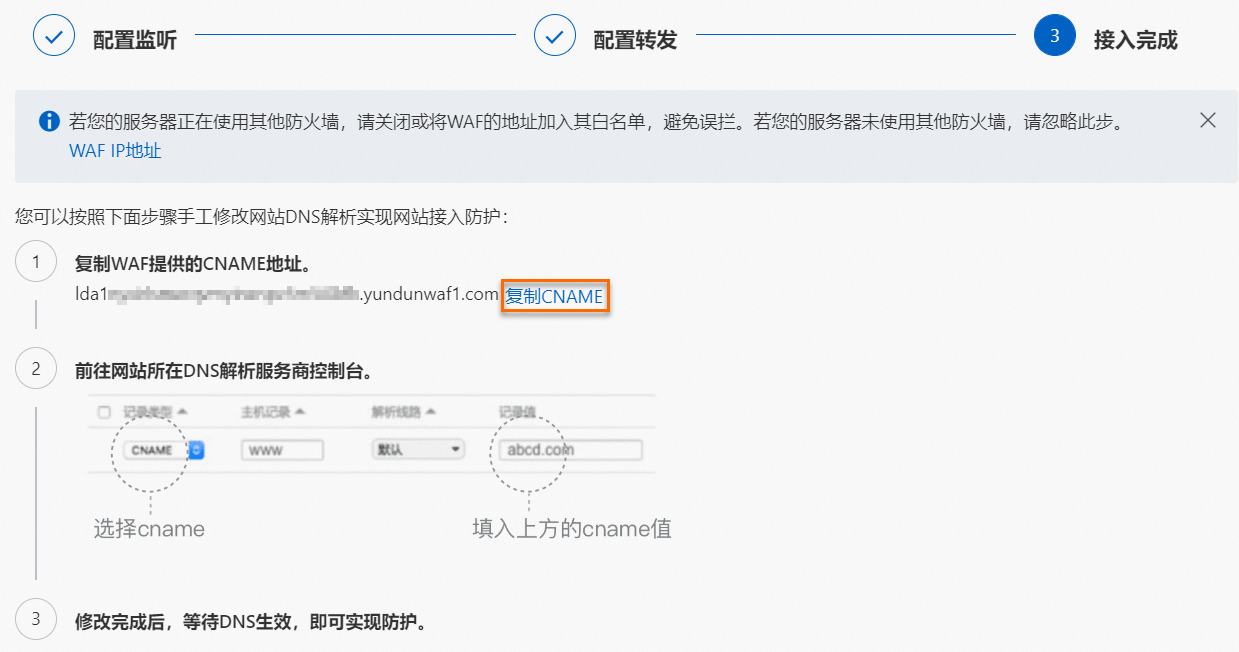

在接入完成向导页,获取WAF提供的CNAME地址,并根据页面提示将域名的DNS解析地址设置为WAF提供的CNAME地址。

重要

在修改域名DNS解析设置前,请确认如下内容:

-

已通过本地验证确保转发配置生效。如果在WAF的网站转发配置未生效时修改域名DNS,可能导致业务中断。

-

如果源站服务器安装了其他防火墙应用,您需要将WAF IP地址添加到应用的白名单,避免WAF转发回源站的正常业务请求被误拦截。您可以单击Web应用防火墙回源IP网段列表,查看并复制WAF回源IP地址段。

完成以上配置后,您可以执行如下操作,检测域名是否添加成功:

-

在浏览器输入已添加的域名,如果网站能正常访问,表示域名添加成功。

-

在浏览器输入已添加的域名和Web攻击代码(例如

<被防护域名>/alert(xss),alert(xss)为用作测试的跨站脚本攻击代码),如果返回405拦截提示页面,表示攻击被拦截,WAF防护成功。

-

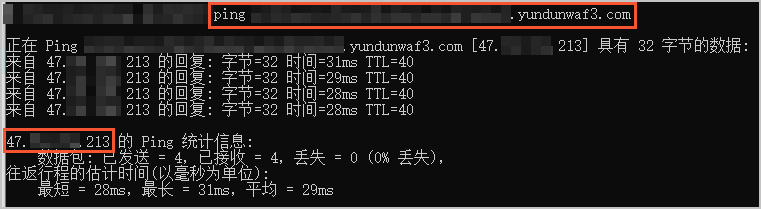

-

在本地计算机上执行ping命令,

ping 网站域名的CName地址,获取您已购买的WAF实例的IP地址。

-

将WAF的IP地址添加为DDoS原生防护实例的防护对象,为WAF实例开启DDoS原生防护企业版防护。

成功添加防护对象后,WAF实例将享有DDoS原生防护实例的DDoS攻击

能力,在业务遭受DDoS攻击时,自动触发流量清洗,防御DDoS攻击。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!