红队攻防实战之DC2

吾愿效法古圣先贤,使成千上万的巧儿都能在21世纪的中华盛世里,丰衣足食,怡然自得

0x01 信息收集:

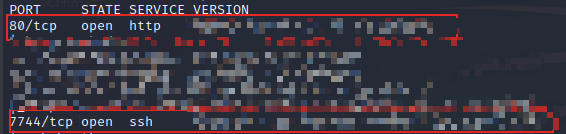

1.1 端口探测

使用nmap工具

可以发现开放了80端口,网页服务器但是可以看出做了域名解析,所以需要在本地完成本地域名解析。

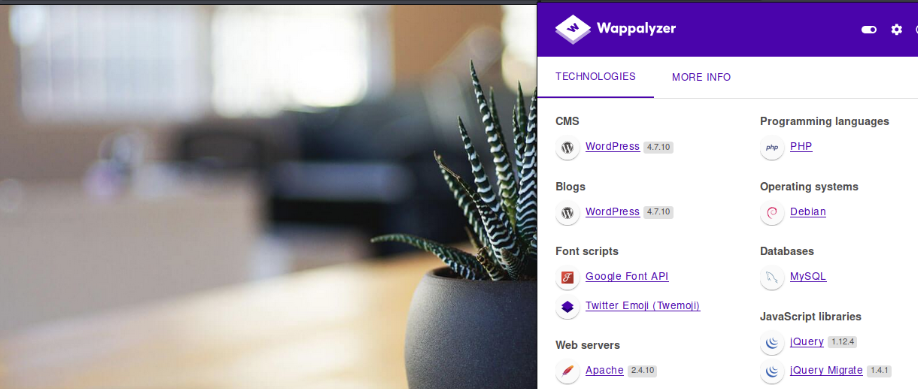

1.2 威胁建模

使用浏览器访问地址,使用插件Wappalyzer进行网站指纹识别

从指纹识别信息中提取出的信息有:

1 操作系统:Debian

2 内容管理系统(CMS):WordPress 4.7.10

3 编程语言:php

4 Web服务器:Apache 2.4.10

5 数据库:Mysql

6 JavaScript:JQuery 1.12.4 JQuery Migrate 1.4.1

0x02 漏洞挖掘:

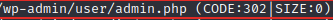

2.1 敏感目录扫描

使用命令:

找到管理界面:

2.2 直接更改域名解析进网站

直接访问网站可以找到

2.3 爆破用户进后台

查看中的内容,WordPress可以爆破网站的用户名,所以想到了用关键字作为密码继续进行爆破。

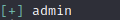

可以查看网站用户,得出结果存在的用户

将网站首页下的关键词生成密码字典

进行密码爆破

爆破出用户名密码:

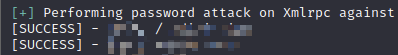

WordPrss默认后台路径为wp-admin.访问目录扫描到的管理界面:

登陆后浏览翻找下web页面

2.4 登陆ssh,绕过rbash限制

根据提示不能从WordPrss上面找到捷径,登陆后也没有发现什么,这是时想到了还有7744端口,因为它是ssh协议所以直接尝试ssh连接。由于端口号不是22,所以需要用指定端口号。尝试用用户进行登录ssh服务

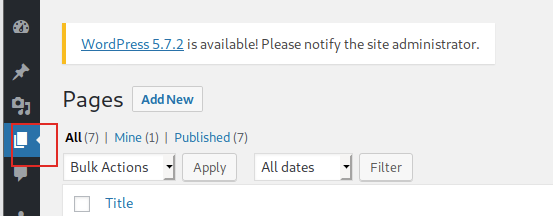

登陆成功,查看用户下的文件

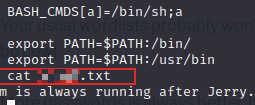

虽然发现了.txt,但是读取不了,受到rbash环境的限制,需要绕过rbash限制。执行以下命令进行绕过

把/bin/bash给a变量

将/bin 作为PATH环境变量导出

将/usr/bin作为PATH环境变量导出

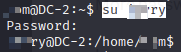

2.5 切换用户

根据的提示需要切换用户

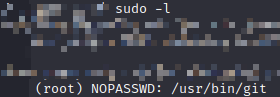

2.6 提权

查找不需要具有root权限就能执行的命令

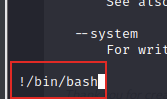

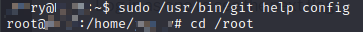

于是强制进入git交互模式。输入命令:

最后完成提权

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。

转载声明:儒道易行 拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章的内容,不得以任何方式将其用于商业目的。

CSDN:

https://blog.csdn.net/weixin_48899364?type=blog

公众号:

https://mp.weixin.qq.com/mp/appmsgalbum?__biz=Mzg5NTU2NjA1Mw==&action=getalbum&album_id=1696286248027357190&scene=173&from_msgid=2247485408&from_itemidx=1&count=3&nolastread=1#wechat_redirect

博客:

https://rdyx0.github.io/

先知社区:

https://xz.aliyun.com/u/37846

SecIN:

https://www.sec-in.com/author/3097

FreeBuf:

https://www.freebuf.com/author/%E5%9B%BD%E6%9C%8D%E6%9C%80%E5%BC%BA%E6%B8%97%E9%80%8F%E6%8E%8C%E6%8E%A7%E8%80%85

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!