【经验分享】openGauss 5.0.0全密态数据库应用小试

引子:

去年了解openGauss数据库安全特性的时候了解到全密态等只查询特性,实际上openGauss在早期的1.0.0版本就引入了全密态等值查询特性,下面尝试对openGauss 5.0.0版本全密态的使用进行记录,供参考。

全密态数据库:

关于全密态数据库,官网上的介绍如下:

密态数据库意在解决数据全生命周期的隐私保护问题,使得系统无论在何种业务场景和环境下,数据在传输、运算以及存储的各个环节始终都处于密文状态。当数据拥有者在客户端完成数据加密并发送给服务端后,在攻击者借助系统脆弱点窃取用户数据的状态下仍然无法获得有效的价值信息,从而起到保护数据隐私的作用。

参见官网:

https://docs.opengauss.org/zh/docs/5.0.0/docs/AboutopenGauss/%E5%85%A8%E5%AF%86%E6%80%81%E6%95%B0%E6%8D%AE%E5%BA%93%E7%AD%89%E5%80%BC%E6%9F%A5%E8%AF%A2.html

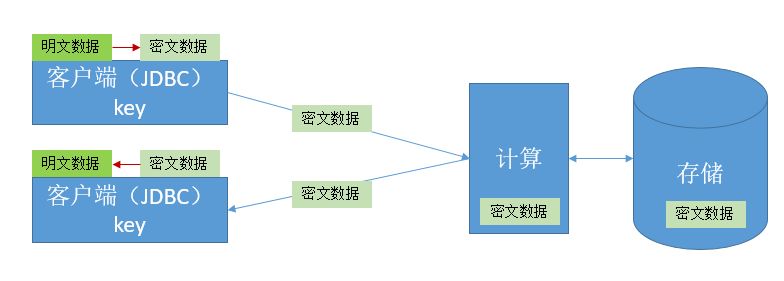

其重点在于,openGauss对数据的加密是在客户端进行的,如下图所示,才能保证在传输,计算和存储过程中都是密文,及时被破坏者截获或者盗取,也只能看到的是加密数据,避免了数据泄露。

通过全密态数据可以保证云数据库的数据安全,攻击者无法从服务端获取有效数据。基于此可以为云服务商赢得客户信任提供技术保障。

全密态数据库的应用:

全密态数据库的应用大致分为以下几个步骤:密钥创建、加密表创建、全密态等值查询。

1. 密钥创建:

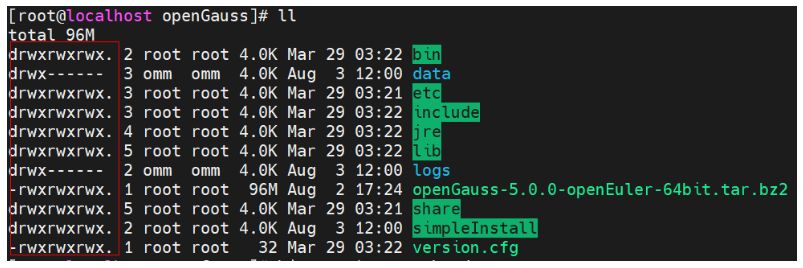

确定密钥存储路径:

增加环境变量:需要确保计划存放密钥文件的路径存在,且系统创建的数据库用户(本文为omm)有编辑权限,如下图:

简单起见可以用如下语句赋予权限:

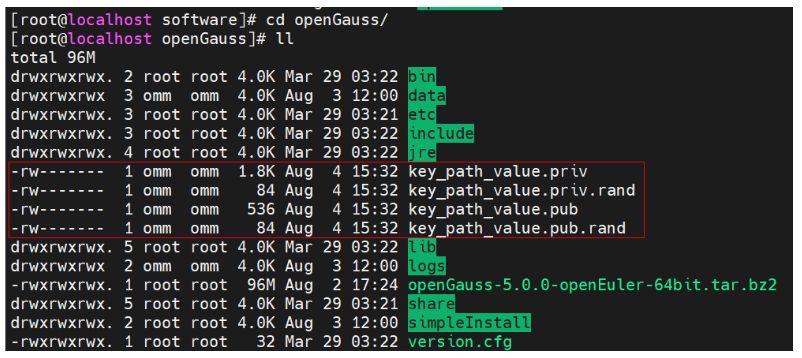

增加环境变量:

执行完成后查看,生成了文件:

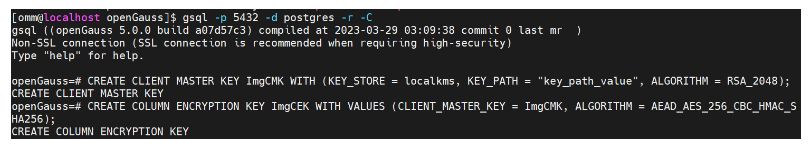

GSQL连接全密态数据库,

gsql -p 5432 -d postgres -r –C

其中-C表示是打开密态开关。

创建用户密钥,

其中密钥包括CMK和CEK。CMK是主密钥,用于加密CEK;而CEK是数据密钥,用于加密数据。CEK的创建要依赖于CMK,因此要先创建CMK,再创建CEK。

创建CMK:

CREATE CLIENT MASTER KEY

说明:当前KEY_STORE仅支持localkms,ALGORITHM 支持RSA_2048、RSA3072和SM2

创建CEK:

CREATE COLUMN ENCRYPTION KEY

重要说明:由于SM2、SM3、SM4等算法属于中国国家密码标准算法,为规避法律风险,需配套使用。如果创建CMK时指定SM4算法来加密CEK,则创建CEK时必须指定SM4_SM3算法来加密数据。

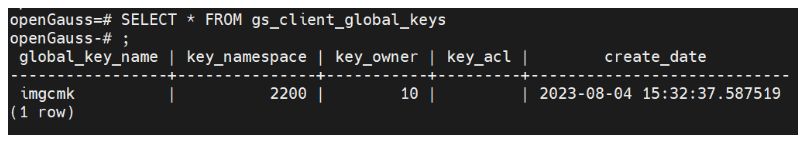

查询创建的密钥:

加密表创建:

创建另外一个数据库用户:

(实际密码隐藏掉)

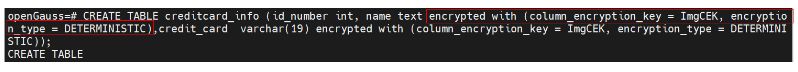

2. 创建加密表:

注意对于需要加密的列要说明 encrypted with ……,其中encryption_type_value的可选值为[ DETERMINISTIC | RANDOMIZED ],本例中选择DETERMINISTIC。

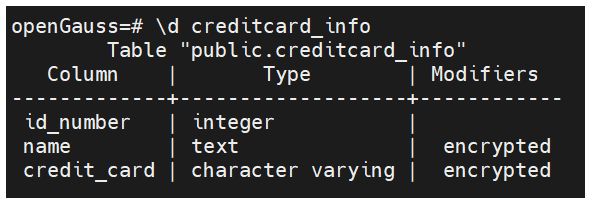

查看上面创建的密态表,可以看到后面两列是加密的:

插入数据:

INSERT INTO creditcard_info VALUES (2, 'joy','6219985678349800033');

就不截图了,简单的insert语句而已。

3. 全密态等值查询:

打开密态开关

打开密态开关即连接时带上“-C”参数,JDBC连接的话,设置参数enable_ce的值为1:(enable_ce=1)

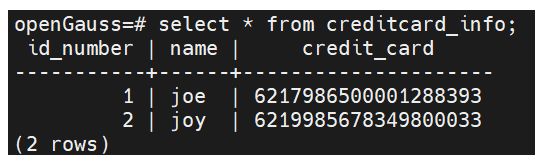

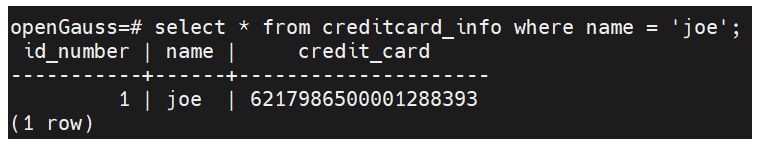

在当前打开密态开关的情况下,是可以正常查询数据的,如下:

也可以在where条件中用加密字段进行查询:

关闭密态开关:

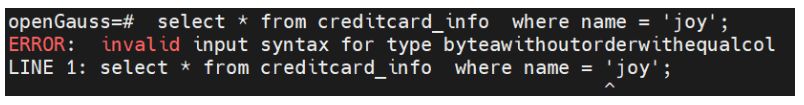

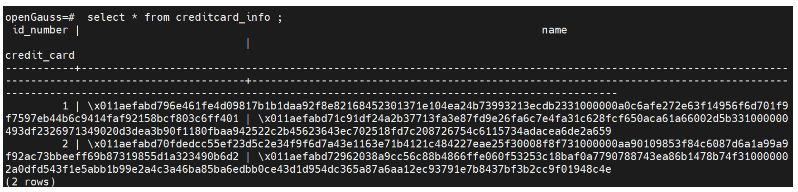

注意没有带“-C”参数,则查询的数据是密文,且无法在WHERE条件中使用加密列。

如在条件中用到加密列,会报错如下:

查询到的密文数据:

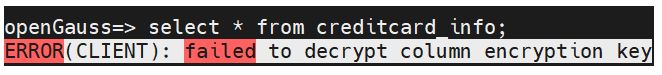

4. 其他数据库用户查询:

被赋予了查询权限的用户(本例为fishinwater),即使打开密态开关,也无法查询加密数据,报错如下:ERROR(CLIENT): failed to decrypt column encryption key

但是只查询非加密列是正常的,篇幅所限就不附图了。

当没有打开密态开关时,查询到的是密文,和创建秘钥的用户不打卡密态开关的效果相同,也不再进行附图说明。

需要说明的是,全密态数据库的使用有相当多的约束条件,且相对于以前的版本,openGauss 5.0.0版本的约束有变化,本文不再赘述,可以参考官网说明。

https://docs.opengauss.org/zh/docs/5.0.0/docs/AboutopenGauss/%E5%85%A8%E5%AF%86%E6%80%81%E6%95%B0%E6%8D%AE%E5%BA%93%E7%AD%89%E5%80%BC%E6%9F%A5%E8%AF%A2.html

结语:

全密态数据库为用户敏感隐私数据的保护提供了更多的一种选择,在信息保护和数据安全越来越重要的今天,将作为openGauss的重要特性,为openGauss的更加壮大提供重要的技术基础。

◆ 往期推荐◆正式官宣!openGauss Summit 2023邀您参会

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!