Rocky9 1.28安装kubernetes

2023-12-28 10:45:14

1.环境准备

二进制安装比较复杂,但是也比较稳定,适用于线上环境使用。

??本笔记参考自:https://github.com/cby-chen/Kubernetes ,针对文中内容,有部分镜像无法拉取等,还有一部分有点小问题,自己有做一些小的提示、修改。建议参考本文安装即可。

1.1. 设置hostname

hostnamectl set-hostname ws01

hostnamectl set-hostname ws02

hostnamectl set-hostname ws03

# 参数解释

#

# 参数: set-hostname

# 解释: 这是hostnamectl命令的一个参数,用于设置系统的主机名。

#

# 参数: k8s-master01

# 解释: 这是要设置的主机名,将系统的主机名设置为"k8s-master01"。

1.2. 配置yum源

#上海交通大学

sed -e 's|^mirrorlist=|#mirrorlist=|g' \

-e 's|^#baseurl=http://dl.rockylinux.org/$contentdir|baseurl=https://mirrors.sjtug.sjtu.edu.cn/rocky|g' \

-i.bak \

/etc/yum.repos.d/[Rr]ocky*.repo

#阿里云

sed -e 's|^mirrorlist=|#mirrorlist=|g' \

-e 's|^#baseurl=http://dl.rockylinux.org/$contentdir|baseurl=https://mirrors.aliyun.com/rockylinux|g' \

-i.bak \

/etc/yum.repos.d/[Rr]ocky*.repo

#epel源

dnf config-manager --set-enabled crb

dnf install epel-release -y

# 安装 EPEL Repo

#dnf install -y https://dl.fedoraproject.org/pub/epel/epel-release-latest-9.noarch.rpm

# 安装 EPEL Next Repo

#dnf install -y https://dl.fedoraproject.org/pub/epel/epel-next-release-latest-9.noarch.rpm

sed -e 's|^metalink=|#metalink=|g' \

-e 's|^#baseurl=https://download.example/pub|baseurl=https://mirrors.aliyun.com|g' \

-i.bak \

/etc/yum.repos.d/epel*.repo

# 注意:

# Rocky Linux 中 #baseurl=https://download.example/pub

# 与 CentOS 相同,而 Alma Linux #baseurl=https://download.fedoraproject.org/pub

#

# 这些命令通过使用 sed 工具和正则表达式,对相应的配置文件进行批量的替换操作,从而更改系统软件源配置。

1.3. 关闭防火墙

systemctl disable --now firewalld

1.4. 关闭selinux

sed -i 's/SELINUX=enforcing/SELINUX=disabled/g' /etc/selinux/config

1.5. 安装一些常用工具

yum update -y && yum -y install wget psmisc vim net-tools nfs-utils telnet yum-utils device-mapper-persistent-data lvm2 git tar curl

1.6. 关闭交换分区

sed -ri 's/.*swap.*/#&/' /etc/fstab

swapoff -a && sysctl -w vm.swappiness=0

cat /etc/fstab

# /dev/mapper/centos-swap swap swap defaults 0 0

# 参数解释:

#

# -ri: 这个参数用于在原文件中替换匹配的模式。-r表示扩展正则表达式,-i允许直接修改文件。

# 's/.*swap.*/#&/': 这是一个sed命令,用于在文件/etc/fstab中找到包含swap的行,并在行首添加#来注释掉该行。

# /etc/fstab: 这是一个文件路径,即/etc/fstab文件,用于存储文件系统表。

# swapoff -a: 这个命令用于关闭所有启用的交换分区。

# sysctl -w vm.swappiness=0: 这个命令用于修改vm.swappiness参数的值为0,表示系统在物理内存充足时更倾向于使用物理内存而非交换分区。

1.7. 主机名解析

# 主机名成解析 编辑三台服务器的/etc/hosts文件,添加下面内容

192.168.1.151 ws01

192.168.1.152 ws02

192.168.1.153 ws03

1.8. 配置免密登录

# 生成 SSH 密钥对:在您的本地计算机上生成 SSH 密钥对(公钥和私钥)。通常,您可以使用以下命令生成:

ssh-keygen -t rsa -b 2048

# 这将在您的 ~/.ssh/ 目录下生成默认名称为 id_rsa 的私钥文件和 id_rsa.pub 的公钥文件。

# 因为主机已经配置了root用户不能密码登录,所以这边手动复制了id_rsa.pub中的内容到其他服务器的/etc/.ssh/authorized_keys 文件

# 配置好之后手动测试 ssh ws02 登录成功即可

1.9. 网络配置(俩种方式二选一)

# Ubuntu忽略,CentOS执行

# 方式一

# systemctl disable --now NetworkManager

# systemctl start network && systemctl enable network

# 方式二 (我使用了这种)

cat > /etc/NetworkManager/conf.d/calico.conf << EOF

[keyfile]

unmanaged-devices=interface-name:cali*;interface-name:tunl*

EOF

systemctl restart NetworkManager

# 参数解释

#

# 这个参数用于指定不由 NetworkManager 管理的设备。它由以下两个部分组成

#

# interface-name:cali*

# 表示以 "cali" 开头的接口名称被排除在 NetworkManager 管理之外。例如,"cali0", "cali1" 等接口不受 NetworkManager 管理。

#

# interface-name:tunl*

# 表示以 "tunl" 开头的接口名称被排除在 NetworkManager 管理之外。例如,"tunl0", "tunl1" 等接口不受 NetworkManager 管理。

#

# 通过使用这个参数,可以将特定的接口排除在 NetworkManager 的管理范围之外,以便其他工具或进程可以独立地管理和配置这些接口。

1.10. 进行时间同步

服务端:151 客户端:152-153,服务端在151执行,客户端在152,153执行

# 服务端

# apt install chrony -y

yum install chrony -y

cat > /etc/chrony.conf << EOF

pool ntp.aliyun.com iburst

driftfile /var/lib/chrony/drift

makestep 1.0 3

rtcsync

allow 192.168.1.0/24

local stratum 10

keyfile /etc/chrony.keys

leapsectz right/UTC

logdir /var/log/chrony

EOF

systemctl restart chronyd

systemctl enable chronyd

# 客户端

# apt install chrony -y

yum install chrony -y

cat > /etc/chrony.conf << EOF

pool 192.168.1.151 iburst

driftfile /var/lib/chrony/drift

makestep 1.0 3

rtcsync

keyfile /etc/chrony.keys

logdir /var/log/chrony

EOF

systemctl restart chronyd

systemctl enable chronyd

#使用客户端进行验证

chronyc sources -v

# 参数解释

#

# pool ntp.aliyun.com iburst

# 指定使用ntp.aliyun.com作为时间服务器池,iburst选项表示在初始同步时会发送多个请求以加快同步速度。

#

# driftfile /var/lib/chrony/drift

# 指定用于保存时钟漂移信息的文件路径。

#

# makestep 1.0 3

# 设置当系统时间与服务器时间偏差大于1秒时,会以1秒的步长进行调整。如果偏差超过3秒,则立即进行时间调整。

#

# rtcsync

# 启用硬件时钟同步功能,可以提高时钟的准确性。

#

# allow 192.168.1.0/24

# 允许192.168.1.0/24网段范围内的主机与chrony进行时间同步。

#

# local stratum 10

# 将本地时钟设为stratum 10,stratum值表示时钟的准确度,值越小表示准确度越高。

#

# keyfile /etc/chrony.keys

# 指定使用的密钥文件路径,用于对时间同步进行身份验证。

#

#

# logdir /var/log/chrony

# 指定日志文件存放目录。

1.11. 配置ulimit

ulimit -SHn 65535

cat >> /etc/security/limits.conf <<EOF

* soft nofile 655360

* hard nofile 131072

* soft nproc 655350

* hard nproc 655350

* seft memlock unlimited

* hard memlock unlimitedd

EOF

# 参数解释

#

# soft nofile 655360

# soft表示软限制,nofile表示一个进程可打开的最大文件数,默认值为1024。这里的软限制设置为655360,即一个进程可打开的最大文件数为655360。

#

# hard nofile 131072

# hard表示硬限制,即系统设置的最大值。nofile表示一个进程可打开的最大文件数,默认值为4096。这里的硬限制设置为131072,即系统设置的最大文件数为131072。

#

# soft nproc 655350

# soft表示软限制,nproc表示一个用户可创建的最大进程数,默认值为30720。这里的软限制设置为655350,即一个用户可创建的最大进程数为655350。

#

# hard nproc 655350

# hard表示硬限制,即系统设置的最大值。nproc表示一个用户可创建的最大进程数,默认值为4096。这里的硬限制设置为655350,即系统设置的最大进程数为655350。

#

# seft memlock unlimited

# seft表示软限制,memlock表示一个进程可锁定在RAM中的最大内存,默认值为64 KB。这里的软限制设置为unlimited,即一个进程可锁定的最大内存为无限制。

#

# hard memlock unlimited

# hard表示硬限制,即系统设置的最大值。memlock表示一个进程可锁定在RAM中的最大内存,默认值为64 KB。这里的硬限制设置为unlimited,即系统设置的最大内存锁定为无限制。

12. 添加启用源

# Ubuntu忽略,CentOS执行

# 为 RHEL-9或 Rocky9配置源

dnf install https://www.elrepo.org/elrepo-release-9.el9.elrepo.noarch.rpm -y

sed -i "s@mirrorlist@#mirrorlist@g" /etc/yum.repos.d/elrepo.repo

sed -i "s@elrepo.org/linux@mirrors.tuna.tsinghua.edu.cn/elrepo@g" /etc/yum.repos.d/elrepo.repo

# 查看可用安装包

yum --disablerepo="*" --enablerepo="elrepo-kernel" list available

1.13.安装ipvsadm

dnf install ipvsadm ipset sysstat conntrack libseccomp -y

cat >> /etc/modules-load.d/ipvs.conf <<EOF

ip_vs

ip_vs_rr

ip_vs_wrr

ip_vs_sh

nf_conntrack

ip_tables

ip_set

xt_set

ipt_set

ipt_rpfilter

ipt_REJECT

ipip

EOF

systemctl restart systemd-modules-load.service

lsmod | grep -e ip_vs -e nf_conntrack

ip_vs_sh 16384 0

ip_vs_wrr 16384 0

ip_vs_rr 16384 0

ip_vs 233472 6 ip_vs_rr,ip_vs_sh,ip_vs_wrr

nf_conntrack 212992 1 ip_vs

nf_defrag_ipv6 24576 2 nf_conntrack,ip_vs

nf_defrag_ipv4 16384 1 nf_conntrack

libcrc32c 16384 3 nf_conntrack,xfs,ip_vs

# 参数解释

#

# ip_vs

# IPVS 是 Linux 内核中的一个模块,用于实现负载均衡和高可用性。它通过在前端代理服务器上分发传入请求到后端实际服务器上,提供了高性能和可扩展的网络服务。

#

# ip_vs_rr

# IPVS 的一种调度算法之一,使用轮询方式分发请求到后端服务器,每个请求按顺序依次分发。

#

# ip_vs_wrr

# IPVS 的一种调度算法之一,使用加权轮询方式分发请求到后端服务器,每个请求按照指定的权重比例分发。

#

# ip_vs_sh

# IPVS 的一种调度算法之一,使用哈希方式根据源 IP 地址和目标 IP 地址来分发请求。

#

# nf_conntrack

# 这是一个内核模块,用于跟踪和管理网络连接,包括 TCP、UDP 和 ICMP 等协议。它是实现防火墙状态跟踪的基础。

#

# ip_tables

# 这是一个内核模块,提供了对 Linux 系统 IP 数据包过滤和网络地址转换(NAT)功能的支持。

#

# ip_set

# 这是一个内核模块,扩展了 iptables 的功能,支持更高效的 IP 地址集合操作。

#

# xt_set

# 这是一个内核模块,扩展了 iptables 的功能,支持更高效的数据包匹配和操作。

#

# ipt_set

# 这是一个用户空间工具,用于配置和管理 xt_set 内核模块。

#

# ipt_rpfilter

# 这是一个内核模块,用于实现反向路径过滤,用于防止 IP 欺骗和 DDoS 攻击。

#

# ipt_REJECT

# 这是一个 iptables 目标,用于拒绝 IP 数据包,并向发送方发送响应,指示数据包被拒绝。

#

# ipip

# 这是一个内核模块,用于实现 IP 封装在 IP(IP-over-IP)的隧道功能。它可以在不同网络之间创建虚拟隧道来传输 IP 数据包。

1.14.修改内核参数

cat <<EOF > /etc/sysctl.d/k8s.conf

net.ipv4.ip_forward = 1

net.bridge.bridge-nf-call-iptables = 1

fs.may_detach_mounts = 1

vm.overcommit_memory=1

vm.panic_on_oom=0

fs.inotify.max_user_watches=89100

fs.file-max=52706963

fs.nr_open=52706963

net.netfilter.nf_conntrack_max=2310720

net.ipv4.tcp_keepalive_time = 600

net.ipv4.tcp_keepalive_probes = 3

net.ipv4.tcp_keepalive_intvl =15

net.ipv4.tcp_max_tw_buckets = 36000

net.ipv4.tcp_tw_reuse = 1

net.ipv4.tcp_max_orphans = 327680

net.ipv4.tcp_orphan_retries = 3

net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_max_syn_backlog = 16384

net.ipv4.ip_conntrack_max = 65536

net.ipv4.tcp_max_syn_backlog = 16384

net.ipv4.tcp_timestamps = 0

net.core.somaxconn = 16384

net.ipv6.conf.all.disable_ipv6 = 0

net.ipv6.conf.default.disable_ipv6 = 0

net.ipv6.conf.lo.disable_ipv6 = 0

net.ipv6.conf.all.forwarding = 1

EOF

sysctl --system

# 这些是Linux系统的一些参数设置,用于配置和优化网络、文件系统和虚拟内存等方面的功能。以下是每个参数的详细解释:

#

# 1. net.ipv4.ip_forward = 1

# - 这个参数启用了IPv4的IP转发功能,允许服务器作为网络路由器转发数据包。

#

# 2. net.bridge.bridge-nf-call-iptables = 1

# - 当使用网络桥接技术时,将数据包传递到iptables进行处理。

#

# 3. fs.may_detach_mounts = 1

# - 允许在挂载文件系统时,允许被其他进程使用。

#

# 4. vm.overcommit_memory=1

# - 该设置允许原始的内存过量分配策略,当系统的内存已经被完全使用时,系统仍然会分配额外的内存。

#

# 5. vm.panic_on_oom=0

# - 当系统内存不足(OOM)时,禁用系统崩溃和重启。

#

# 6. fs.inotify.max_user_watches=89100

# - 设置系统允许一个用户的inotify实例可以监控的文件数目的上限。

#

# 7. fs.file-max=52706963

# - 设置系统同时打开的文件数的上限。

#

# 8. fs.nr_open=52706963

# - 设置系统同时打开的文件描述符数的上限。

#

# 9. net.netfilter.nf_conntrack_max=2310720

# - 设置系统可以创建的网络连接跟踪表项的最大数量。

#

# 10. net.ipv4.tcp_keepalive_time = 600

# - 设置TCP套接字的空闲超时时间(秒),超过该时间没有活动数据时,内核会发送心跳包。

#

# 11. net.ipv4.tcp_keepalive_probes = 3

# - 设置未收到响应的TCP心跳探测次数。

#

# 12. net.ipv4.tcp_keepalive_intvl = 15

# - 设置TCP心跳探测的时间间隔(秒)。

#

# 13. net.ipv4.tcp_max_tw_buckets = 36000

# - 设置系统可以使用的TIME_WAIT套接字的最大数量。

#

# 14. net.ipv4.tcp_tw_reuse = 1

# - 启用TIME_WAIT套接字的重新利用,允许新的套接字使用旧的TIME_WAIT套接字。

#

# 15. net.ipv4.tcp_max_orphans = 327680

# - 设置系统可以同时存在的TCP套接字垃圾回收包裹数的最大数量。

#

# 16. net.ipv4.tcp_orphan_retries = 3

# - 设置系统对于孤立的TCP套接字的重试次数。

#

# 17. net.ipv4.tcp_syncookies = 1

# - 启用TCP SYN cookies保护,用于防止SYN洪泛攻击。

#

# 18. net.ipv4.tcp_max_syn_backlog = 16384

# - 设置新的TCP连接的半连接数(半连接队列)的最大长度。

#

# 19. net.ipv4.ip_conntrack_max = 65536

# - 设置系统可以创建的网络连接跟踪表项的最大数量。

#

# 20. net.ipv4.tcp_timestamps = 0

# - 关闭TCP时间戳功能,用于提供更好的安全性。

#

# 21. net.core.somaxconn = 16384

# - 设置系统核心层的连接队列的最大值。

#

# 22. net.ipv6.conf.all.disable_ipv6 = 0

# - 启用IPv6协议。

#

# 23. net.ipv6.conf.default.disable_ipv6 = 0

# - 启用IPv6协议。

#

# 24. net.ipv6.conf.lo.disable_ipv6 = 0

# - 启用IPv6协议。

#

# 25. net.ipv6.conf.all.forwarding = 1

# - 允许IPv6数据包转发。

2.K8S环境准备

2.1.安装Containerd作为Runtime

# https://github.com/containernetworking/plugins/releases/

# wget https://github.com/containerd/containerd/releases/download/v1.7.11/cri-containerd-cni-1.7.11-linux-amd64.tar.gz

tar xzf cri-containerd-cni-1.7.11-linux-amd64.tar.gz -C /

#直接将文件解压到根目录

cat > /etc/systemd/system/containerd.service <<EOF

[Unit]

Description=containerd container runtime

Documentation=https://containerd.io

After=network.target local-fs.target

[Service]

ExecStartPre=-/sbin/modprobe overlay

ExecStart=/usr/local/bin/containerd

Type=notify

Delegate=yes

KillMode=process

Restart=always

RestartSec=5

LimitNPROC=infinity

LimitCORE=infinity

LimitNOFILE=infinity

TasksMax=infinity

OOMScoreAdjust=-999

[Install]

WantedBy=multi-user.target

EOF

# 参数解释:

#

# 这是一个用于启动containerd容器运行时的systemd unit文件。下面是对该文件不同部分的详细解释:

#

# [Unit]

# Description=containerd container runtime

# 描述该unit的作用是作为containerd容器运行时。

#

# Documentation=https://containerd.io

# 指向容器运行时的文档的URL。

#

# After=network.target local-fs.target

# 定义了在哪些依赖项之后该unit应该被启动。在网络和本地文件系统加载完成后启动,确保了容器运行时在这些依赖项可用时才会启动。

#

# [Service]

# ExecStartPre=-/sbin/modprobe overlay

# 在启动containerd之前执行的命令。这里的命令是尝试加载内核的overlay模块,如果失败则忽略错误继续执行下面的命令。

#

# ExecStart=/usr/local/bin/containerd

# 实际执行的命令,用于启动containerd容器运行时。

#

# Type=notify

# 指定服务的通知类型。这里使用notify类型,表示当服务就绪时会通过通知的方式告知systemd。

#

# Delegate=yes

# 允许systemd对此服务进行重启和停止操作。

#

# KillMode=process

# 在终止容器运行时时使用的kill模式。这里使用process模式,表示通过终止进程来停止容器运行时。

#

# Restart=always

# 定义了当容器运行时终止后的重启策略。这里设置为always,表示无论何时终止容器运行时,都会自动重新启动。

#

# RestartSec=5

# 在容器运行时终止后重新启动之前等待的秒数。

#

# LimitNPROC=infinity

# 指定容器运行时可以使用的最大进程数量。这里设置为无限制。

#

# LimitCORE=infinity

# 指定容器运行时可以使用的最大CPU核心数量。这里设置为无限制。

#

# LimitNOFILE=infinity

# 指定容器运行时可以打开的最大文件数。这里设置为无限制。

#

# TasksMax=infinity

# 指定容器运行时可以创建的最大任务数。这里设置为无限制。

#

# OOMScoreAdjust=-999

# 指定容器运行时的OOM(Out-Of-Memory)分数调整值。负数值表示容器运行时的优先级较高。

#

# [Install]

# WantedBy=multi-user.target

# 定义了服务的安装位置。这里指定为multi-user.target,表示将服务安装为多用户模式下的启动项。

2.1.1 配置Containerd所需的模块

cat <<EOF | sudo tee /etc/modules-load.d/containerd.conf

overlay

br_netfilter

EOF

# 参数解释:

#

# containerd是一个容器运行时,用于管理和运行容器。它支持多种不同的参数配置来自定义容器运行时的行为和功能。

#

# 1. overlay:overlay是容器d默认使用的存储驱动,它提供了一种轻量级的、可堆叠的、逐层增量的文件系统。它通过在现有文件系统上叠加文件系统层来创建容器的文件系统视图。每个容器可以有自己的一组文件系统层,这些层可以共享基础镜像中的文件,并在容器内部进行修改。使用overlay可以有效地使用磁盘空间,并使容器更加轻量级。

#

# 2. br_netfilter:br_netfilter是Linux内核提供的一个网络过滤器模块,用于在容器网络中进行网络过滤和NAT转发。当容器和主机之间的网络通信需要进行DNAT或者SNAT时,br_netfilter模块可以将IP地址进行转换。它还可以提供基于iptables规则的网络过滤功能,用于限制容器之间或容器与外部网络之间的通信。

#

# 这些参数可以在containerd的配置文件或者命令行中指定。例如,可以通过设置--storage-driver参数来选择使用overlay作为存储驱动,通过设置--iptables参数来启用或禁用br_netfilter模块。具体的使用方法和配置细节可以参考containerd的官方文档。

2.1.2 加载模块

systemctl restart systemd-modules-load.service

# 参数解释:

# - `systemctl`: 是Linux系统管理服务的命令行工具,可以管理systemd init系统。

# - `restart`: 是systemctl命令的一个选项,用于重新启动服务。

# - `systemd-modules-load.service`: 是一个系统服务,用于加载内核模块。

#

# 将上述参数结合在一起来解释`systemctl restart systemd-modules-load.service`的含义:

# 这个命令用于重新启动系统服务`systemd-modules-load.service`,它是负责加载内核模块的服务。在重新启动该服务后,系统会重新加载所有的内核模块。

2.1.3 配置Containerd所需的内核

cat <<EOF | sudo tee /etc/sysctl.d/99-kubernetes-cri.conf

net.bridge.bridge-nf-call-iptables = 1

net.ipv4.ip_forward = 1

net.bridge.bridge-nf-call-ip6tables = 1

EOF

# 加载内核

sysctl --system

# 参数解释:

#

# 这些参数是Linux操作系统中用于网络和网络桥接设置的参数。

#

# - net.bridge.bridge-nf-call-iptables:这个参数控制网络桥接设备是否调用iptables规则处理网络数据包。当该参数设置为1时,网络数据包将被传递到iptables进行处理;当该参数设置为0时,网络数据包将绕过iptables直接传递。默认情况下,这个参数的值是1,即启用iptables规则处理网络数据包。

#

# - net.ipv4.ip_forward:这个参数用于控制是否启用IP转发功能。IP转发使得操作系统可以将接收到的数据包从一个网络接口转发到另一个网络接口。当该参数设置为1时,启用IP转发功能;当该参数设置为0时,禁用IP转发功能。在网络环境中,通常需要启用IP转发功能来实现不同网络之间的通信。默认情况下,这个参数的值是0,即禁用IP转发功能。

#

# - net.bridge.bridge-nf-call-ip6tables:这个参数与net.bridge.bridge-nf-call-iptables类似,但是它用于IPv6数据包的处理。当该参数设置为1时,IPv6数据包将被传递到ip6tables进行处理;当该参数设置为0时,IPv6数据包将绕过ip6tables直接传递。默认情况下,这个参数的值是1,即启用ip6tables规则处理IPv6数据包。

#

# 这些参数的值可以通过修改操作系统的配置文件(通常是'/etc/sysctl.conf')来进行设置。修改完成后,需要使用'sysctl -p'命令重载配置文件使参数生效。

2.1.4 创建Containerd的配置文件

# 参数解释:

#

# 这段代码是用于修改并配置containerd的参数。

#

# 1. 首先使用命令`mkdir -p /etc/containerd`创建/etc/containerd目录,如果该目录已存在,则不进行任何操作。

# 2. 使用命令`containerd config default | tee /etc/containerd/config.toml`创建默认配置文件,并将输出同时传递给/etc/containerd/config.toml文件。

# 3. 使用sed命令修改/etc/containerd/config.toml文件,将SystemdCgroup参数的值从false改为true。-i参数表示直接在原文件中进行编辑。

# 4. 使用cat命令结合grep命令查看/etc/containerd/config.toml文件中SystemdCgroup参数的值是否已修改为true。

# 5. 使用sed命令修改/etc/containerd/config.toml文件,将registry.k8s.io的地址替换为m.daocloud.io/registry.k8s.io。-i参数表示直接在原文件中进行编辑。

# 6. 使用cat命令结合grep命令查看/etc/containerd/config.toml文件中sandbox_image参数的值是否已修改为m.daocloud.io/registry.k8s.io。

# 7. 使用sed命令修改/etc/containerd/config.toml文件,将config_path参数的值从""改为"/etc/containerd/certs.d"。-i参数表示直接在原文件中进行编辑。

# 8. 使用cat命令结合grep命令查看/etc/containerd/config.toml文件中certs.d参数的值是否已修改为/etc/containerd/certs.d。

# 9. 使用mkdir命令创建/etc/containerd/certs.d/docker.io目录,如果目录已存在,则不进行任何操作。-p参数表示创建目录时,如果父级目录不存在,则自动创建父级目录。

#

# 最后,使用cat重定向操作符将内容写入/etc/containerd/certs.d/docker.io/hosts.toml文件。该文件会配置加速器,其中server参数设置为"https://docker.io",host参数设置为"https://hub-mirror.c.163.com",并添加capabilities参数。

# 创建默认配置文件

mkdir -p /etc/containerd

containerd config default | tee /etc/containerd/config.toml

# 修改Containerd的配置文件

sed -i "s#SystemdCgroup\ \=\ false#SystemdCgroup\ \=\ true#g" /etc/containerd/config.toml

cat /etc/containerd/config.toml | grep SystemdCgroup

sed -i "s#registry.k8s.io#m.daocloud.io/registry.k8s.io#g" /etc/containerd/config.toml

cat /etc/containerd/config.toml | grep sandbox_image

sed -i "s#config_path\ \=\ \"\"#config_path\ \=\ \"/etc/containerd/certs.d\"#g" /etc/containerd/config.toml

cat /etc/containerd/config.toml | grep certs.d

# 配置加速器

# docker hub镜像加速

mkdir -p /etc/containerd/certs.d/docker.io

cat > /etc/containerd/certs.d/docker.io/hosts.toml << EOF

server = "https://docker.io"

[host."https://dockerproxy.com"]

capabilities = ["pull", "resolve"]

[host."https://docker.m.daocloud.io"]

capabilities = ["pull", "resolve"]

[host."https://reg-mirror.qiniu.com"]

capabilities = ["pull", "resolve"]

[host."https://registry.docker-cn.com"]

capabilities = ["pull", "resolve"]

[host."http://hub-mirror.c.163.com"]

capabilities = ["pull", "resolve"]

EOF

# registry.k8s.io镜像加速

mkdir -p /etc/containerd/certs.d/registry.k8s.io

tee /etc/containerd/certs.d/registry.k8s.io/hosts.toml << 'EOF'

server = "https://registry.k8s.io"

[host."https://k8s.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# docker.elastic.co镜像加速

mkdir -p /etc/containerd/certs.d/docker.elastic.co

tee /etc/containerd/certs.d/docker.elastic.co/hosts.toml << 'EOF'

server = "https://docker.elastic.co"

[host."https://elastic.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# gcr.io镜像加速

mkdir -p /etc/containerd/certs.d/gcr.io

tee /etc/containerd/certs.d/gcr.io/hosts.toml << 'EOF'

server = "https://gcr.io"

[host."https://gcr.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# ghcr.io镜像加速

mkdir -p /etc/containerd/certs.d/ghcr.io

tee /etc/containerd/certs.d/ghcr.io/hosts.toml << 'EOF'

server = "https://ghcr.io"

[host."https://ghcr.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# k8s.gcr.io镜像加速

mkdir -p /etc/containerd/certs.d/k8s.gcr.io

tee /etc/containerd/certs.d/k8s.gcr.io/hosts.toml << 'EOF'

server = "https://k8s.gcr.io"

[host."https://k8s-gcr.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# mcr.m.daocloud.io镜像加速

mkdir -p /etc/containerd/certs.d/mcr.microsoft.com

tee /etc/containerd/certs.d/mcr.microsoft.com/hosts.toml << 'EOF'

server = "https://mcr.microsoft.com"

[host."https://mcr.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# nvcr.io镜像加速

mkdir -p /etc/containerd/certs.d/nvcr.io

tee /etc/containerd/certs.d/nvcr.io/hosts.toml << 'EOF'

server = "https://nvcr.io"

[host."https://nvcr.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# quay.io镜像加速

mkdir -p /etc/containerd/certs.d/quay.io

tee /etc/containerd/certs.d/quay.io/hosts.toml << 'EOF'

server = "https://quay.io"

[host."https://quay.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# registry.jujucharms.com镜像加速

mkdir -p /etc/containerd/certs.d/registry.jujucharms.com

tee /etc/containerd/certs.d/registry.jujucharms.com/hosts.toml << 'EOF'

server = "https://registry.jujucharms.com"

[host."https://jujucharms.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# rocks.canonical.com镜像加速

mkdir -p /etc/containerd/certs.d/rocks.canonical.com

tee /etc/containerd/certs.d/rocks.canonical.com/hosts.toml << 'EOF'

server = "https://rocks.canonical.com"

[host."https://rocks-canonical.m.daocloud.io"]

capabilities = ["pull", "resolve", "push"]

EOF

# 注意!

# SystemdCgroup参数是containerd中的一个配置参数,用于设置containerd在运行过程中使用的Cgroup(控制组)路径。Containerd使用SystemdCgroup参数来指定应该使用哪个Cgroup来跟踪和管理容器的资源使用。

#

# Cgroup是Linux内核提供的一种资源隔离和管理机制,可以用于限制、分配和监控进程组的资源使用。使用Cgroup,可以将容器的资源限制和隔离,以防止容器之间的资源争用和不公平的竞争。

#

# 通过设置SystemdCgroup参数,可以确保containerd能够找到正确的Cgroup路径,并正确地限制和隔离容器的资源使用,确保容器可以按照预期的方式运行。如果未正确设置SystemdCgroup参数,可能会导致容器无法正确地使用资源,或者无法保证资源的公平分配和隔离。

#

# 总而言之,SystemdCgroup参数的作用是为了确保containerd能够正确地管理容器的资源使用,以实现资源的限制、隔离和公平分配。

2.1.5 启动并设置开机启动

systemctl daemon-reload

# 用于重新加载systemd管理的单位文件。当你新增或修改了某个单位文件(如.service文件、.socket文件等),需要运行该命令来刷新systemd对该文件的配置。

systemctl enable --now containerd.service

# 启用并立即启动docker.service单元。docker.service是Docker守护进程的systemd服务单元。

systemctl stop containerd.service

# 停止运行中的docker.service单元,即停止Docker守护进程。

systemctl start containerd.service

# 启动docker.service单元,即启动Docker守护进程。

systemctl restart containerd.service

# 重启docker.service单元,即重新启动Docker守护进程。

systemctl status containerd.service

# 显示docker.service单元的当前状态,包括运行状态、是否启用等信息。

3. 安装kubernetes

3.1 安装kubernetes组件

# cat > /etc/yum.repos.d/kubernetes.repo <<EOF

[kubernetes]

name=Kubernetes

baseurl=https://mirrors.aliyun.com/kubernetes/yum/repos/kubernetes-el7-x86_64/ #这里使用阿里云的el7仓库

enabled=1

gpgcheck=0

repo_gpgcheck=0

gpgkey=https://mirrors.aliyun.com/kubernetes/yum/doc/yum-key.gpg https://mirrors.aliyun.com/kubernetes/yum/doc/rpm-package-key.gpg

EOF

# 默认安装

# yum -y install kubeadm kubelet kubectl

查看指定版本

# yum list kubeadm.x86_64 --showduplicates | sort -r

# yum list kubelet.x86_64 --showduplicates | sort -r

# yum list kubectl.x86_64 --showduplicates | sort -r

安装指定版本

# yum -y install kubeadm-1.28.X-0 kubelet-1.28.X-0 kubectl-1.28.X-0

3.1.2 组件镜像容器

[root@k8s-master01 ~]# kubeadm config images list

registry.k8s.io/kube-apiserver:v1.28.0

registry.k8s.io/kube-controller-manager:v1.28.0

registry.k8s.io/kube-scheduler:v1.28.0

registry.k8s.io/kube-proxy:v1.28.0

registry.k8s.io/pause:3.9

registry.k8s.io/etcd:3.5.9-0

registry.k8s.io/coredns/coredns:v1.10.1

[root@k8s-master01 ~]# kubeadm config images pull

# 下载所需镜像

3.1.3 kubernetes 1.28集群初始化

下面的操作master节点执行就行

# 创建集群

[root@master ~]# kubeadm init \

--kubernetes-version=v1.17.4 \

--pod-network-cidr=10.244.0.0/16 \

--service-cidr=10.96.0.0/12 \

--apiserver-advertise-address=192.168.109.100

[root@k8s-master01 ~]# kubeadm init --kubernetes-version=v1.28.0 --pod-network-cidr=10.244.0.0/16 --apiserver-advertise-address=192.168.1.151 --cri-socket unix:///var/run/containerd/containerd.sock

# 创建必要文件

[root@master ~]# mkdir -p $HOME/.kube

[root@master ~]# sudo cp -i /etc/kubernetes/admin.conf $HOME/.kube/config

[root@master ~]# sudo chown $(id -u):$(id -g) $HOME/.kube/config

下面的操作只需要在node节点上执行即可

# 将node节点加入集群

[root@master ~]# kubeadm init --kubernetes-version=v1.28.0 --pod-network-cidr=10.244.0.0/16 --apiserver-advertise-address=192.168.1.151 --cri-socket unix:///var/run/containerd/containerd.sock

3.1.4验证集群节点是否可用

# 查看集群状态

[ws01@ws01 config]$ kubectl get nodes

NAME STATUS ROLES AGE VERSION

ws01 Ready control-plane 6h v1.28.2

ws02 Ready <none> 5h48m v1.28.2

ws03 Ready <none> 5h48m v1.28.2

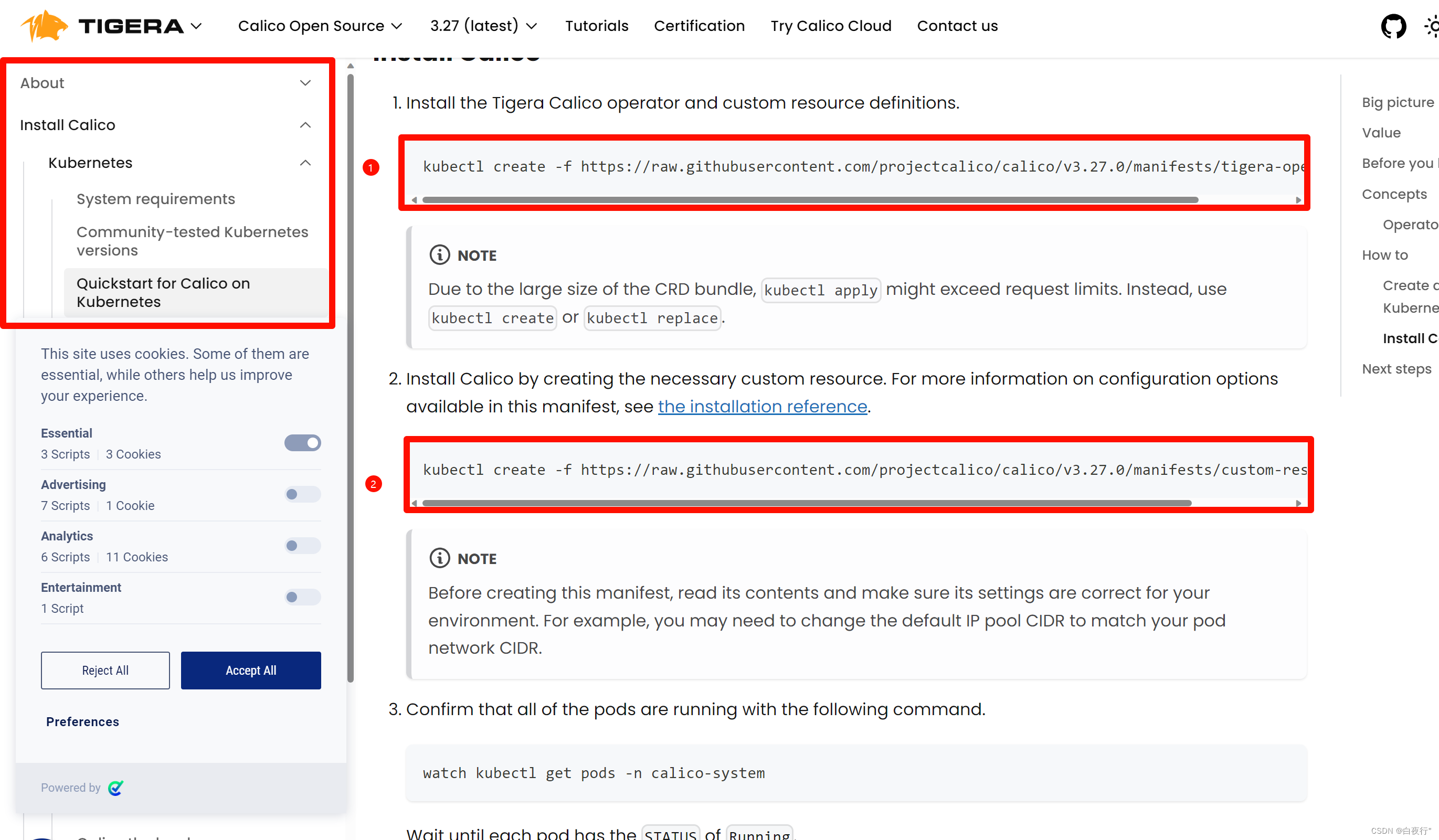

3.2安装网络插件Calico

calico访问链接:https://projectcalico.docs.tigera.io/about/about-calico

修改第二步的配置文件为

# vim custom-resources.yaml

# This section includes base Calico installation configuration.

# For more information, see: https://projectcalico.docs.tigera.io/master/reference/installation/api#operator.tigera.io/v1.Installation

apiVersion: operator.tigera.io/v1

kind: Installation

metadata:

name: default

spec:

# Configures Calico networking.

calicoNetwork:

# Note: The ipPools section cannot be modified post-install.

ipPools:

- blockSize: 26

cidr: 10.244.0.0/16 # 修改此行内容为初始化时定义的pod network cidr

encapsulation: VXLANCrossSubnet

natOutgoing: Enabled

nodeSelector: all()

#执行kubectl create 命令安装后,查看是否安装成功

[ws01@ws01 config]$ kubectl get pods -n calico-system

NAME READY STATUS RESTARTS AGE

calico-kube-controllers-6cc978d6c6-9jv9t 1/1 Running 0 92m

calico-node-2q5lm 1/1 Running 0 92m

calico-node-d6hgr 1/1 Running 0 92m

calico-node-jwvh7 1/1 Running 0 92m

calico-typha-578858d96b-5zltz 1/1 Running 0 92m

calico-typha-578858d96b-hvmts 1/1 Running 0 91m

csi-node-driver-59j6m 2/2 Running 0 92m

csi-node-driver-7kph5 2/2 Running 0 92m

csi-node-driver-d7956 2/2 Running 0 92m

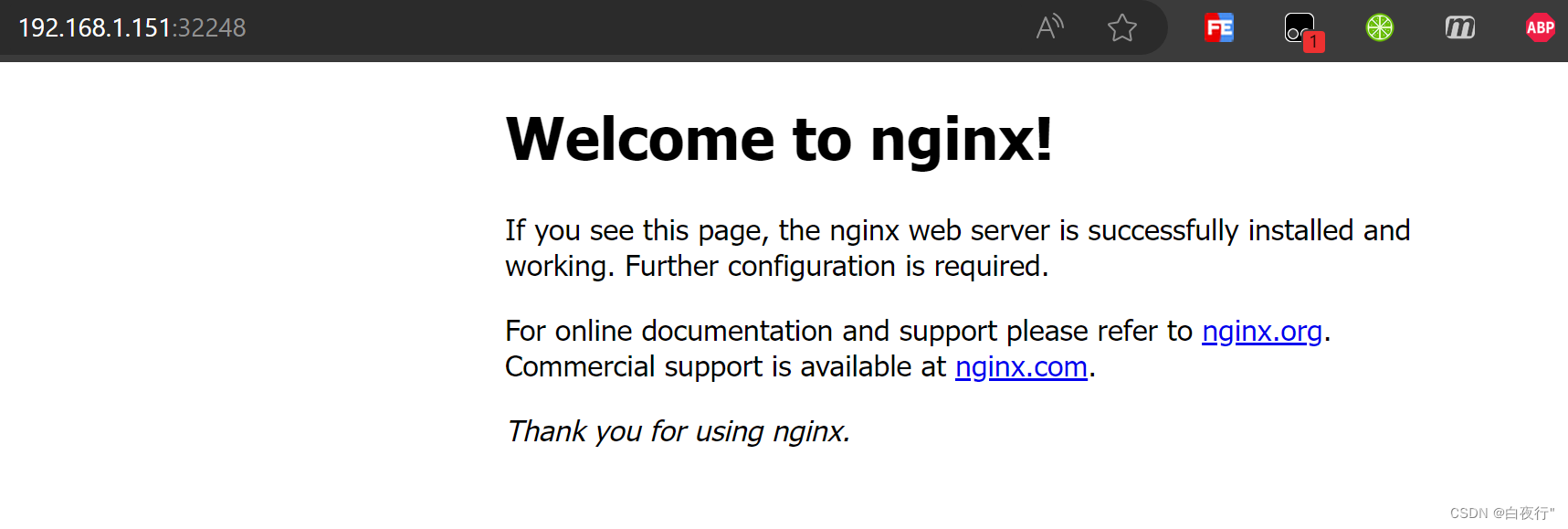

到这一步大致的安装就完成了,我们可以创建一个nginx来测试下集群是否在正常工作。

3.3 服务部署

# 部署nginx

[ws01@ws01 config]# kubectl create deployment nginx --image=nginx:1.14-alpine

# 暴露端口

[ws01@ws01 config]# kubectl expose deployment nginx --port=80 --type=NodePort

# 查看服务状态

[ws01@ws01 config]$ kubectl get pods,service

NAME READY STATUS RESTARTS AGE

pod/nginx-596ff96db7-56h62 1/1 Running 0 46m

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

service/kubernetes ClusterIP 10.96.0.1 <none> 443/TCP 6h12m

service/nginx NodePort 10.101.246.237 <none> 80:32248/TCP 117m

# 4 最后在电脑上访问下部署的nginx服务

文章来源:https://blog.csdn.net/weixin_43148691/article/details/135060677

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!