Linux 13-3day ssh远程管理服务 远程登录方法 远程命令 远程拷贝 端口测试ssh 和telnet 的区别 修改dns 反解析

2023-12-13 04:45:59

目录

ssh远程管理服务架构

依旧提供sc 架构

openssh-service

提供服务openssh-clients

客户端?sshd服务的端口号----22

安装

yum install -y openssh*

1.服务器端启动服务:

systemctl start sshd

2.关闭防火墙和selinux

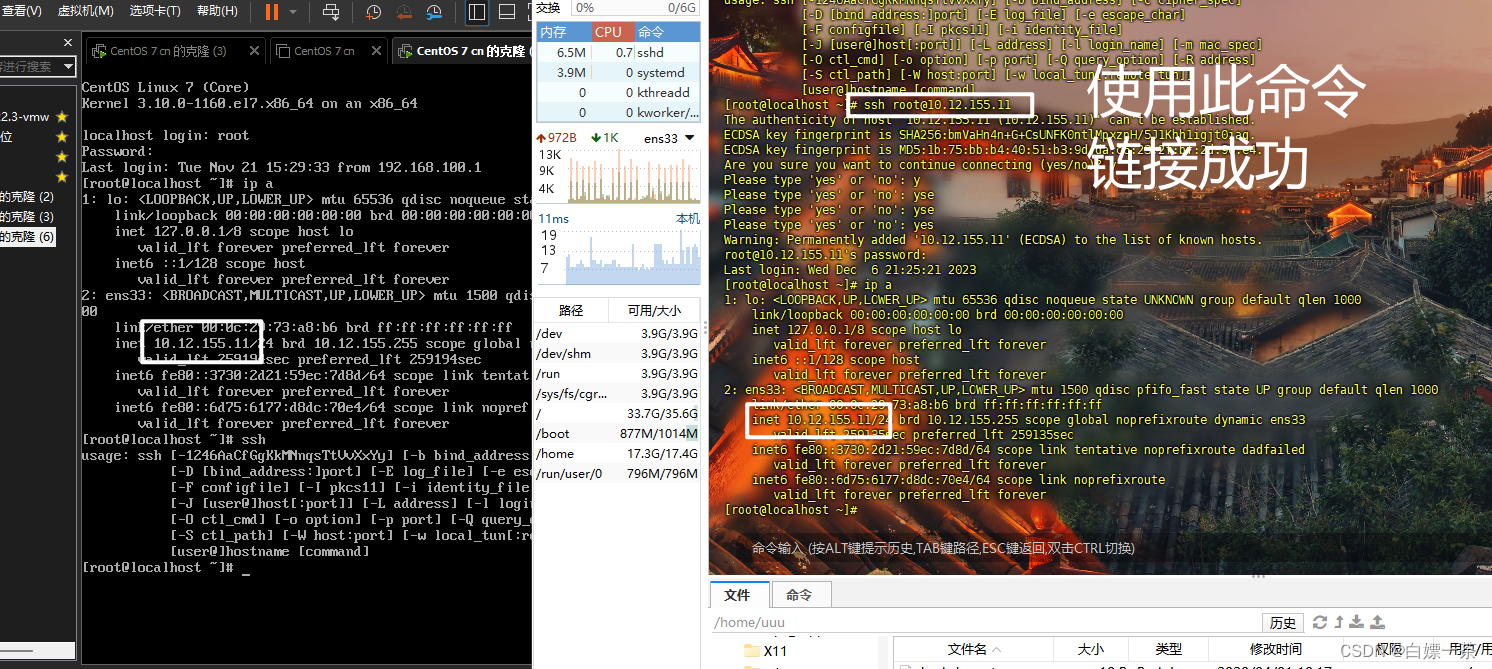

登录方式 ssh root@{ip}

ssh root@192.168.246.114 -p 端口号

无密码登录

1.产生公钥和私钥: 生成一对密钥:公钥+私钥

ssh-keygen #一直回车

2.查看钥匙的目录:

[root@linux-server ~]$ cd /root/.ssh/

id_rsa ---私钥

id_rsa.pub ---公钥

known_hosts ----确认过公钥指纹的可信服务器列表的文件

authorized_keys ---授权文件,是传输过公钥到对方服务后会自动重命名生成的

3.拷贝公钥给对方机器:

[root@linux-server ~]$ ssh-copy-id {对方机器ip地址}

ip地址:指的是对方服务器

4.远程连接的时候就不用输入密码了

修改端口号:

1、修改配置文件:

vim /etc/ssh/sshd_config

17 #Port 22 #将注释去掉,修改端口号可以修改为自定义的。

2、重启sshd服务

[root@linux-server ~]$ systemctl restart sshd

3、远程登录

-p:prot端口,指定端口,如果端口修改了需要指定

案例:

[root@linux-server ~]$ ssh root@192.168.246.158 -p 2222

修改DNS反解析

vim /etc/ssh/sshd_conf

再编辑

UseDNS yes 改为no

[root@linux-server ~]$ systemctl restart sshd #重启服务器

远程拷贝

远程拷贝:

# scp -P 端口号 /a.txt ip:/路径

源文件 目标地址

scp -r -P 2222 test/ 192.168.246.158:/root/

谁是远程加谁ip

指定端口加-(大)P

目录加 -r

tcpwrapper—访问控制工具

1.tcp wrapper是一种访问控制工具是操作系统自带的,类似于防火墙(iptables)可以作访问控制。

2.针对系统进程来做限制的

============================

#TCPwrapper配置

TCPwrapper有两个配置文件。

1./etc/hosts.allow --允许

2./etc/hosts.deny --拒绝

TCPwrappers先查找/etc/hosts.allow,再查找/etc/hosts.deny,

如果两个配置中有冲突,先匹配中的优先,也就是hosts.allow中的配置优先,

如果两个配置都没命中,默认放行。

TCPwrapper作用范围

tcpwarpper要看该应用是否依赖libwrap.so这个库文件。

例如tcpwrapper可以控制ssh服务,因为实现ssh协议的sshd程序依赖了libwarp.so库文件,

ping 端口测试 (telnet)

ping 使用

ping -w1 -c3 {ip}

ping 通了 ping一次 ping不通 ping三次

安装

yum -y install telnet

使用

telnet {ip} {端口}

telnet 192.168.1.104 80

可用用于排查端口是否开放

t elnet与ssh的区别:

telnet:不安全,没有对传输数据进行加密,容易被监听,还有遭受中间人攻击,telnet不能压缩传输数据,所以传输慢

ssh:对数据进行了加密,安全度高,ssh传输数据经过压缩,所以传输速度比较快

文章来源:https://blog.csdn.net/2301_79996063/article/details/134841369

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!